揭秘版权保护下的视频隐形水印算法(下篇)

详解离散余弦变换(DCT):https://zhuanlan.zhihu.com/p/85299446

形象易懂讲解算法I——小波变换:https://zhuanlan.zhihu.com/p/22450818

奇异值分解(SVD):https://zhuanlan.zhihu.com/p/29846048

DCT隐形水印

基于DCT的隐形水印是一类很常见的隐形水印算法,选择DCT的原因有很多。

一是人眼对图像中不同频率的信号敏感程度不同,直接在频率域上操作数据有利于控制主观感知到的失真程度,以保证水印的“隐形”。

二是不同频率的信号稳定性不同,在频率域加水印有助于控制水印的鲁棒性,保证水印在载体经历各类损伤后依然能够还原出来。三是理论上这类方法可以直接嵌入一些编码器,从而减少运算量。

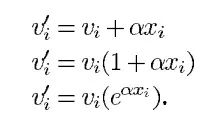

但需要注意的是,上述一二两点其实是有矛盾的,水印数据所属的频率范围越低,鲁棒性越高,但图像失真也越大,反之亦然。因此大部分实现会选择在中频范围内添加水印。

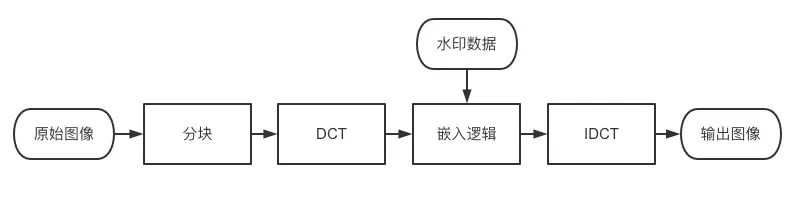

常见的基于DCT的水印嵌入流程

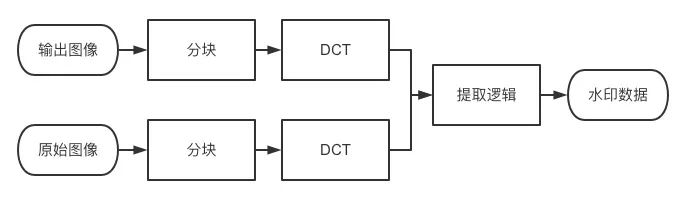

对应的水印提取流程

DWT与SVD

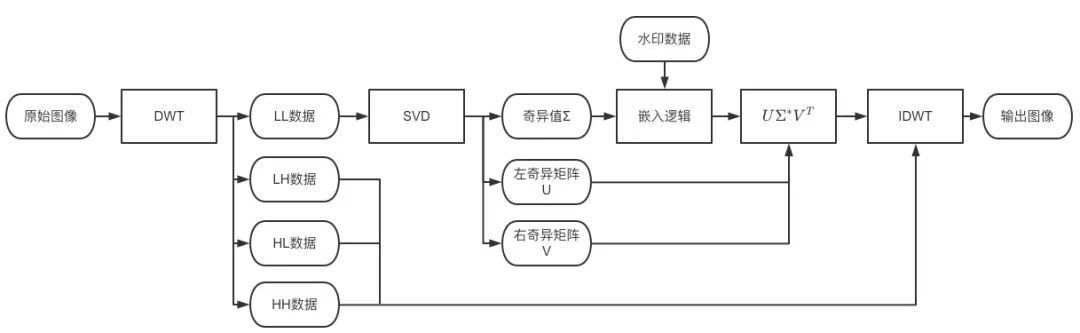

下图是一个结合DWT和SVD的隐形水印例子。图中虽然仅进行了一轮DWT,并选择了LL低频数据进行处理。但实际上也存在使用多轮DWT,以及利用LH和HL数据做SVD的实现。它们对应的水印提取流程也只是个逆过程,这里就不再贴图了。

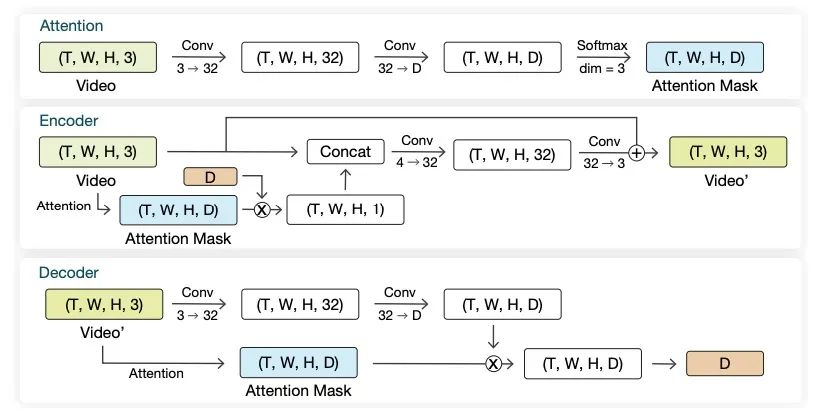

万事皆可机器学习

水印的混淆与加密

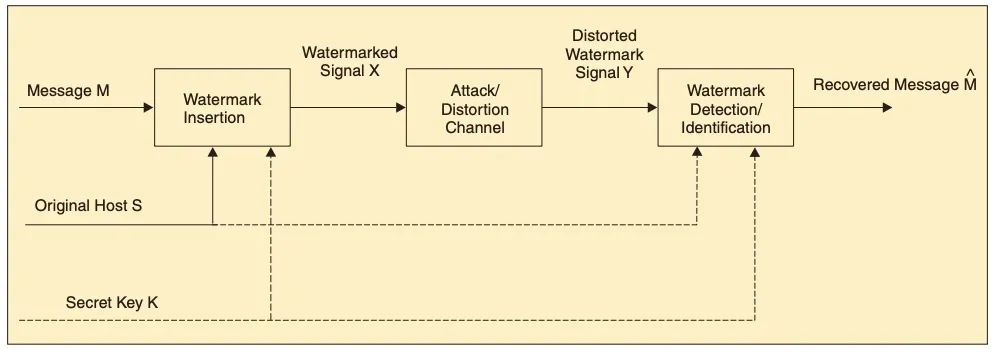

完整的隐形水印系统

总结

参考文献

评论