互联网发展瓶颈:IPFS打破格局!

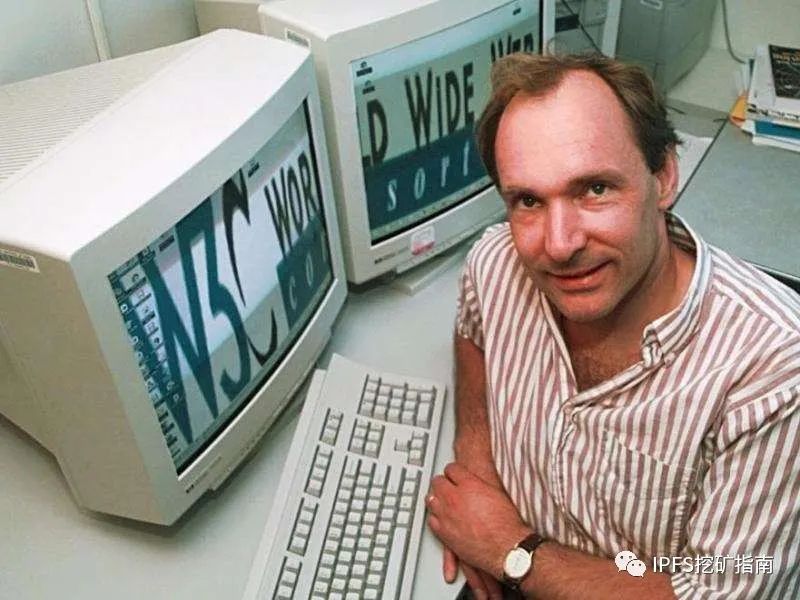

1989年,蒂姆·伯纳斯·李爵士在美国斯坦福大学的实验室里发表了创始万维网的论文,从而提出了超链接文档的理论。

这一理论构建了HTTP的体系,同时也标志着互联网的诞生。时至今日30多年过去了,互联网已经成为生活中不可缺少的一部分,但是HTTP协议的一些缺点和限制也逐渐显现。

1.安全性低下

2.满足用户日益增长的需求时效率低下

3.集中化严重

4.容易受到审查

2014年,还是在斯坦福大学的实验室,一种全新的,可以替代HTTP的模式诞生了——IPFS星际文件系统。那么,它较于传统的HTTP有什么优势呢?

安全性:无需信任任何人

IPFS消除了信任第三方诚实性的必要性,从而保证了互联网的安全。这样,所有存在IPFS上的数据都是自认证的,这意味着用户能够自己确定他收到的数据是安全可靠、可信任的。

这种自我认证的秘密来自散列函数的功能。哈希函数是特殊的数学实体,如果开始时输入数据,将输出一个独特的指纹叫哈希值。这个哈希值是独一无二的,是真正意义上的独一无二。

这些功能以这样的方式进行设计,所以很难找到两个产生相同结果的数据,以至于在实践中不可能对原始数据进行伪造。

哈希值等同于指纹对人类的意义。指纹唯一地记录着一个人。但是,我们无法从指纹中重建一个人。这意味哈希值是唯一的标识符,但不会损害原始数据的隐私性。不能仅仅从哈希值中复制数据。

那么问题来了,这是关于计算机科学的数学知识……它与IPFS又有什么关系呢?不如这样来理解它:

在HTTP中当你进入某个网站时比如淘宝,浏览器将在服务器的位置上获取数据。但是这个位置可能被黑客欺骗,也许有人可以拦截请求,而不是发送你的请求,反而发送了一个钓鱼网站,以获取用户密码…

但IPFS就不一样了,用户将不会要求淘宝网站,而是要求类似于这样的哈希:

那现在我们假设黑客拦截了刚刚那一长串哈希值的请求,并试图发送一个恶意网络钓鱼站点,那你可以通过哈希函数运行接收到的数据,将接收到的数据的哈希值与请求的哈希值进行比较,然后拒绝接收到的数据哈希值不匹配。

黑客的计划在这里就被击败了!这操作简直如神来之笔,影响力是巨大的,将始终保持数据完整性。如果你请求发送文件,则该文件的单个字母不会不同。

如果你下载程序,则不会有一个1或一个0。如果你请求图片,则每个像素都将位于完全相同的位置,这是伪造很深的时候的一个有趣属性,在这种情况下,图片的真实性可能很难确定。话虽这么说,但内容寻址还有一个重要的特性那就是效率。

效率与速度

其实上面的解释中有一些遗漏之处,如果您格外精明,很可能已经意识到:由于用户是根据其内容的哈希值而不是其位置来查询数据,我们如何知道该去哪里找寻这些数据?数据在哪里?到底在哪个服务器上?

答案是数据可以在任何地方。IPFS是任何人都可以参与的对等网络。

由于任何人都可以分发数据,例如,美国的用户不必向中国的遥远服务器询问数据,因此他只需从地理位置附近的其他人那里获取数据,反之亦然。

这在效率上要高得多,尤其是就地理位置而言,如果数据就在用户旁边。假设,有100个HTTP用户和100个IPFS用户,他们都想访问淘宝网,那么他们的经历会有什么不同?

这100个HTTP用户将向淘宝的位置发送请求。这些请求中的每一个都将通过互联网,通过一堆路由器反弹,直到最终到达服务器(极有可能来自Google且距离数千公里),然后从服务器发送所请求的数据,然后将其反弹再次通过一堆路由器返回,最终到达了用户的手中。

从IPFS用户的角度来看,请求是什么样的?100个IPFS用户向IPFS网络请求数据散列。如果房间里有人拿着文件怎么办?为什么要麻烦通过路由器并到达可能的远程服务器?地理位置接近的用户可以与另一个用户共享它,并且该用户可以与另一个用户和另一个用户共享它。

在这种情况下,内容寻址显然是效率更高的位置寻址!当然,这都是以安全的方式完成的。

当下网络环境存在严重的问题,所幸胡安-贝内特率领的“IPFS大军”即将赶到。互联网隧道尽头的曙光必将是IPFS和Filecoin。

炒币不如屯币,屯币不如挖矿

FIL合作挖矿板块全新上线

12枚FIL即可起投

收益周期540天

挖矿结束后一次性退还抵押币

咨询热线:0536-8880726