NIST 更新网络安全供应链风险管理指南

美国国家标准与技术研究院 (NIST) 更新了解决软件供应链风险的网络安全指南,用于管理供应链中的风险,供应链攻击正成为威胁参与者关注的重点。

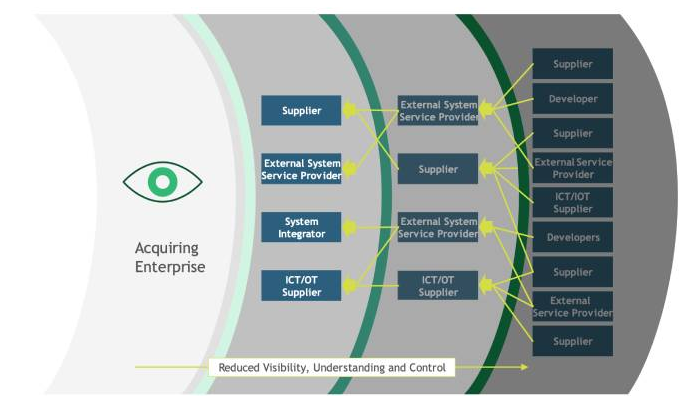

NIST在一份声明中说:“它鼓励组织不仅考虑他们正在考虑使用的成品的漏洞,还考虑其组件(可能是在其他地方开发的)的漏洞,以及这些组件到达目的地的过程。”

关于修订后的指南

“该指南帮助组织将网络安全供应链风险考虑因素和要求纳入其采购流程,并强调监控风险的重要性。由于网络安全风险可能出现在生命周期中的任何阶段或供应链中的任何环节,因此该指南现在考虑了潜在的漏洞,例如产品中的代码来源或携带该产品的零售商,”NIST 指出。

修订后的出版物主要针对产品、软件和服务的收购方和最终用户,并为不同的受众提供建议:网络安全专家、负责企业风险管理人员、采购人员、信息安全/网络安全/隐私、系统开发/工程/实施的领导和人员, 等等。

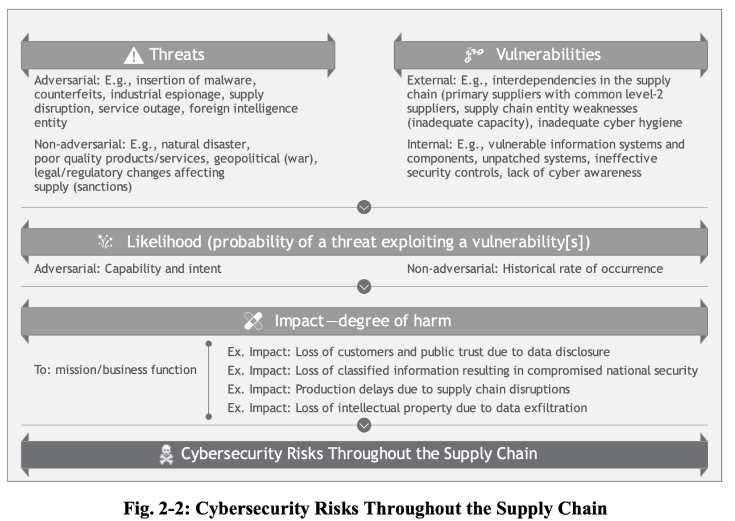

新指令概述了实体在识别、评估和应对供应链不同阶段的风险时应采用的主要安全控制措施和做法,包括恶意功能的可能性、第三方软件的缺陷、假冒硬件的插入以及不良的制造和开发实践。

解决供应链面临的网络安全威胁

该出版物的作者之一NIST的Jon Boyens 说:“管理供应链的网络安全是一项需要一直存在的需求。” 另一位作者 Angela Smith说,“组织需要确保他们购买和使用的东西是值得信赖的。这一新指南可以帮助企业了解要寻找哪些风险以及考虑采取哪些行动来应对。”

近年来,供应链中的网络安全风险已经成为首要问题,部分原因是针对广泛使用的软件的攻击浪潮同时破坏了数十家下游供应商。

去年,随着SolarWinds和Log4Shell事件给IT安全社区带来冲击,软件供应链攻击飙升至企业担忧名单的首位。安全从业人员越来越关注构成数千个应用程序构建块的开源组件和第三方库的安全性。

另一个令人担忧的原因是平台可能被多种方式滥用,例如去年的Kaseya 攻击,当时网络犯罪分子破坏了托管应用程序,或者使用SolarWinds,他们破解了更新机制来传递恶意软件。

文件地址:https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-161r1.pdf