从美核武承包商被REvil勒索推断,数据安全将成为网络攻击重点

事件:

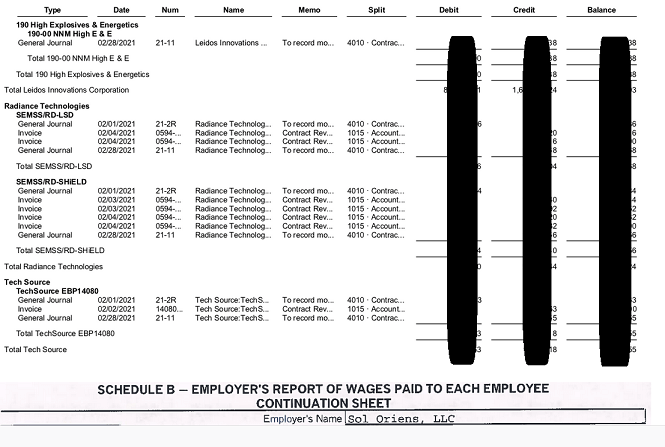

据称,美国核武器承包商Sol Oriens遭REvil勒索软件团伙网络攻击,该团伙声称正在拍卖在攻击期间窃取的数据。作为盗取数据证明,REvil发布了招聘概述文件、工资文件和工资报告的图片,同时威胁若Sol Oriens不支付赎金,他们会将相关文件和数据分享给其他军事机构。

Sol Oriens是一个和美国国防部、能源部组织、航空航天等合作的承包商,目前他们似乎正与国家核安全管理局 (NNSA)合作项目。在Sol Oriens发布的一则招聘启示中显示,Sol Oriens LLC目前需要一个在W80-4等核武器方面拥有20多年经验的专家,负责规划和管理核武器寿命延长计划和相关管理工作。

REvil声称从Sol Oriens窃取了数据

尽管REvil在叫嚣,但据调查,REvil窃取到的数据似乎不涉及高度机密文件或源代码,只包括了2020年9月的公司工资单,少数员工的姓名、社会保障号码和季度工资。还有一个公司合同账本,以及工人培训计划的备忘录(备忘录顶部有能源部和NNSA国防计划的标志)的一部分。但是否得到了美国核武器的更敏感、更秘密的信息还有待进一步观察。

网络攻击从5月份即开始

Sols Oriens证实了2021年5月的一次网络攻击影响了他们的网络。尽管目前还在调查此事件,但可以确定有未经授权的用户从系统中获取了某些文件。这些文件还在审查中,目前正与第三方技术取证公司合作,以确定可能涉及的潜在数据的范围。但未发现迹象表明此事件涉及客户机密或与源代码安全相关的关键信息。

勒索软件团伙REvil

最近几年REvil勒索软件团伙不绝于耳,今年早些时候REvil攻击宏碁(acer)公司并勒索5000万美元,此后在苹果新产品上线前勒索并威胁要泄露产品蓝图,最终获得5000万美元,就在前几天,全球最大的肉类加工企业JBS Foods被勒索并支付价值1100万美元的赎金,同时美国和澳洲业务受影响。

有研究显示,REvil勒索团伙的攻击手法随着科技发展也在进步。比起大多数只靠RDP暴力破解进行攻击的团伙,REvil 更愿意尝试不同的攻击技术,从暴力破解到钓鱼邮件,从利用僵尸网络分发到利用高危漏洞进行攻击,从单纯的文件加密到通过窃取数据及源代码等增加勒索筹码,这给网络安全防御增加一定难度。

并且不难发现,REvil一直以国内外中大型企业为攻击目标,每次攻击索要的赎金金额巨大,并且威胁若不支付赎金将会公开盗取的数据。

勒索软件攻击策略转变

不同于从前针对中小企业或个人的勒索,目前网络犯罪分子开始针对那些可以赚取数百万的“有钱”公司和工业部门、关键基础设施等。这一点从美国Colonial Pipeline输油管道系统被DarkSide攻击就可以看出。这些国家关键基础及政务部门拥有大量敏感核心数据,同时受攻击后造成的影响巨大,这些敏感数据成了网络攻击者手中换取赎金的筹码。

数字经济背景下更要数据安全

随着越来越多的企业、政府部门逐渐实现数字转型,数据安全关系到整个社会经济发展。加强数据安全更需要从以下几点着手:

1、加强企业数据安全意识,制定网络安全应急流程及防范措施;

2、建立安全的数据管理策略,加大对敏感数据隐私保护,对数据分级分类进行加密;

3、政务部门通过自主可控的信创产品建立相对独立的安全防护系统。

数据安全从软件开发做起

今年RSAC中重点提到DevsecOps,过去安全话题是在软件开发结束之后才体现,随着敏捷开发逐渐成为趋势,加之安全成为普遍关注问题,现在企业关注点已经从传统的网络安全转移到代码安全上来,因为绝大多数运行时出现的漏洞缺陷通过静态代码检测就能发现,这将节省修复代码的时间和成本。因此在DevsecOps中,静态代码检测是软件安全的第一道关卡。针对开发过程中不同节点,利用SCA、DAST等检测方式对软件进行安全检测,实现软件开发生命周期全流程安全把控,这将为系统安全打下良好基础从而更好的保障数据安全。

参读链接:

https://www.woocoom.com/b021.html?id=c146961181884dc7b9d8e6fbf91b9783