【假期充电】伪基站类案件取证:短信嗅探盗刷过程揭秘!

共 1914字,需浏览 4分钟

· 2022-01-04

【抽奖活动】110份新年健康礼等你来领!

【抽奖活动】110份新年健康礼等你来领!在一起案件中,受害人称手机突然收到大量垃圾短信,接着发现自己的财产被盗。这种情况很有可能是有不法分子利用伪基站对手机进行短信嗅探,通过获取对方验证码来实现财产转移。

说到短信嗅探,它是一种新型伪基站犯罪手段,一般采用“GSM劫持+短信嗅探”技术,通过一些特殊设备可以采集附近手机号码和机主信息,实现不接触目标手机,而获得目标手机所接收到的验证短信。进而利用各大银行、购物网站和移动支付APP的漏洞,实现信息窃取、资金盗刷和网络诈骗等犯罪。

一般情况下,这种“短信嗅探”技术只针对GSM制式的2G网络。移动、联通用户采用 GSM制式,2G状态的短信使用明文传输,最易受影响,其传输内容可以被嗅探到;相对GSM网络而言,电信用户采用CDMA 制式,有更安全的加密措施,保密性较强,实施嗅探的成本较高。由于目前3G、4G信号是国内主要的用户群体,因此黑客一般还会通过特殊设备强制干扰3G和4G信号,使得用户设备降为2G,以便实施短信嗅探。

上面是一些概念性的介绍。现在,让我们回到案件还原中,看看短信嗅探的过程又是怎样的呢?

首先现场有多部经过改装的摩托罗拉C118手机连接到集线器上,这样就形成一个伪基站,通过网线连接电脑,将信息传输到电脑上,通过wireshark将截取的信息得以展示,这样第一步对手机号码的劫持就完成了。

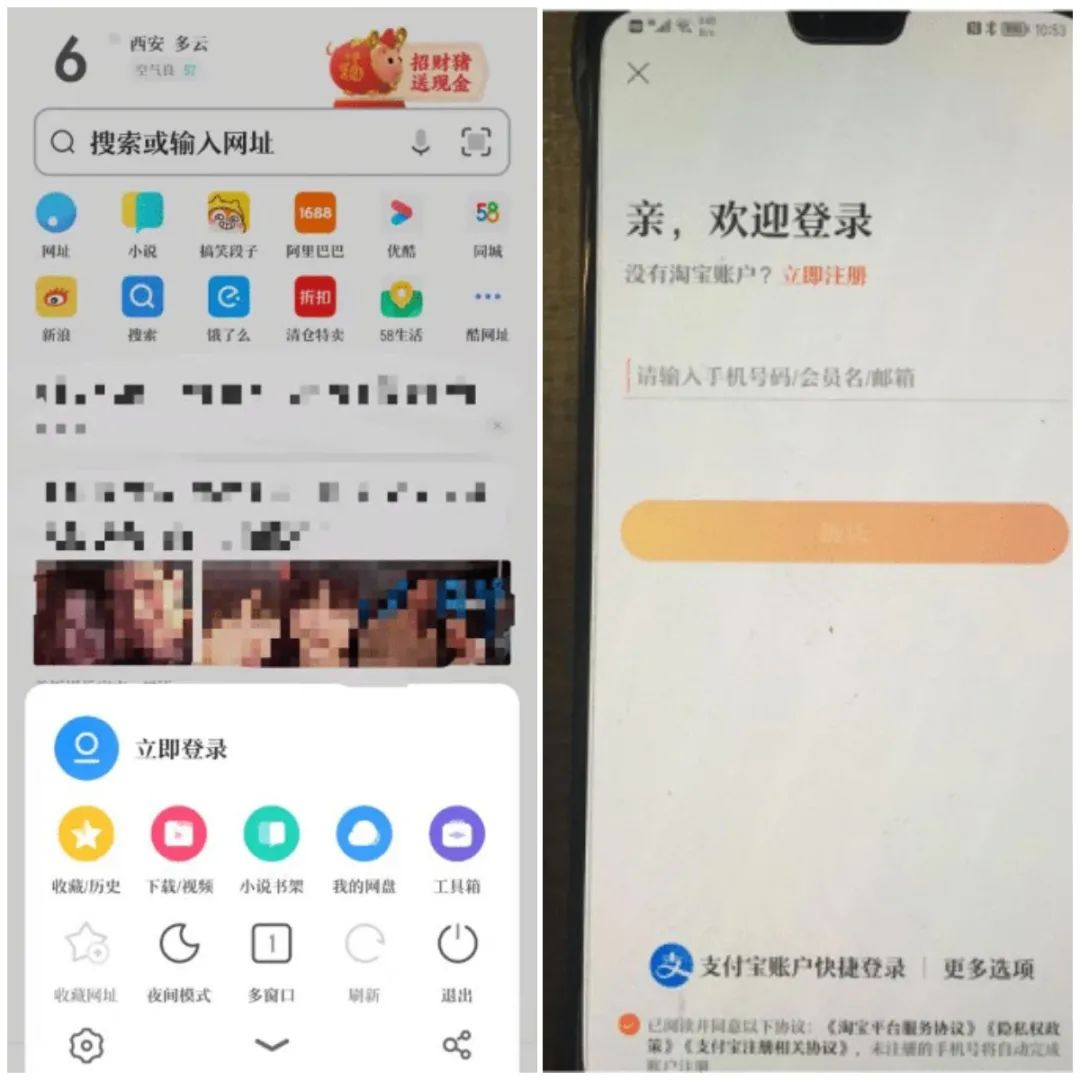

接下来先利用UC浏览器对手机号码进行测试,通过短信登陆的方式进行登陆。

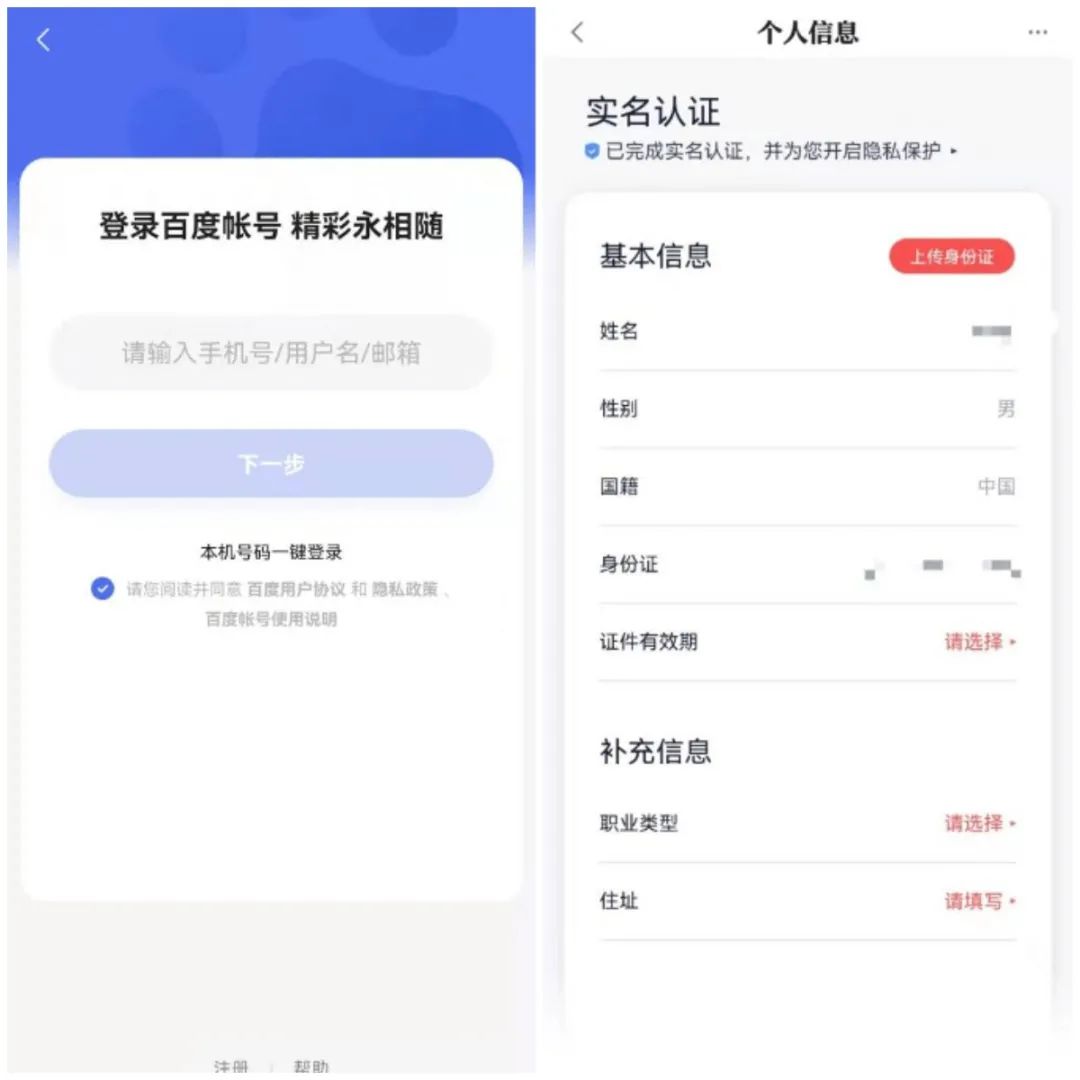

最后,打开某金融平台,利用短信登录后进行实名认证(上一步中,我们通过旅行App获取到的个人实名信息),即可看到绑定的银行卡(受害人在该平台上绑定了银行卡的情况下才可以看到),点开可以看到前六后四,将这个结果记录下来,在另一台电脑上利用上家(这里指犯罪团伙中的技术人员)提供的脚本跑出完整银行卡号,再利用小众软件完成转账操作,整个违法犯罪流程就走完了。

完成了这一系列很神奇的操作之后,受害人的钱就被转走了,由于这过程中收验证码的行为只是劫持,所以受害人还是可以收到短信的。因此,嫌疑人最后利用网页版的短信炸弹对受害人进行短信轰炸,从而将容易暴露的关键信息掩盖过去,而这时受害人往往会由于短信轰炸而将手机静音,进而忽略了重要的转账提示,最终造成个人财产损失。

首先,使用录像设备,将能证明有短信嗅探功能的过程录屏保存;

如果有必要,可提取完整磁盘镜像和内存镜像,特别是留意抓包的pcap数据、操作日志等;

有的运行环境是使用PE等轻量操作系统搭建,要额外留意是否有外插U盘/移动硬盘等,应该在其他部分取证结束后再移除,否则可能会破坏运行环境,造成数据丢失。

如果您也在工作中遇到了其他取证疑难点,欢迎联系我们(400-800-3721)。