安卓阵营的安全架构历史:一直被「无视」的核心功能

编辑 | 李帅飞

1

ARM 阵营的安全硬件演进

PAN 和 UAO(Privileged Execute Never 和 User Access Only),一定程度把内核态程序和用户资源分隔开;

PA(Pointer Authentication)和 CFI(Control Flow Integrity),防止跳转指针被修改,保证控制流完整性,防止 ROP 攻击;

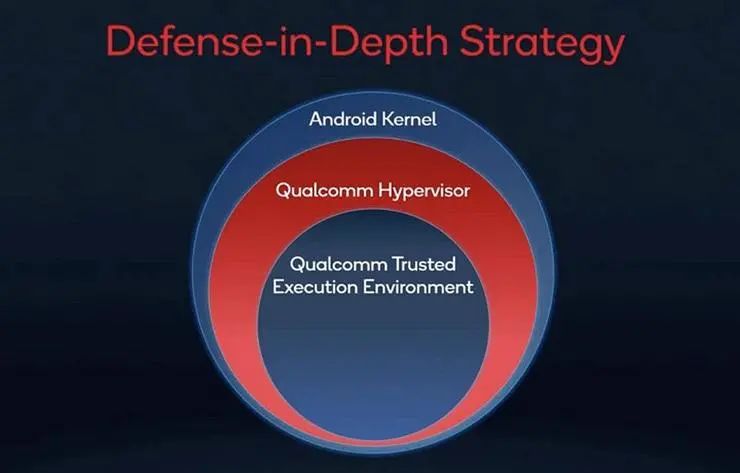

而下一个里程碑,是 ARM v8.4 在安全世界引入的 hypervisor,软件层面支持多个 TEEOS,安全级别高的支付业务可以跑在独立的 TEEOS 并于通用 TEEOS 隔离;

ARM v8.5 引入 BTI(Branch Target Identifiers)和 MT(Memory Tagging),前者限制间接转跳,防 JOP 攻击,后者能标记内存区域,防止溢出和 UAF 漏洞;

Arm v9(骁龙 8 Gen 1 这一代)提出了 Arm CCA 的概念,引入全新的 “Realm 机密领域”,生成对 OS 或虚拟机管理程序完全不透明的安全容器化的执行环境,保护正在使用的数据与代码,并缩短信任链。

2

高通骁龙的安全能力演进

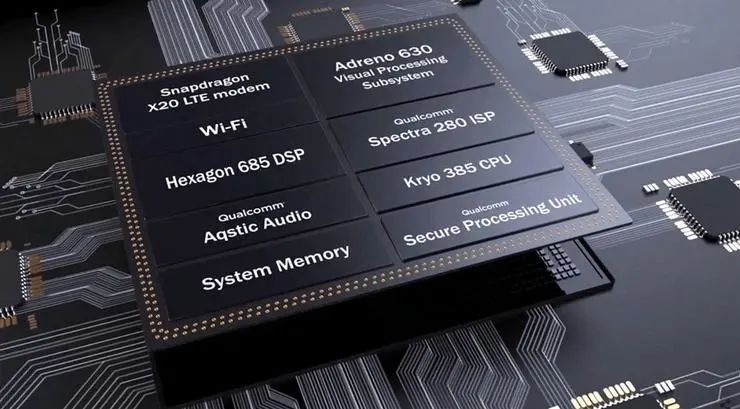

当年骁龙 845 的元件示意图↑

3

全新一代骁龙 8,全新的

移动安全架构

4

总结

END

粤康码「崩溃」的90分钟

辛巴薇娅那些事儿

大公司该不该砍掉IT部?

评论