麻了,Logback也炸了。。

前段时间 Log4j接连爆漏洞的事儿相比把大家都折腾的不轻,很多开发都被连夜叫起来修复漏洞。这几天终于平复一些了。

可是,昨晚,忽然看到技术群和朋友圈,有人开始聊Logback 又爆漏洞了。

这是什么情况?难道又是远程代码调用这种重量级 bug 吗?难道又要连夜修复了么?

于是,第一时间到 Logback 官网去查看了一下。果然有一条在12月22号更新的漏洞通告。

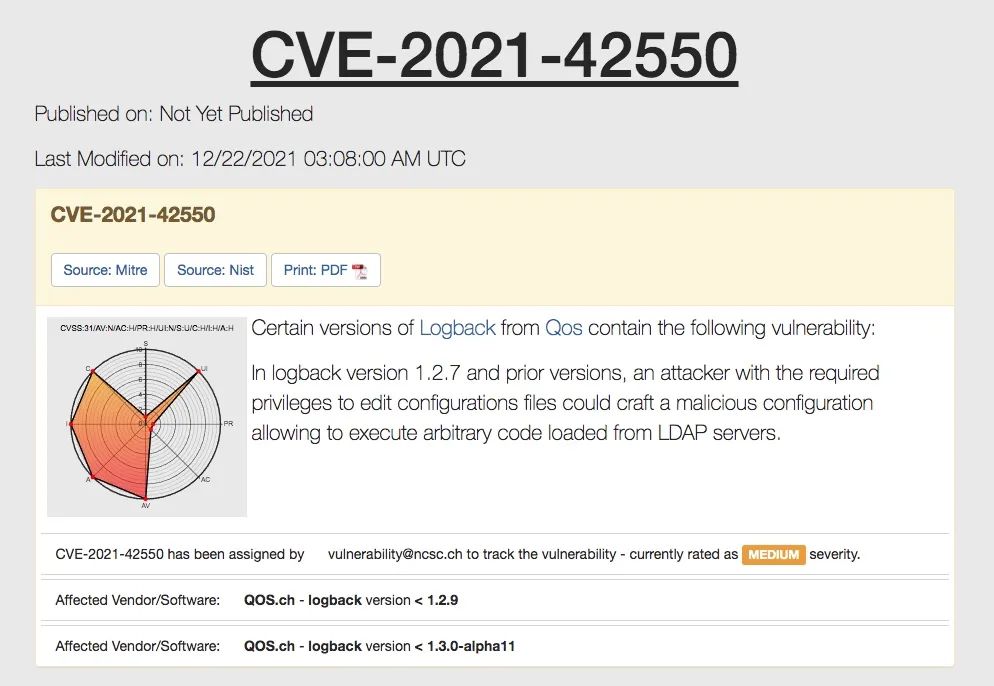

漏洞编号:CVE-2021-42550

通过官网描述,可以知道:

在 Logback 1.2.7及以下版本中,存在安全漏洞,攻击者可以通过更改 logback 配置文件添加恶意配置,从而可以执行 LDAP 服务器上加载的任意代码。

但是,为了避免恐慌,官方特意强调:

Please understand that log4Shell/CVE-2021-44228 and CVE-2021-42550 are of different severity levels.

说明了该漏洞和 Log4j的漏洞根本不是一个级别的!!!不必恐慌~

攻击者想要利用这个漏洞,需要同时满足一下三个条件:

1、具有修改 logback.xml 的权限

2、Logback 版本低于 1.2.9

3、重启应用或者是在攻击之前将 scan 设为 "true"(scan="true")

官方建议大家,为了避免被攻击,需要做以下事情:

1、将 Logback 升级到1.2.9

2、将logback配置文件设置为只读

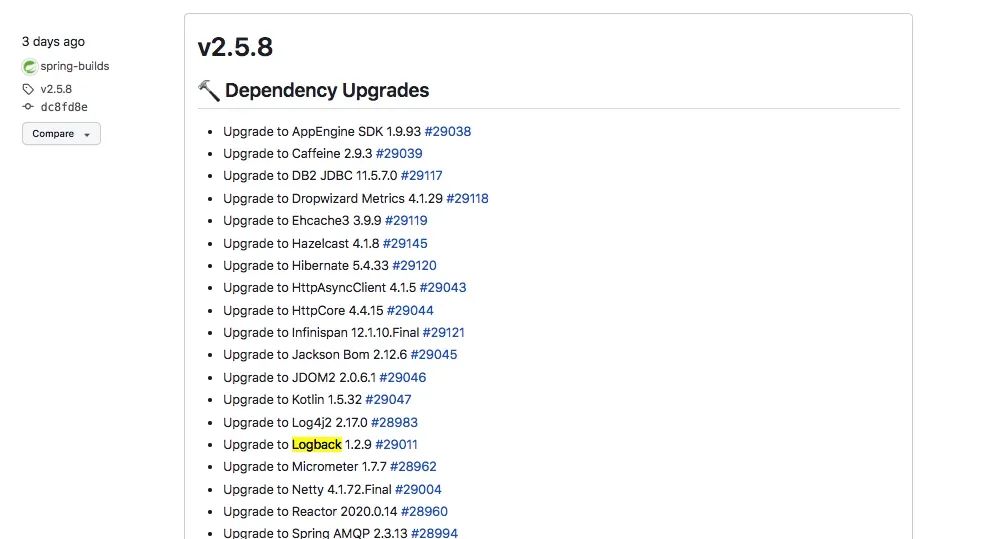

另外,如果大家的项目中使用了 SpringBoot的话,建议升级做一下防护,因为 SpringBoot 除了新发布的2.6.2和2.5.8以外,都没有升级到1.2.9。

建议使用旧版 SpringBoot 的朋友,在配置文件中升级 Logback 的版本:

<properties><logback.version>1.2.9logback.version>properties>

参考资料

https://logback.qos.ch/news.html

https://cve.report/CVE-2021-42550

欢迎添加小编微信,进入交流群

推荐阅读: