限流10万QPS、跨域、过滤器、令牌桶算法-网关Gateway内容柒哥都给你总结在这儿了

阅读本文大概需要 7 分钟。

一、微服务网关Spring Cloud Gateway

1.1 导引

1.2 什么是微服务网关Gateway?

This project provides a library for building an API Gateway on top of Spring WebFlux.

https://spring.io/projects/spring-cloud-gateway

nginx Nginx (engine x) 是一个高性能的HTTP和反向代理web服务器,同时也提供了IMAP/POP3/SMTP服务

zuul ,Zuul 是 Netflix 出品的一个基于 JVM 路由和服务端的负载均衡器。

spring-cloud-gateway, 是spring 出品的 基于spring 的网关项目,集成断路器,路径重写,性能比Zuul好。

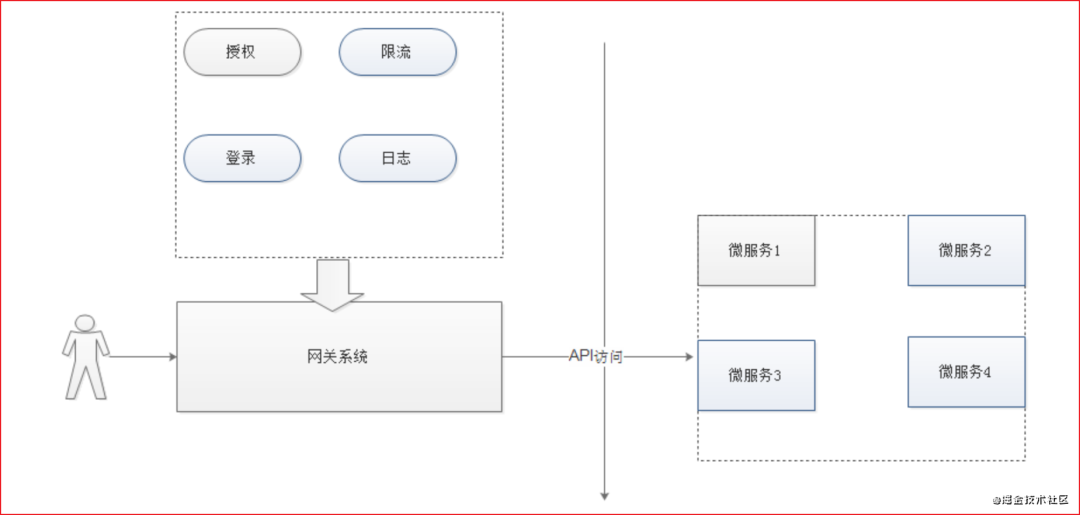

1.3 微服务为什么要使用网关呢?

客户端会多次请求不同的微服务,增加了客户端的复杂性

存在跨域请求,在一定场景下处理相对复杂

认证复杂,每个服务都需要独立认证

难以重构,随着项目的迭代,可能需要重新划分微服务。例如,可能将多个服务合并成一个或者将一个服务拆分成多个。如果客户端直接与微服务通信,那么重构将会很难实施

某些微服务可能使用了防火墙 / 浏览器不友好的协议,直接访问会有一定的困难

1.4 微服务网关优点

安全 ,只有网关系统对外进行暴露,微服务可以隐藏在内网,通过防火墙保护。

易于监控。可以在网关收集监控数据并将其推送到外部系统进行分析。

易于认证。可以在网关上进行认证,然后再将请求转发到后端的微服务,而无须在每个微服务中进行认证。

减少了客户端与各个微服务之间的交互次数

易于统一授权。

1.5 总结

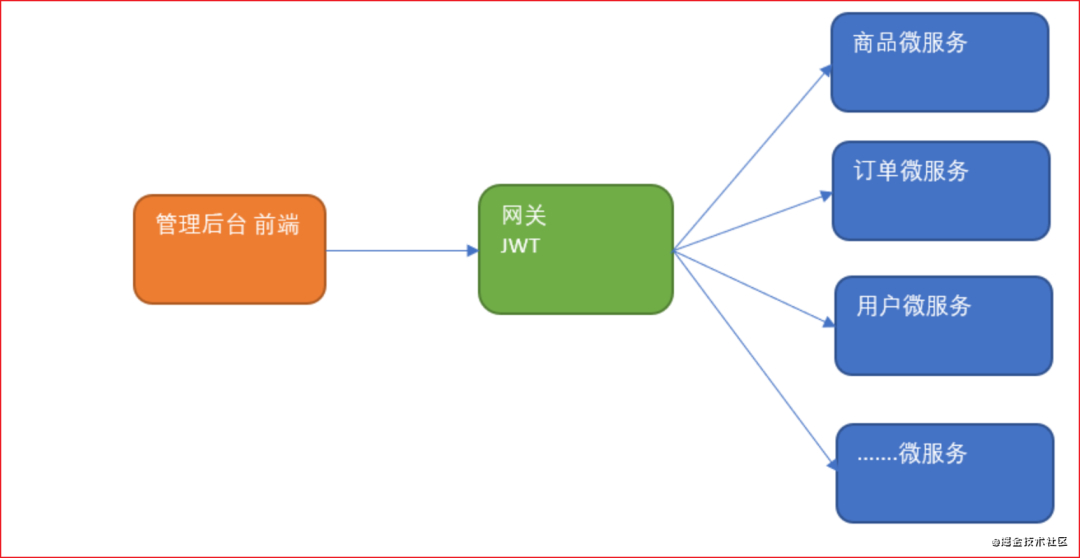

二、微服务网关搭建及配置

2.1 微服务网关微服务搭建

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-gatewayartifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-netflix-hystrixartifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-netflix-eureka-clientartifactId>

dependency>

@SpringBootApplication

@EnableEurekaClient

public class GatewayApplication {

public static void main(String[] args) {

SpringApplication.run(GatewayApplication.class, args);

}

}

spring:

application:

name: apigateway

cloud:

gateway:

routes:

- id: open

uri: lb://open

predicates:

- Path=/open/**

filters:

- StripPrefix= 1

- id: system

uri: lb://system

predicates:

- Path=/system/**

filters:

- StripPrefix= 1

server:

port: 9999

eureka:

client:

service-url:

defaultZone: http://127.0.0.1:10086/eureka

instance:

prefer-ip-address: true

https://cloud.spring.io/spring-cloud-gateway/spring-cloud-gateway.html#_stripprefix_gatewayfilter_factory

2.2 微服务网关跨域

@Bean

public CorsWebFilter corsFilter() {

CorsConfiguration config = new CorsConfiguration();

config.addAllowedMethod("*");//支持所有方法

config.addAllowedOrigin("*");//跨域处理 允许所有的域

config.addAllowedHeader("*");//支持所有请求头

UrlBasedCorsConfigurationSource source = new UrlBasedCorsConfigurationSource(new PathPatternParser());

source.registerCorsConfiguration("/**", config);//匹配所有请求

return new CorsWebFilter(source);

}

三、微服务网关过滤器

@Component

public class IpFilter implements GlobalFilter, Ordered {

@Override

public Monofilter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest request = exchange.getRequest();

InetSocketAddress remoteAddress = request.getRemoteAddress();

//TODO 设置ip白名单

System.out.println("ip:"+remoteAddress.getHostName());

return chain.filter(exchange);

}

@Override

public int getOrder() {

return 1;

}

}

@Component

public class UrlFilter implements GlobalFilter, Ordered {

@Override

public Monofilter(ServerWebExchange exchange, GatewayFilterChain chain) {

ServerHttpRequest request = exchange.getRequest();

String url = request.getURI().getPath();

//TODO 拦截特定URL地址

System.out.println("url:"+url);

return chain.filter(exchange);

}

@Override

public int getOrder() {

return 2;

}

}

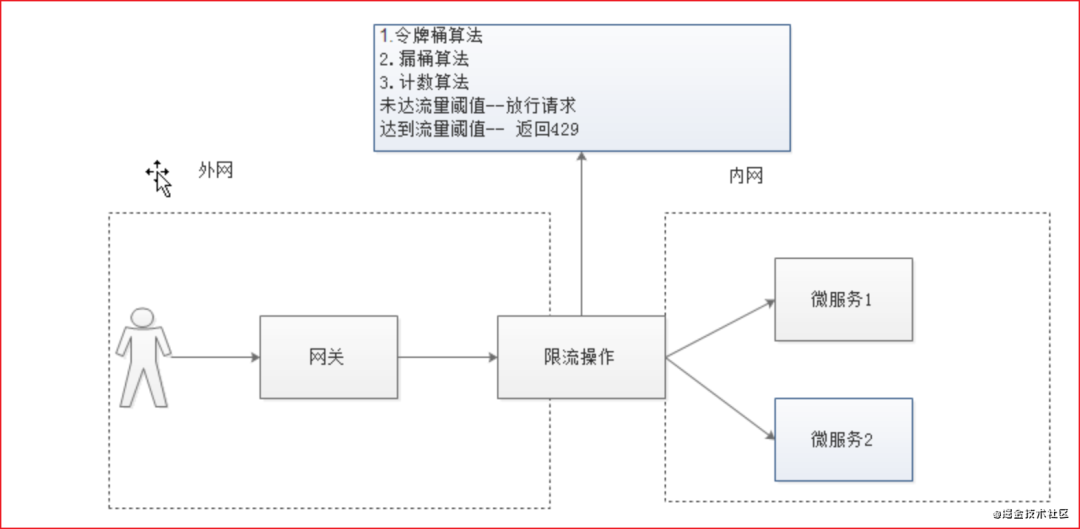

四、网关限流每秒10万请求

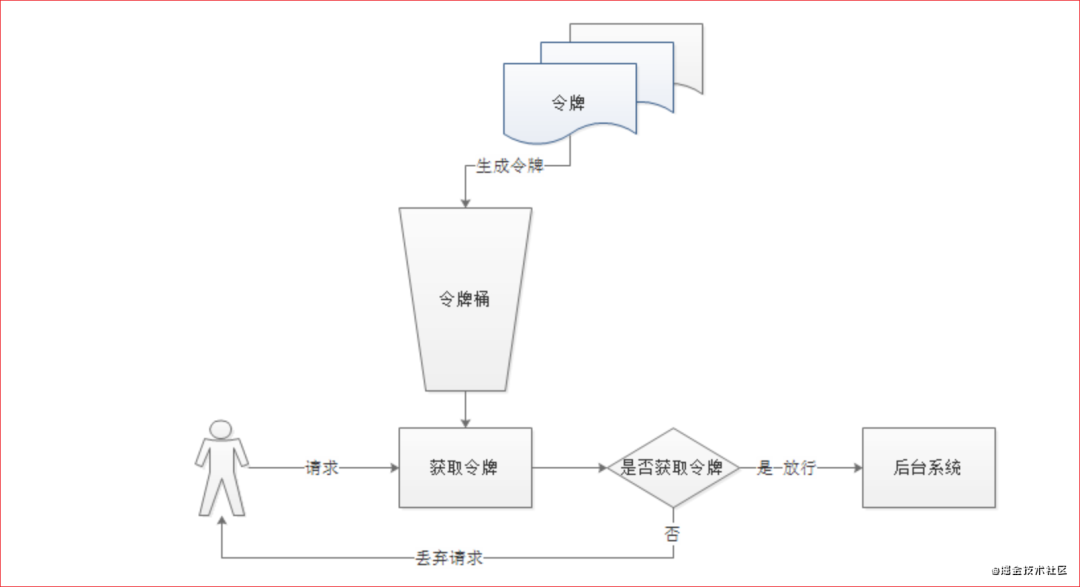

4.1 限流实现思路分析

4.2 令牌桶算法 介绍

4.3 网关限流代码实现

(1)spring cloud gateway 默认使用redis的RateLimter限流算法来实现。所以我们要使用首先需要引入redis的依赖

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-data-redis-reactiveartifactId>

<version>2.1.3.RELEASEversion>

dependency>

(2)定义KeyResolver

//定义一个KeyResolver

@Bean

public KeyResolver ipKeyResolver() {

return new KeyResolver() {

@Override

public Monoresolve(ServerWebExchange exchange) {

return Mono.just(exchange.getRequest().getRemoteAddress().getHostName());

}

};

}

(3)修改application.yml中配置项,指定限制流量的配置以及REDIS的配置,修改后最终配置如下:

spring:

application:

name: apigateway

cloud:

gateway:

routes:

- id: open

uri: lb://open

predicates:

- Path=/open/**

filters:

- StripPrefix= 1

- name: RequestRateLimiter #请求数限流 名字不能随便写

args:

key-resolver: "#{@ipKeyResolver}"

redis-rate-limiter.replenishRate: 1

redis-rate-limiter.burstCapacity: 1

- id: system

uri: lb://system

predicates:

- Path=/system/**

filters:

- StripPrefix= 1

# 配置Redis 127.0.0.1可以省略配置

redis:

host: 101.57.2.128

port: 6379

server:

port: 9999

eureka:

client:

service-url:

defaultZone: http://127.0.0.1:100/eureka

instance:

prefer-ip-address: true

burstCapacity:令牌桶总容量。

replenishRate:令牌桶每秒填充平均速率。

key-resolver:用于限流的键的解析器的 Bean 对象的名字。它使用 SpEL 表达式根据#{@beanName}从 Spring 容器中获取 Bean 对象。

replenishRate和中设置相同的值来实现稳定的速率burstCapacity。设置burstCapacity高于时,可以允许临时突发replenishRate。在这种情况下,需要在突发之间允许速率限制器一段时间(根据replenishRate),因为2次连续突发将导致请求被丢弃(HTTP 429 - Too Many Requests)(4)测试时需要注意服务启动顺序,这里需要依赖于Redis,所以首先要启动redis

启动redis

启动注册中心

启动商品微服务

启动gateway网关

打开浏览器 http://localhost:9999/open

快速刷新,当1秒内发送超过10万次请求,就会返回429错误。

推荐阅读:

微信扫描二维码,关注我的公众号

朕已阅