笑死!一个流氓软件的故事

我是一个流氓软件,我不像那些病毒和木马,我只是通过人类的电脑赚一点小钱,并不会偷信息破坏电脑,但即便如此,那些安全软件还是不肯放过我。

我是第一次来到这片土地,这是一台Windows电脑。

我的目标是篡改IE浏览器的主页,变成一个导航网站:hao235.com。

只要IE访问它一次,回头我就能去hao235公司领到一分钱。只要我后面慢慢发展更多地盘,加起来也是一笔不少的费用了!

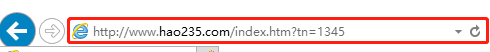

什么?你想问我hao235公司怎么知道是我而不是别人带来的流量?hao235公司给我分配了一个叫tn的标识码: 1345。

我让IE访问hao235的时候带上这个号码,hao235公司就知道这是我的贡献了 ,就像这样:

,就像这样:

http://www.hao235.com/index.htm?tn=1345这是干我们这行心照不宣的秘密。

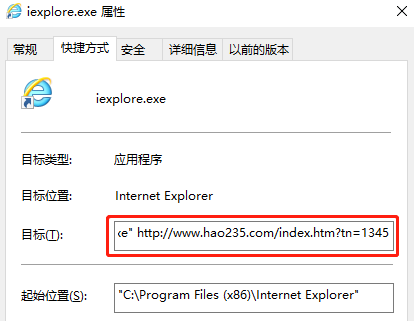

我翻开《IE浏览器首页劫持手册》第一页:修改快捷方式。

我趁人不注意,悄悄的给电脑桌面上的IE快捷方式加了一个参数:

这样一来,以后人类每次双击IE浏览器启动,就能自动打开hao235,为我赚一分钱了,开心

过了好几天,我还是没收到hao235让我领钱的通知。难道我的快捷方式被别人改了?我扫了一眼,没改啊,还是我的!

我想不通到底问题出在哪里,抓紧时间又看了一眼,这次我看清楚了,完整的写着:

http://www.hao235.com/index.htm?tn=9527我的编号居然变了!!!

难怪hao235公司没让我领钱,合着这钱让9527这小子给领了啊!

看来这台电脑上的流氓软件不止我一个,遇到竞争对手了!

我翻开《IE浏览器首页劫持手册》第二页:函数HOOK大法。

这一页的内容就丰富了,上面罗列了IE浏览器从双击图标到最后打开网页中途的详细流程函数调用,只要我能去中间某个函数把URL参数给改了,就能做到偷梁换柱,人不知鬼不觉,妙哉!

我决定潜入IE浏览器内部,实施这一计划!

天黑了,我注入了一个模块,偷偷潜入IE进程内部,IE内部特别大,很多线程都在紧张有序的工作着。

我溜到代码区,选取了一个最容易下手的函数,准备安装一个HOOK,写入我的代码。

按照手册,我得写入一条JMP指令。

正当我准备下手时,猛然发现,目标函数和手册上描述的不一样啊,已经有一条JMP指令在这里了,难道有人捷足先登了?

顺着JMP跳转的地方,我走了过去,这是一个DLL所在的空间,我看了一下数字签名,居然是361杀毒公司的!难道道貌岸然的361杀毒公司也干这种买卖?我都不敢相信自己的眼睛。

我继续翻开手册,去后面环节的函数再看看,就算361把这里改了,我在后面流程还有机会改回我的URL。

我来到IE进程的网络通信模块,这里是要发起网络请求的地方,找到目标函数后准备执行HOOK。

没想到同样的剧情再次上演,这里居然也被盯上了,数字签名是:QB电脑管家。另外一家安全软件公司,这年头日子太难过了,不仅要躲避安全软件追杀,还要和安全软件抢生意,我太难了~~~

我继续翻开《IE浏览器首页劫持手册》第三页:地址栏发消息大法。

这一招我还没用过,之前用前两招基本就能搞定了。我仔细的瞧了一下操作说明:

监控浏览器地址栏窗口的出现,抢在第一时间设置地址栏URL,并发送一个回车键消息,模拟人类手动打开网页。

原来如此,这一招可真够损的!趁人类不注意就偷天换日,管你前面谁在HOOK,最后我才是笑道最后的赢家!

我按照手册实施了计划,这一次我终于成功了。

不过好景不长,没过几天,发现收入又断了,我赶紧去查看到底出了什么问题,难道这一招也被发现了?

我一路排查过去,最后发现,回车键消息居然发送失败了!原来361杀毒软件做了新的保护:在浏览器启动短时间内,地址栏拒绝接受消息!

生活真是太难了!

我又翻开《IE浏览器首页劫持手册》第四页:内核网络数据包篡改大法。

这一招好像很复杂,手册密密麻麻写了好几页。逼上绝路的我决定行动,为了生活,再难再险都要克服。

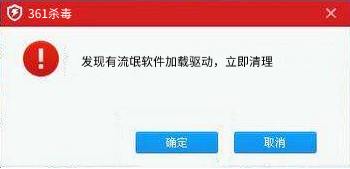

第一步:通过系统内核漏洞,获得驱动加载权限。手册上记录了好些个系统内核漏洞,我随便挑了一个,试了一下,

突然!!!

我的身体动不了了,361杀毒软件亮起了红灯,我就要被消灭了。

临死之前,361杀毒软件笑着对我说:你这个手册太老了,这上面的漏洞早被我们修补了,就等你们这些坏蛋自投罗网呢!

Goodbye, World!

w3cschool编程狮

专门学习编程的网站

如果您觉得本篇文章还不错

点赞、在看、分享三连支持一下