注意了!Chrome 浏览器最新高危漏洞曝光

“

阅读本文大概需要 3 分钟。

4 月 14 日,国家信息安全漏洞共享平台(CNVD)收录了 Google Chrome 远程代码执行漏洞,编号为 CNVD-2021-27989。

据悉,黑客攻击者利用该漏洞,可在未授权的情况下远程执行代码。

目前,漏洞细节已公开,Chrome 官方尚未发布新版本修复该漏洞。

一、漏洞情况分析

2021 年 4 月 14 日,国家信息安全漏洞共享平台收录了 Google Chrome 远程代码执行漏洞,CNVD 对该漏洞的综合评级为“高危”。

未经身份验证的攻击者利用该漏洞,可通过精心构造恶意页面,诱导受害者访问,实现对浏览器的远程代码执行攻击 , 但攻击者单独利用该漏洞无法实现沙盒(SandBox)逃逸。

沙盒是计算机领域的一种虚拟技术,多用于计算机安全防控。

它可以通过重定向专技术,把程序生成和修改的文件定向到自身文件夹中。当某个程序试图发挥作用时,就可以先让它在沙盒中运行。

如果用户在沙箱中运行的下载包含恶意代码,则将被浏览器禁止进一步运行,这样它就无法访问或感染用户的计算机系统了。

正常情况下,Chrome 浏览器是默认开启沙盒保护模式的。

二、漏洞影响范围

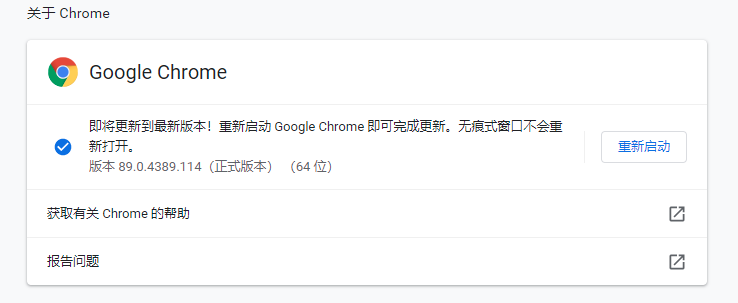

漏洞影响的产品版本包括:

Google Chrome < = 89.0.4389.114。

也就是说,截止目前所有版本的 Chrome 浏览器都存在风险。

三、漏洞处置建议

截止撰稿时,Google 公司尚未发布新版本或补丁包修复漏洞,CNVD 建议用户使用 Chrome 浏览器时不关闭默认沙盒模式,同时谨慎访问来源不明的网页链接或文件。

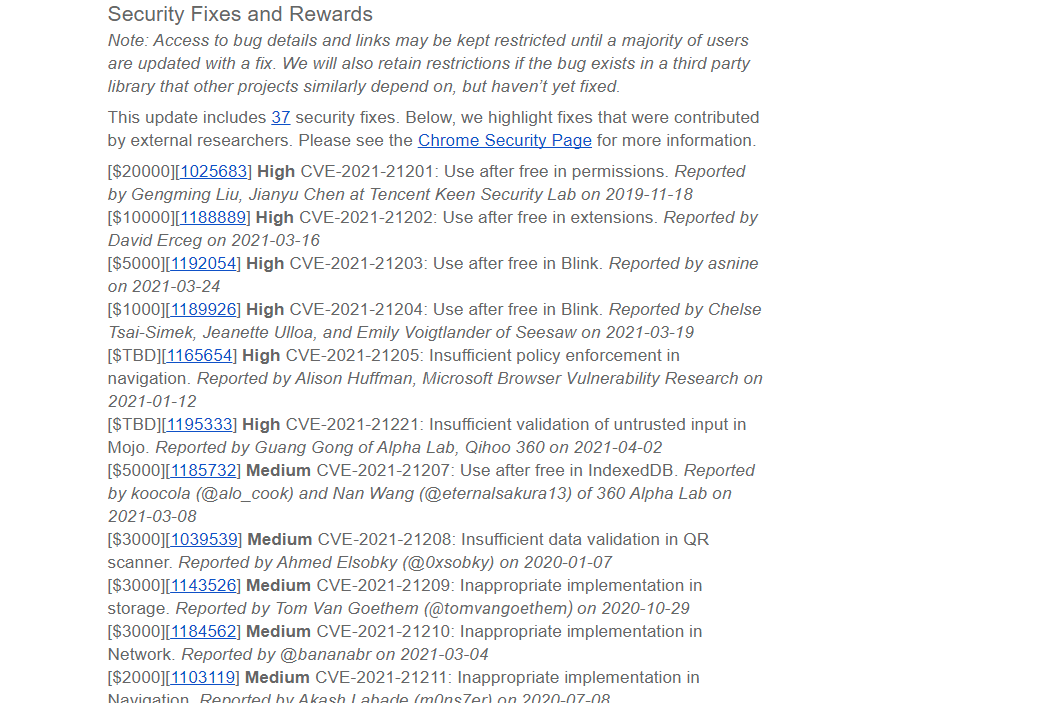

值得一提的是,北京时间 4 月 15 日,谷歌向全平台用户推送 Chrome89 正式版。

但据扩展迷了解,在本次官方更新的 37 个已修复漏洞中,并未包含本次 CNVD 发现的 CNVD-2021-27989。

因此即使大家升级到了 Chrome90,仍需要注意日常防护。

资料显示,国家信息安全漏洞共享平台是由国家计算机网络应急技术处理协调中心(中文简称国家互联应急中心)联合国内多家重要信息系统用户、安全厂商、软件厂商、互联网企业等共同建立的国家信息安全漏洞共享平台,旨在国内建立统一收集、发布、验证、分析等信息安全漏洞应急处置体系。

自 2009 年成立以来,CNVD 平台已成为最具社会影响力的国家级漏洞库,在维护良好漏洞生态秩序方面发挥了重要作用。

End

「进击的Coder」专属学习群已正式成立,搜索「CQCcqc4」添加崔庆才的个人微信或者扫描下方二维码拉您入群交流学习。

看完记得关注@进击的Coder

及时收看更多好文

↓↓↓