蓝牙“BrakTooth”漏洞可能会影响数十亿台设备

被称为BrakTooth的漏洞正在影响在来自十多个供应商的片上系统(SoC)电路上实现的蓝牙堆栈。这一系列问题影响了从消费电子产品到工业设备的各种设备。相关风险范围从拒绝服务、设备死锁到任意代码执行。

受影响的产品种类繁多

新加坡科技设计大学的研究人员发布了有关BrakTooth的详细信息,这是商业蓝牙堆栈中的一个新的安全漏洞系列,他们的名字来自挪威语“Brak”,翻译为“崩溃”。

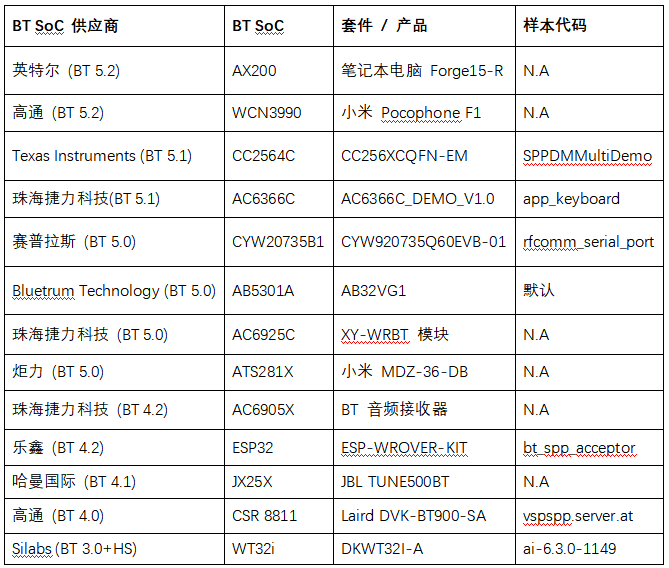

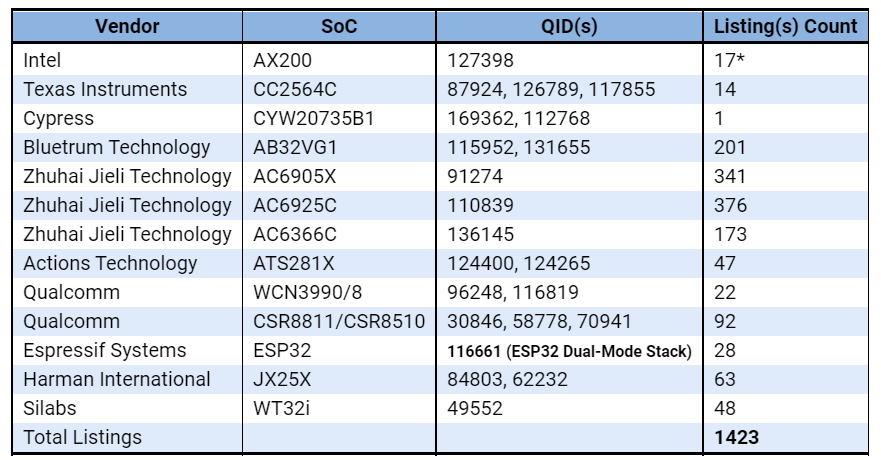

BrakTooth 漏洞影响了包括英特尔、高通和德州仪器在内的11家供应商的13款蓝牙芯片组,专家估计可能有1,400多种商业产品受到影响。

深入研究后,研究人员发现超过1,400个产品列表受到BrakTooth的影响,该列表包括但不限于以下类型的设备:

智能手机

信息娱乐系统

笔记本电脑和台式机系统

音频设备(扬声器、耳机)

家庭娱乐系统

键盘

玩具

工业设备(例如可编程逻辑控制器 - PLC)

考虑到受影响的产品种类繁多,准确估计BrakTooth漏洞可能影响数十亿台设备。

研究人员表示,与BrakTooth安全漏洞集相关的风险范围包括通过破坏设备固件而导致的拒绝服务(DoS),或蓝牙通信出现死锁状态,以及任意代码执行。

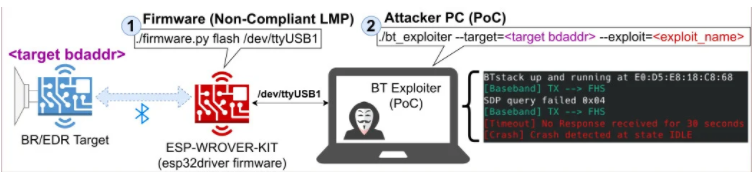

要想发起BrakTooth攻击,需要一个ESP32开发工具包、一个定制的链路管理协议(Link Manager Protocol, LMP)固件和一台计算机来运行概念验证(proof-of-concept, PoC)工具。

以下是已知受影响供应商的列表:

BrakTooth攻击场景

研究人员发现了漏洞的三种主要攻击场景,其中最严重的会导致物联网 (IoT) 设备上的 ACE。

1.智能家居设备的任意代码执行

在BrakTooth的16个漏洞中,其中一个被跟踪为CVE-2021-28139,它的风险比其他漏洞更高,因为它允许任意代码执行。

该漏洞影响带ESP32 SoC电路的设备,该电路在许多用于家庭或工业自动化的物联网设备中使用。ESP32 SoC是一系列低成本、低功耗、集成Wi-Fi和双模蓝牙的SoC微控制器,由供应商Espressif提供。这些常见于用于工业自动化、智能家居设备、个人健身小工具等的物联网设备中。

2.DoSing 笔记本电脑和智能手机

第二种攻击场景可能会导致笔记本电脑和智能手机中的DoS。通过使用包含英特尔l AX200 SoC和高通WCN3990 SoC的设备可以触发这一点。攻击者可以通过 (a) 分页、(b) 发送格式错误的数据包和 (c) 在不发送 LMP_detach 的情况下断开连接来耗尽 SoC。

受影响的产品列表包括戴尔的笔记本电脑和台式机(Optiplex、Alienware)、微软Surface设备(Go 2、Pro 7、Book 3)和智能手机(例如 Pocophone F1、Oppo Reno 5G)。

3.BT音频产品冻结

在探测各种BT扬声器(特别是Mi便携式蓝牙扬声器 – MDZ-36-DB、BT耳机和BT音频模块)和无品牌BT音频接收器时发现了第三种攻击场景。

它们都受到一系列错误的影响(CVE-2021-31609 和 CVE-2021-31612,发送超大LMP 数据包时失败;CVE-2021-31613,截断数据包;CVE-2021-31611,启动程序外顺序;以及 CVE-2021-28135、CVE-2021-28155 和 CVE-2021-31717,功能响应泛滥)。

研究人员指出,对于小米MDZ-36-DB 和 JBL TUNE 500BT,这可以在用户播放音乐时实现攻击。

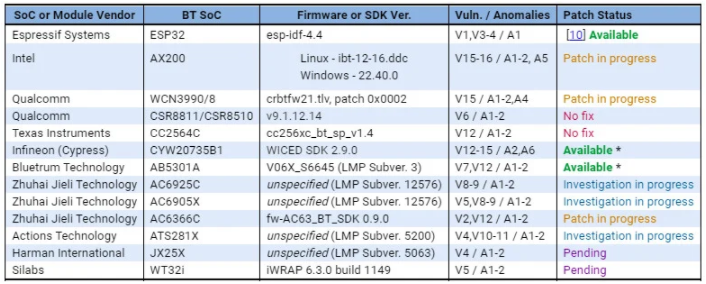

部分供应商或不进行修补漏洞

虽然其中一些供应商(例如乐鑫、英飞凌和 Bluetrum Technology)已经针对这些问题发布了补丁,但其他供应商已经承认存在缺陷并仍在开发补丁,或者正在调查影响。在某些情况下(例如高通的CSR8811和CSR8510 SoC或Texas Instruments的CC2564C),不会发布任何修复程序。

研究人员表示,攻击者可能能够通过使用运行自定义(不合规)LMP固件的廉价ESP32 开发工具包 (ESP-WROVER-KIT) 以及运行该漏洞的计算机来利用这些漏洞代码。

BrakTooth漏洞影响蓝牙栈的补丁状态

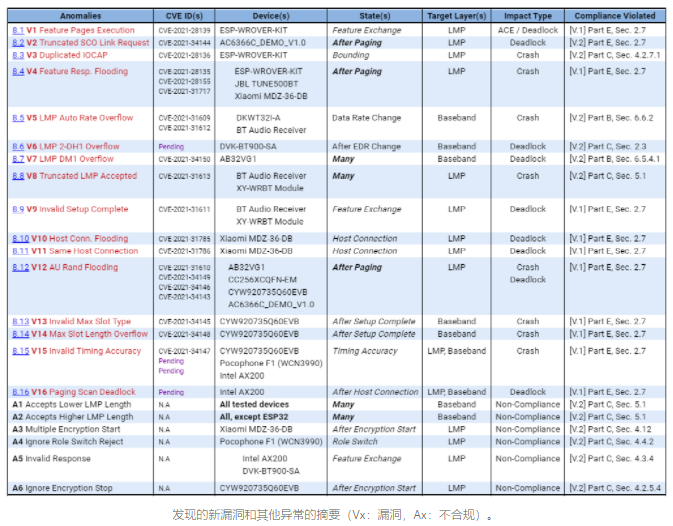

Braktooth收集中的漏洞针对的是LMP和基带层。目前,他们已经被分配了20个标识符,还有几个悬而未决,请参考以下16个问题:

功能页面执行(CVE-2021-28139 - 任意代码执行/死锁)

截断SCO链接请求(CVE-2021-34144 - 死锁)

重复IOCAP(CVE-2021-28136 - 崩溃)

功能响应泛滥(CVE-2021-28135、CVE-2021-28155、CVE-2021-31717 - 崩溃)

LMP 自动速率溢出(CVE-2021-31609、CVE-2021-31612 - 崩溃)

LMP 2-DH1 溢出(等待 CVE - 死锁)

LMP DM1 溢出(CVE-2021-34150 - 死锁)

接受截断的LMP(CVE-2021-31613 - 崩溃)

无效安装完成(CVE-2021-31611 - 死锁)

主机连接泛滥(CVE-2021-31785 - 死锁)

相同主机连接(CVE-2021-31786 - 死锁)

AU Rand洪路泛滥(CVE-2021-31610、CVE-2021-34149、CVE-2021-34146、CVE-2021-34143 - 崩溃/死锁)

最大插槽类型无效(CVE-2021-34145 - 崩溃)

最大插槽长度溢出(CVE-2021-34148 - 崩溃)

计时精度无效(CVE-2021-34147 和另外两个待处理的 CVE - 崩溃)

分页扫描死锁(等待 CVE - 死锁)

考虑到蓝牙漏洞可能影响范围广大,蓝牙漏洞尤其令人担忧。建议使用者密切关注蓝牙连接行为,并在确认有更新补丁时及时更新修补漏洞。

数据显示,90%的网络安全事件与安全漏洞有关,而软件中的安全漏洞主要由有缺陷的代码造成。为了确保软件安全,利用便捷有效的静态代码检测工具可以帮助开发人员在保证效率的前提下,查找缺陷代码和已知、未知漏洞,提高代码质量和软件安全性。随着《数据安全法》及《关键信息基础设施安全保护条例》的施行,企业在构建网络系统时对软件及网络布局要做出更严格的要求,采用安全可信的产品更能确保网络系统安全透明,也将更有利于企业降低网络攻击风险。

参读链接: