我用三个月时间,深入挖掘一条涉案金额上亿的黑色诈骗产业链

本文于2020年1月8日开始编写,何时发布暂时还不清楚,或许,我得等到正义得到伸张的时候,这篇文章才会出现在大众的视野。

首先,我声明。本文章内容全部都是真实的,没有任何瞎编乱造加工。

还有些想和各位读者说的话,我放在了文章的末尾。

实际上我说的三个月只是最近,而事实上,我在四年前,就知道有这么一条黑色产业链,但是当四年后,我再次看到这条黑色产业链时,我惊呆了,因为它变的越加庞大了,就算是现在,我也只是看见了一条肥硕的腿部。

我们的梳理从利用木马病毒诈骗到网络刷单诈骗,一步步讲解,这些人所用的招数,是怎么让无数人被骗的,至于一个亿的金额,是不是我瞎编,就仁者见仁智者见智。

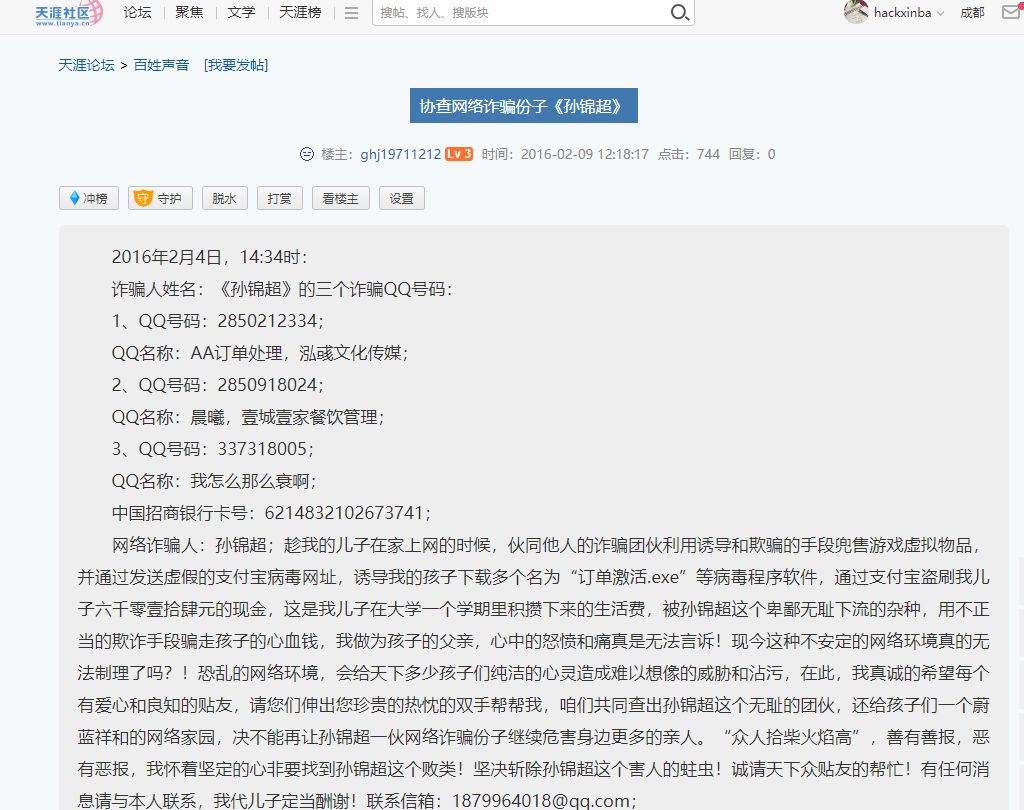

先来说利用木马诈骗的,大家先看一张图片,看完这个案例,你们就知道我下面讲的内容的含义了。

01

整件事情的起因

事件的起因是我在2015年做实地的安全培训时,一个十五岁的学员说起,很抱歉,因为他现在正在服刑,所以,他的任何个人信息都不会透漏,我们就叫他小七吧。

如上图,他当时坐在我的对面,一个十五岁的年轻小伙子,来我这里,他家里人不放心,还是他哥亲自送他过来的。

那时的我还不知道,就是这个这个少年,当时每个月已经能收入五万以上了,培训费才收了他1800,我是不是亏了?

刚开始并没有注意到他有什么特别,到后面我才发现,他有时候会经常QQ语音,透露出的信息是,让人付款等等,我就觉得有些不对劲了,何况证据也不是很充足,就算很充足,依我那个时候十八岁的想法.....

报警抓他?他是我学员。

不报警呢?是包庇犯罪。

到最后,还是他主动和我坦白,没错,他在做诈骗。由此,我了解到了这条匪夷所思的诈骗产业链。

02

转一块钱三万没了?

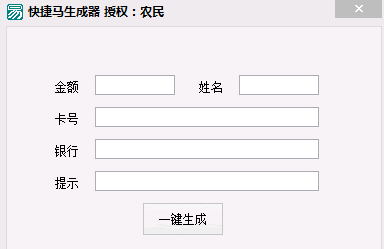

他们的诈骗方式,需要用到的关键东西,就是木马病毒,实际上,也不配称之为病毒,一个易语言写的东西,只是这样说,大家容易理解,首先,这个木马有两个版本,一个是转账到银行卡,一个是转账到支付宝,我用易语言模拟了下这个东西的界面,转到银行卡的是这样的。

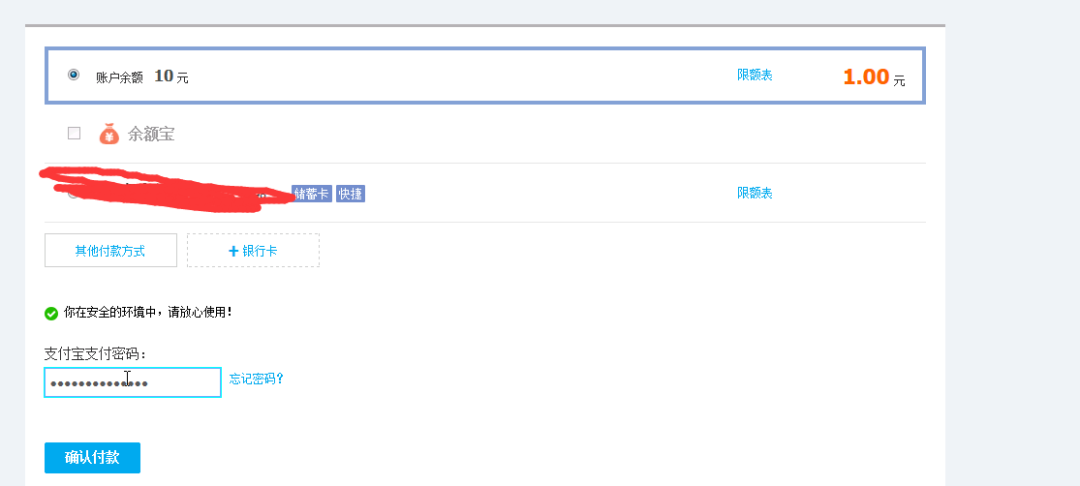

首先来说明一下,金额就是设置转走你金额的大小,转账的黑卡,以及打开后的提示。诈骗成功的前提是,需要你运行此木马,后面的程序是这样的。

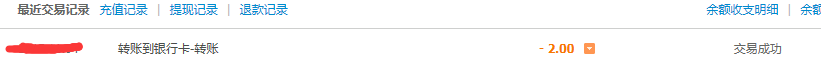

生成木马,在这里我们设置的转账金额是2块钱,因为默认是一块:

诱骗受害人打开木马,也就是上图的结果,会弹出来,你的注册码已激活。

接着就是用浏览器打开支付宝,当然,这个操作是受害人自己来动手的,而这个时候,诈骗者一般会采用远程或者语音的方式来一步步诱导受害人。

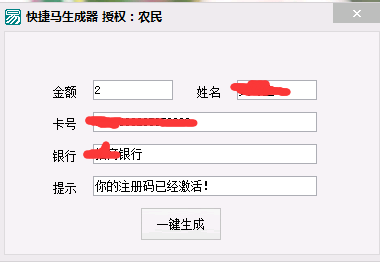

这时候我们的余额有十块钱。

接着就是点击银行卡付款,在这里我要告诉大家的是,你只要点击到转账到银行卡,运行的木马就会自动的把你设置好的卡号姓名自动填充进去。

当你输入验证码付款的时候,会发生什么呢?

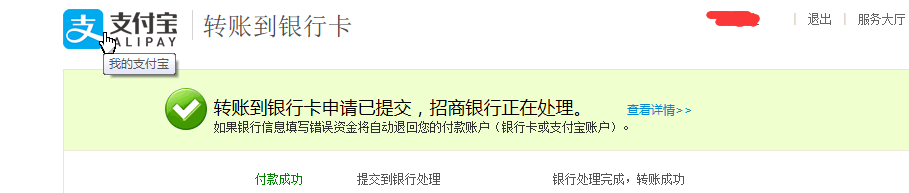

一切都是按照正常流程走的,但是当你去查看订单的时候,那就.......如果我把这个2块换成20000....当然,你余额得有两万,支付宝木马和这个同样原理。

在这个情况下,他需要骗取你支付宝内有多少余额这些信息。

如果骗不到余额数的话,他也不远程,只语音,那就只能盲猜。小七这样告诉我。

意思就是,我感觉他支付宝有五千,我就写五千,有五百就写五百。

那么肯定有人问,谁这么傻会运行你的木马?

当然了,这里也得说明下,肯定有人才会有市场,那么你猜猜,有那些人会上当呢?当然是............

除了这个,还会以:

1.花呗提额

2.送王者荣誉皮肤

3.LOL金币,dnf等游戏为借口。

为了降低被害人的疑心,他们的口号都是围绕着一块钱来做的,比如QB来举例子,他会说1块钱10个QB,让你转一块钱给他,很多人觉得,一块钱而已,被骗了也没什么,何况除了了点击他的客户端,全程都是你自己在操作,殊不知,你这么想的时候,就已经落入了他们设计的圈套。

至于为什么会显示一元,这个原理,我希望大家打开浏览器,然后点击F12。

03

黑暗背后的扭曲

在整个事件中,我大多数时候扮演着一个倾听者,他叫我师傅,我也静静的听着,这个被网络扭曲了心智的小七诉说的一切。

有几个他说的故事,我想,我得告诉大家,犯罪网络背后有多么阴暗。

第一个故事:

在一个晚上,小七说,给你讲个故事吧,有一次,他们团队有个人,骗了一个小姑娘2000块钱,小姑娘是个大学生,女孩发现被骗以后,只是哀求他,家里是农村的,这是爸爸妈妈给她的生活费,家里不富裕,希望把钱还给她,一般他们骗到钱以后会把受害人拉黑,但是这次,他起了恶毒的心思------他说,你只要拍裸照给我,我就把钱还给你,然而没想到的是,女孩居然真的照做了,获取两千块钱,可能只是他们诈骗的小数目,但是对有些人来说,这真的让人绝望,多么的耻辱,才能让一个女孩子放弃了尊严和底线,当时我就想.........

第二个故事:

小七说,他诈骗最大的一个?,没错,他们把被害人称之为?,诈骗叫杀?,是一个老师,骗了两万,他说他刚开始做,心里还有些不忍,但是,和他一起的七八个人,每个人都靠这个发了大财,所以他渐渐的也没了心理负担,反而觉得,是在为这些人上课,而这些人,为他们交了一笔智商税,我。。

第三个故事:

他们做的事情,很赚钱,他这样描述,群里每天红包发出去都是十几万,互相之间相互发红包从6666到8888都是很常见的红包数额。

在某些人诈骗到一大笔钱的时候,还会花钱请一些色情主播,在指定的QQ群进行淫秽表演,内容不堪入目。

为此,我问过小七,你怕过有一天会被抓吗?

他回答:刚开始会怕,但是我才15岁,就算被抓了,我未成年,也不会坐牢,趁着未成年,赶紧多做点。

说实话,当时我不敢相信,这是一个15岁的孩子说的话,虽然,那时候我也才十八岁。

最后他走了,我也没有在打听他去了哪里,再次得知他的消息,是从某学员口中,得知他已经在监狱服刑。

04

木马更新后的时代

如我上面所说,这是几年前我知道的,那么几年后的今天,诈骗猖狂到了什么地步?手法上有哪些升级?

在三个月前,我开始动手整理资料的时候,我才发现,技术已经升级到新境界了,下面先来说一下。

我想问大家一句话,你们觉得网络上的产品安全吗?是支付宝吗?是微信吗?还是我们认识自己的电脑更安全?

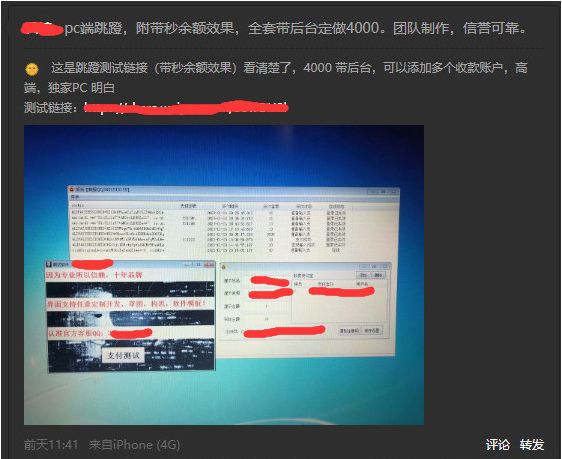

首先,在我们所说的盗刷支付宝木马方面,他们已经更新换代了,就我看到的来说,以前木马只能在电脑端运行操作,而且对浏览器还有要求,只能用IE浏览器等等限制,但是到了今天?

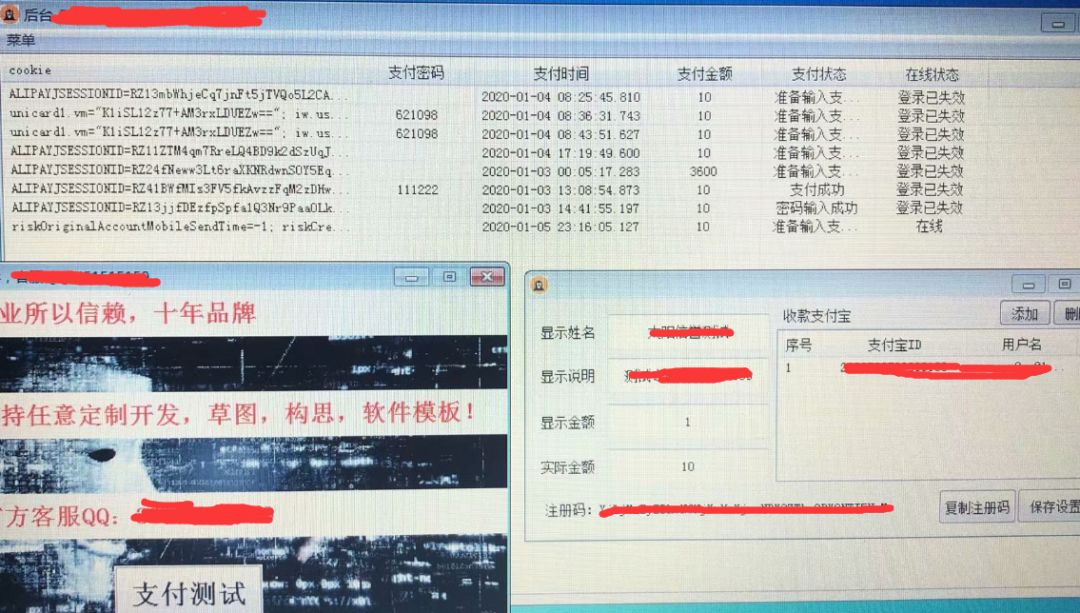

可能不是很清楚,我们放大点。

我们可以看到,已经截取了cookie,以及支付宝的付款密码,在15年,初次见到这类木马,我就知道后面有一个开发团队,专门用来设计开发更新此类应用,因为木马当中包含着开发者的后门,当时我觉得这个东西很有意思,在对其进行分析的时候,发现其中包含一段代码,我就不放出来了,大概意思就是,如果这个木马运行了,被人执行转账超过五万元金额的时候,就会自动转款到另外一张银行卡。

这张卡不用多说,肯定是开发者加入的后门,网络当中的很多东西都错综复杂,当这个木马被传播的木马在拿别人当鱼杀的时候,这些渔夫也只是木马开发者下面的一条强壮点的鱼罢了,一旦发现自己骗的钱被转账到别的卡里,他们能怎么样呢?这就是黑吃黑,让你们打碎牙齿往肚子里咽.

以现在的木马更新来说,针对手机端的支付宝,以及微信付款的二维码,同样出现在了网络上,并被人大量转卖。

就单纯的出售类似的木马工具,诈骗组成链条中的开发者这一环,已经从源头上赚取了第一笔黑金。

虽然自称木马是面杀的,但在这个木马开发者手里放出来的测试链接中却是.....

被360主动的进行了拦截,有可能是时间太久,已经过了免杀期了,那么什么是免杀呢?实际上就是对程序进行一些技术上的处理,让杀毒软件不会报毒,这样的木马是可怕的,没有杀毒软件的主动拦截,当你把它当成安全的程序去运行它的时候,你的电脑已经开始裸奔了。

还有手机的安全,手机越来越智能化,手机木马也在悄然崛起,成为黑客的首要目标,中国是使用手机的大国,而安卓手机更是占据了很大的比重,于是针对安卓和ios手机的木马程序,每天不知道要诞生几款,手机安全除了自身要注意不要去浏览下载不明软件和网页之外,还得有危险意识,如果手机出现短信验证码收取不到,或者一些其他异常,大家就一定要注意了,另外木马程序不仅是靠软件类型的传播,还可以通过对手机主板加入木马程序,实施如定位,监听等功能,尽量不要购买来路不明的手机,特别是深圳等一些地方的组装机大行于市场,有些不法分子,更是胆大包天,所以希望各位小心小心再小心。

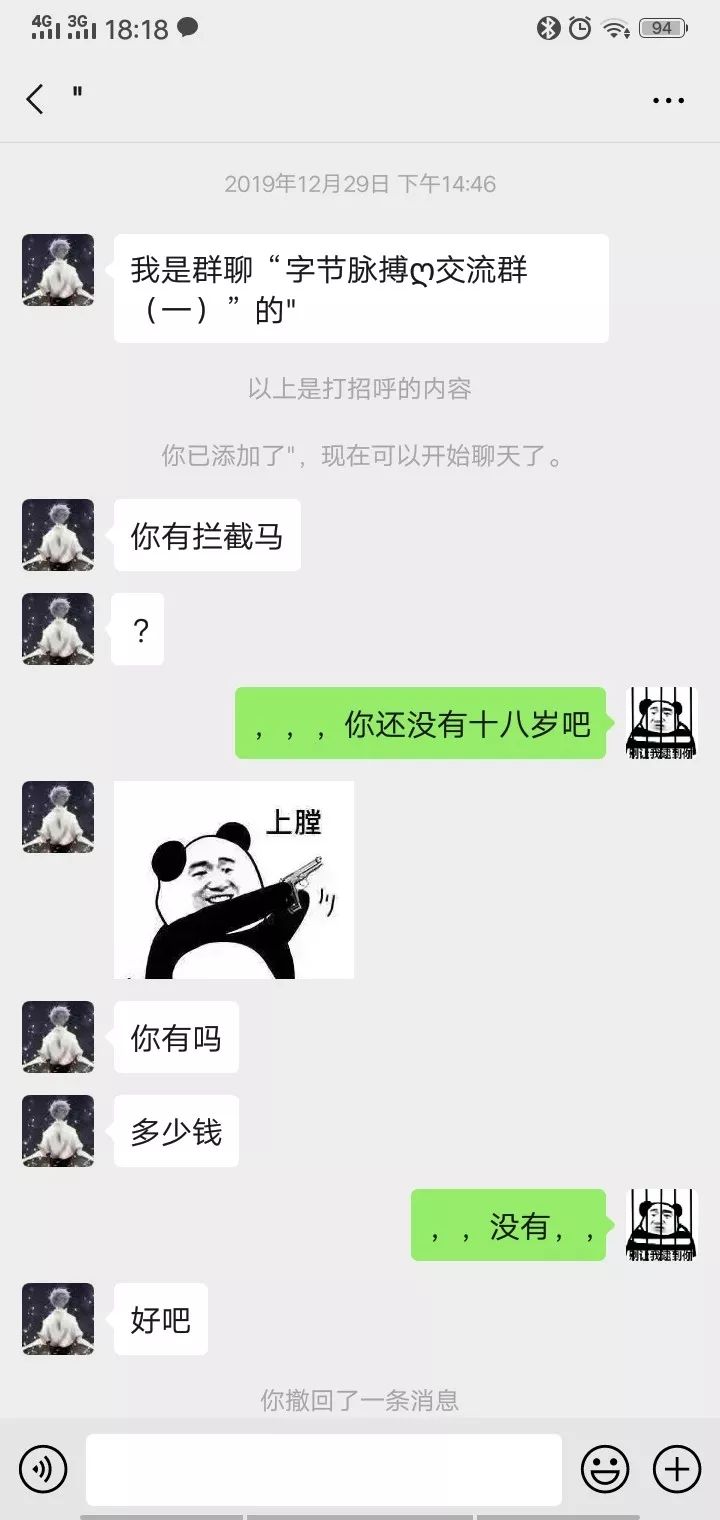

安卓木马,一旦运行,拦截你的手机付款银行卡短信验证码让你遭受损失就不多说了,你手机里的隐私都被人一览无余,被人要挟勒索也不是没有可能的,不要以为你碰不上,碰到的时候,只能哭,比如就在最近还有人在某群公然的问谁有拦截码,为了吸引他,我说我有。

当然,很多人说,我从来不去运行陌生软件,那我就只能杠一句,从技术上来说,如果腾讯被人入侵,下载QQ的的安装包文件被人替换,你能怎么样呢?具体的案例参考phpstudy事件,如果那群人没被抓,几十万用户能知道他们下载的官方正版软件被加载了后门吗?

所以,网络上很难有真正的安全,但是它是可以变得安全的,不管什么东西,都在更新换代,相互之间的对垒也是发展所需要的。

05

一天骗三万的新型网络刷单诈骗

之前因为都在暗中观察,除了知道他们在搞诈骗,对他们现在的诈骗手法一无所知,直到昨天一个朋友找到我。

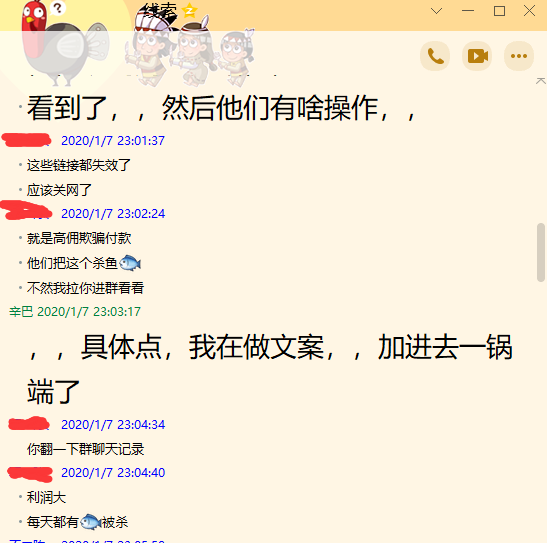

当然,让我觉得感动的是他说的这句话。

那么他们的诈骗套路是什么呢?首先是诈骗的借口,刷单。

刷单诈骗的整个关键链条就在源头,也就是链接提供者手里,关于为什么我说一天骗三万?说实话,我已经尽量少说了。

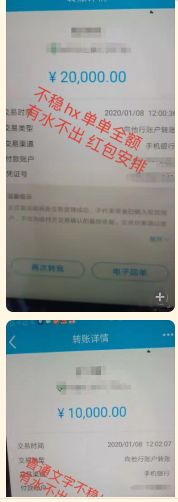

图片是截图自某杀鱼群杀鱼链接提供者的日常截图,在朋友提供的线索中说了,诈骗所得都是8/2分,整个杀鱼的重要源头就是这些提供者。

首先,为什么称提供链接者是源头?

先让我们剖析这三个环节,看完之后,相信大家懂了骗子是怎么把刷单变成诈骗的。

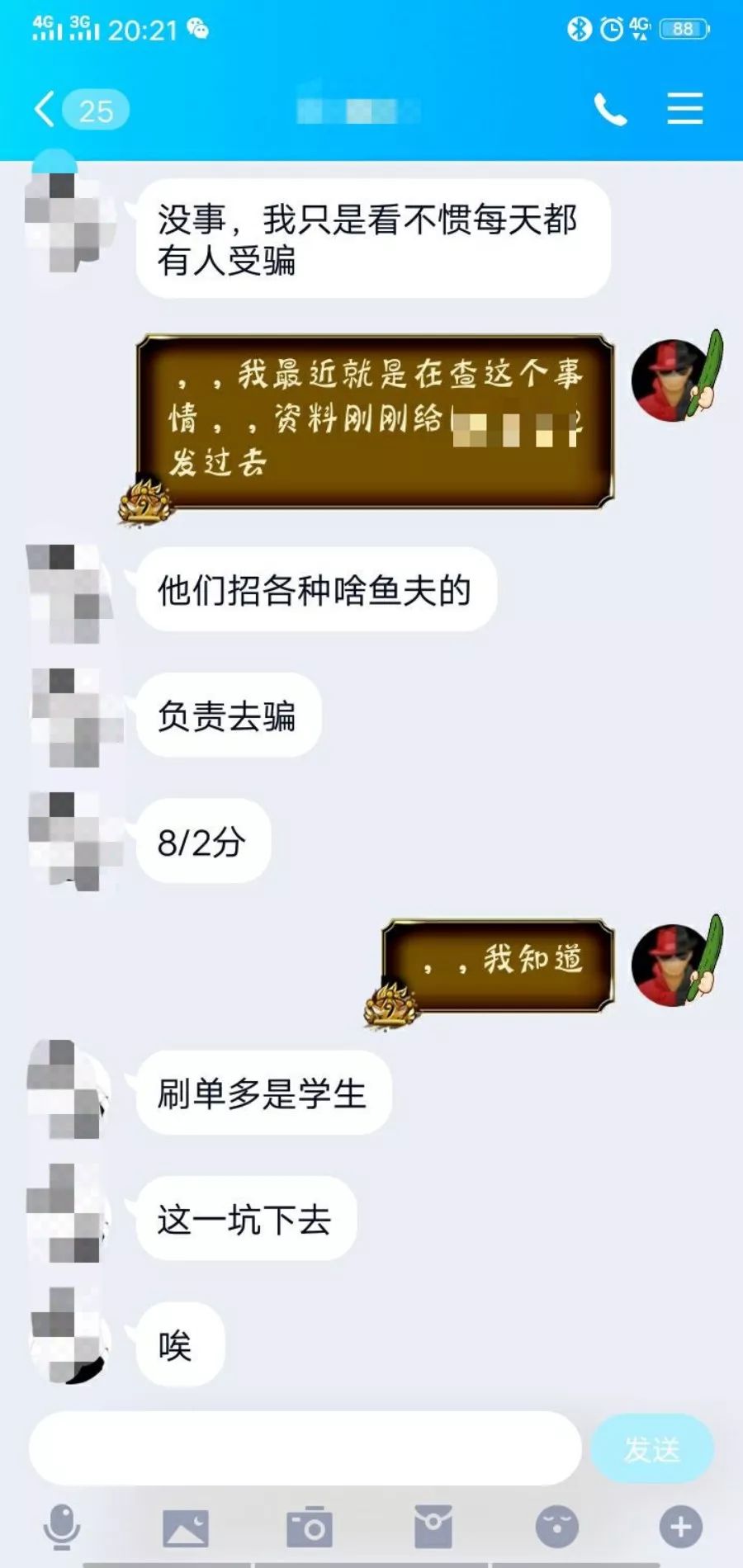

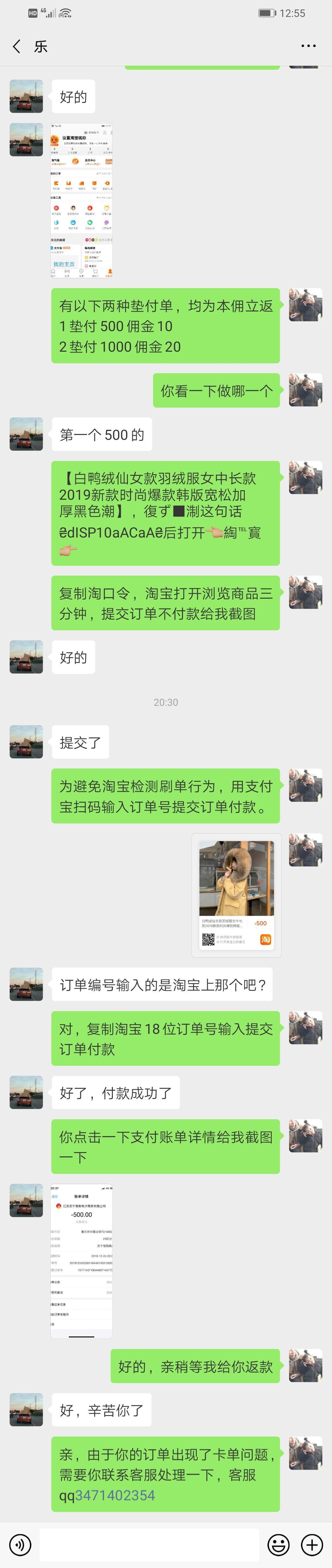

通过抖音,QQ微信群,社交平台,自称招募淘宝刷单手,兼职等借口吸引学生...宝妈等一些想利用空闲时间来兼职赚钱的人,这也就是他们口中的鱼。

这一步,可能会有点长,希望大家耐心看完,首先还是那句话,在这一切的背后,是肯定有一个做技术的团队支撑这一个黑色产业链,如果上在前半段我讲的是木马的技术更新,那么下半段,就应该是利用网络进行障眼法的技术团队了。

目前国内的几大快捷支付的巨头,微信,京东,淘宝天猫,咸鱼,统统被囊括在里面,大家先看张图片,了解一下刷单,骗子不需要打码。

或许大家没觉得有什么不妥,实际上也真的没有感觉到什么不对的,但是最后就被拉黑了,现在,让我们为大家讲一下原理。

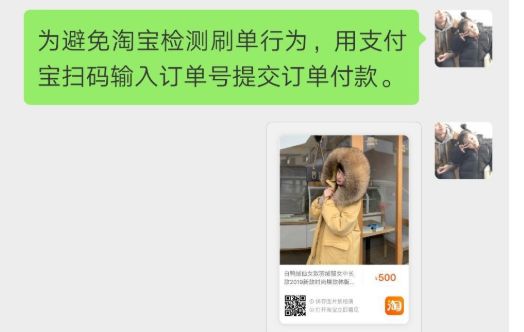

首先,对方发给你的图片是真实的,淘宝链接也是真的,但是最关键的是他说的这一步。

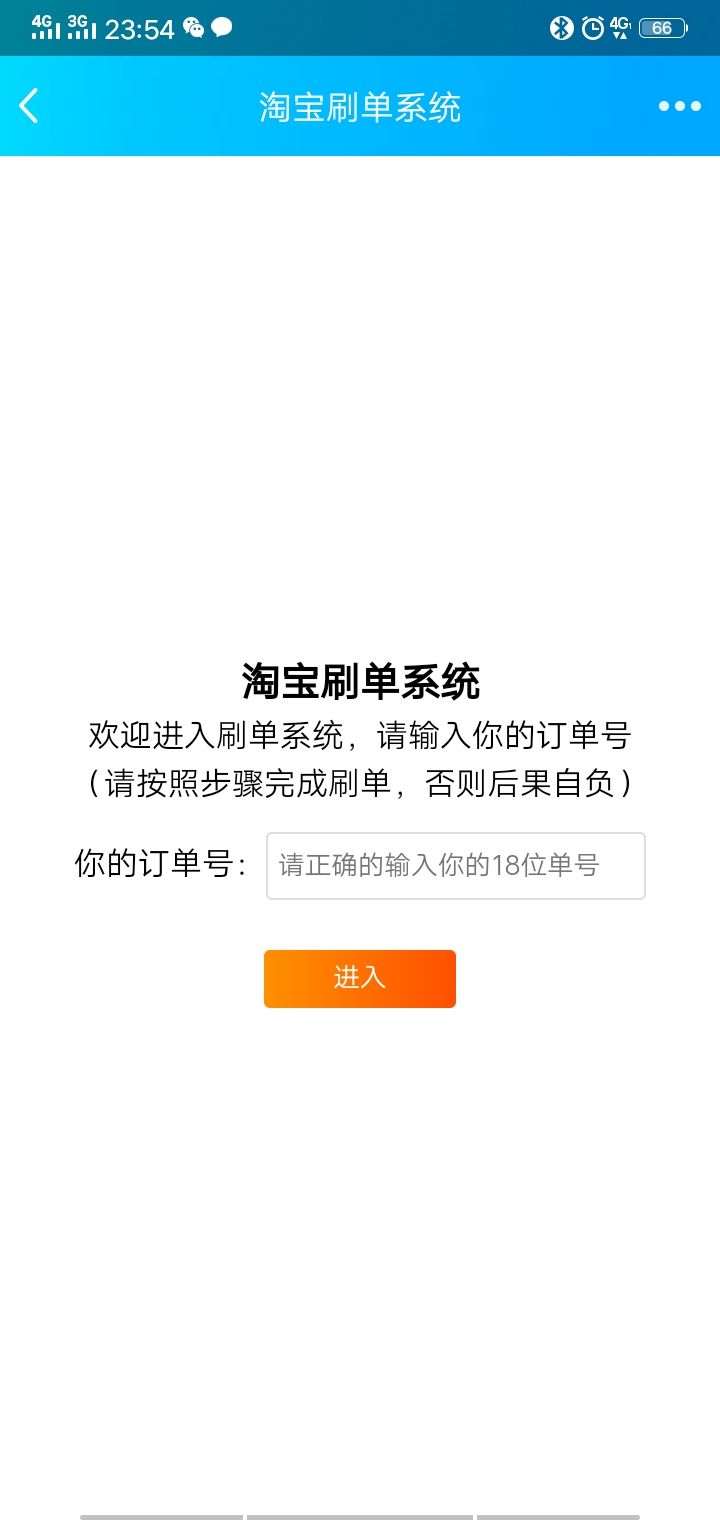

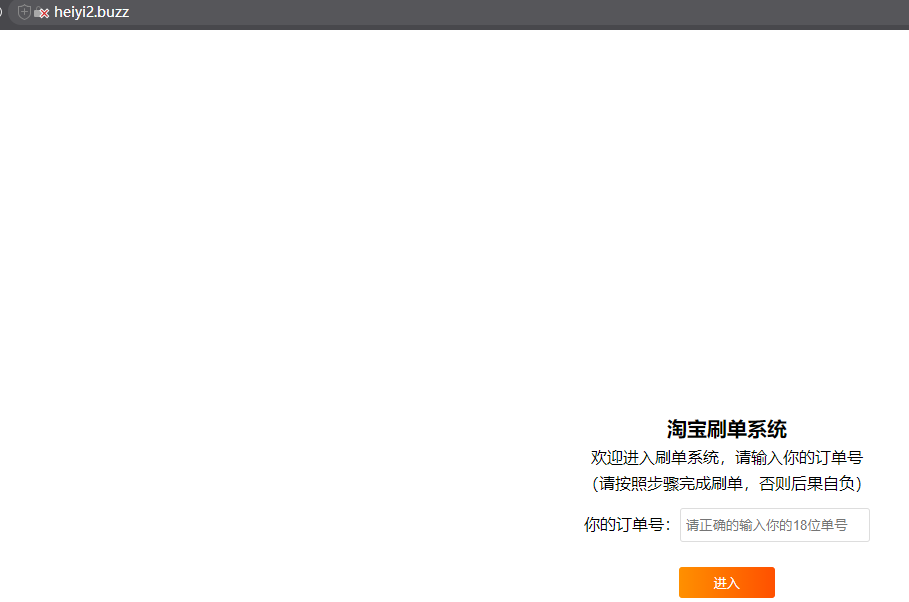

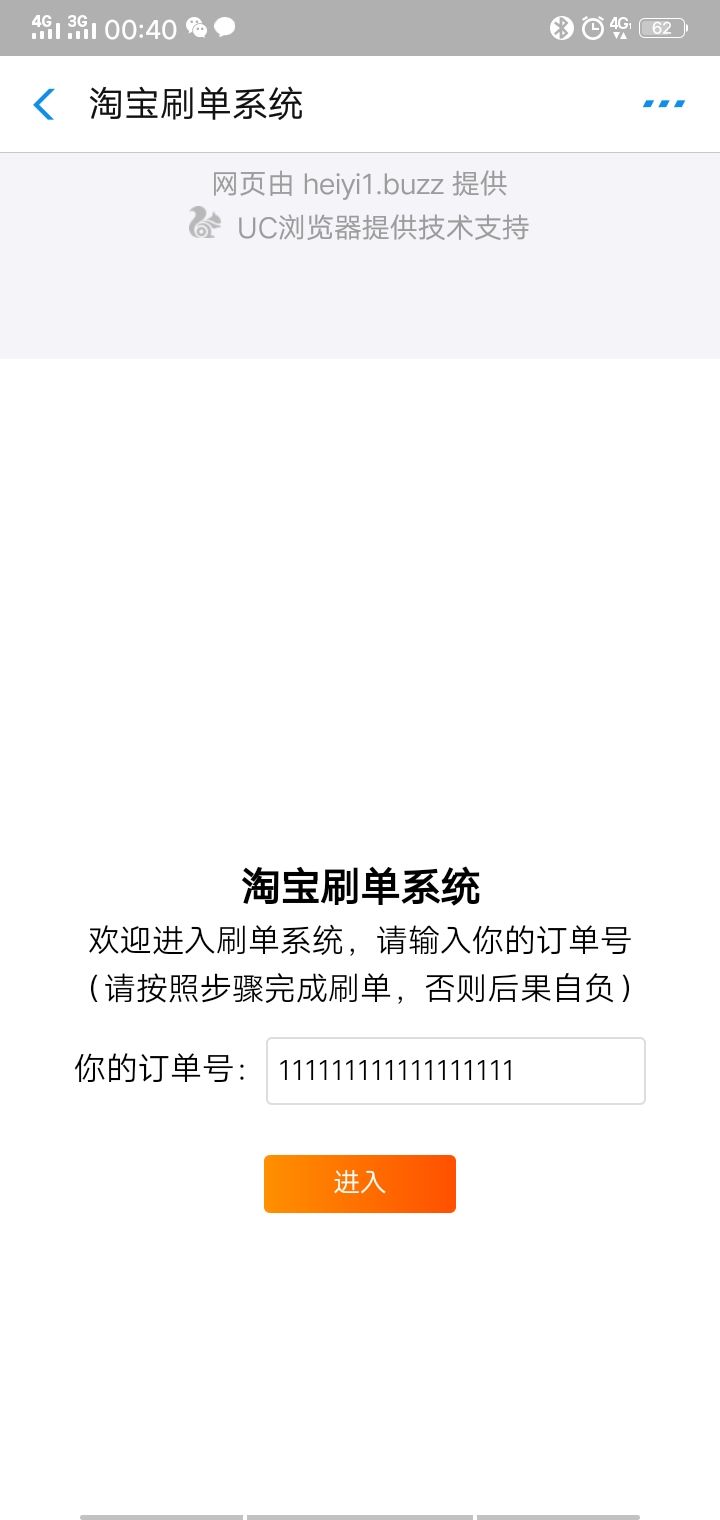

在后面发给你的图片当中,实际上里面的二维码已经被更改过了,他说让我们用支付宝扫描打开,而实际上在QQ上我们用手机扫码也能打开,但是这时候不管是QQ还是支付宝扫描,我们都会发现出现了一个这个东西......

看到这里,相信很多人都明白了,不管是淘宝还是让你下单但是不付款,只复制订单号给他是什么意思了,只是为了让你放松警惕,让你打开这个所谓的订单系统,而这个订单系统的真面目实际上,已经被偷梁换柱了。

我们刚刚扫描打开的页面,右上角的选项,复制当前网页的链接,在电脑上打开是这样的。

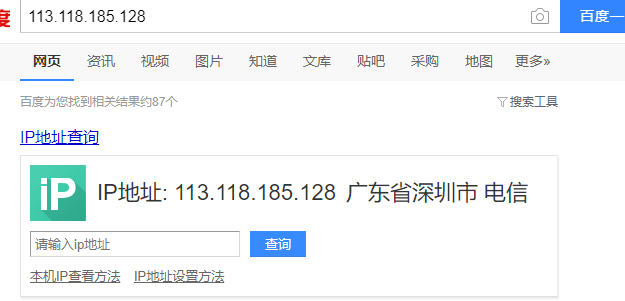

在第一步,我们打开的是真淘宝,在第二步,我们就栽了,栽在了狸猫换太子身上,看见域名就知道,不是国内的,查看了一下IP。

在这条线上,很难有所斩获,因为他们都很聪明,查到最后,发现是国外一家域名买卖的网站,所以,打算死了继续追这条线的心吧。

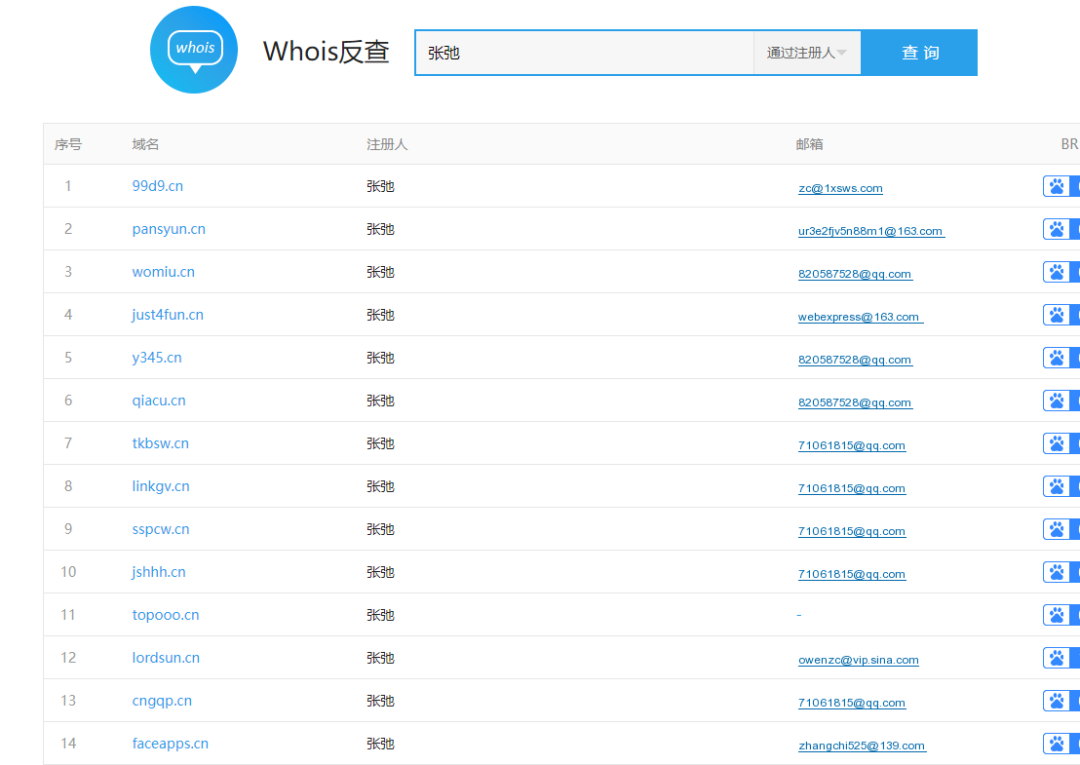

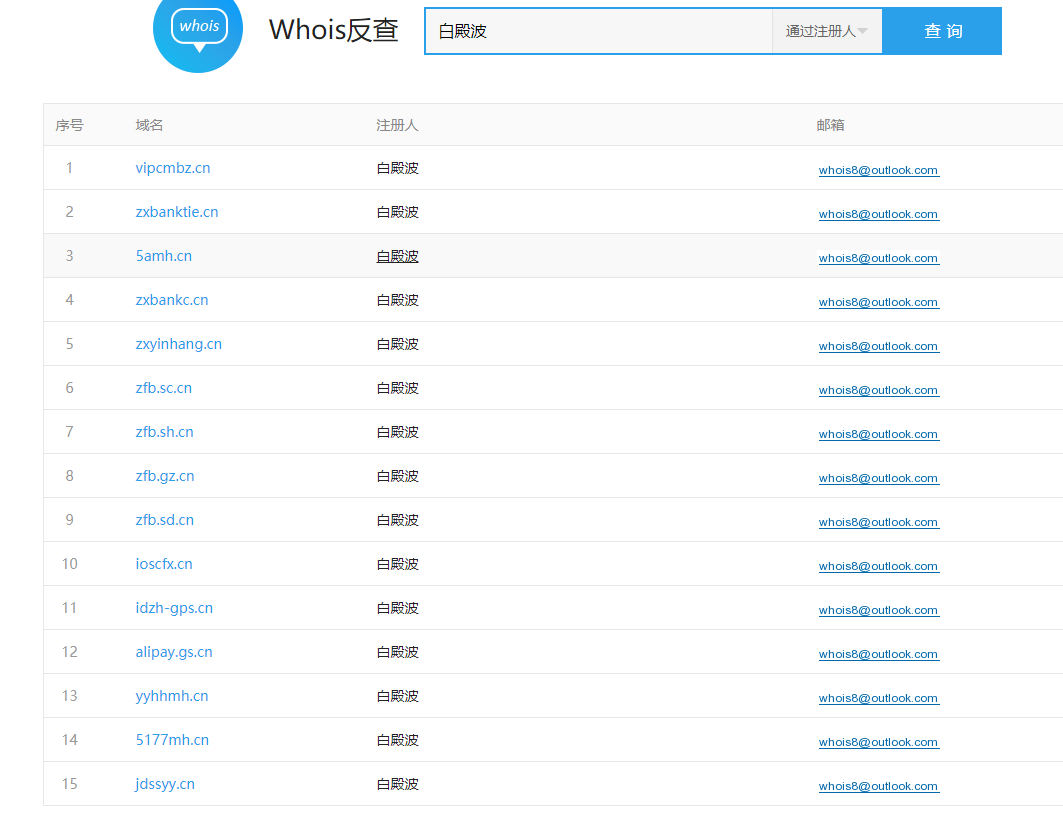

突然,我自己甩了自己一巴掌,cn的域名?同一个服务器上八个站点,用猪脑想也知道就算不是一个人也应该有关系吧?于是。我选了第二个CN域名做目标查询,果然有了线索。

发现了这个人注册了几十个域名,看起来像是建站公司的,注册人和邮箱,我都查询了一遍。

已经能确定是71061815@qq.com,当然,我没那么神通广大,又是公安局的朋友可以调查户籍,又是这个朋友能看身份证号码的,当然,要是你让我编的话,我肯定能给你编出来,但是我们写的内容,要能对得起读者。

其他的,我们不用去了解,只需要知道,这个注册的网站,有部分都用来做了博彩平台,知道建站公司的都清楚,帮棋牌和赌博网站开发程序,搭建,已经是业内不上台面的内幕了,这些信息先记录一下。

还是接着说刷单系统,那么这个刷单系统到底是真的假的?那肯定不用问,是假的,至于为什么?因为.......你不管输入什么,只要够十八个数就可以跳转,跳转后的页面,是这样的。

大家仔细看,就看得出,页面有些倾斜,付款两个字都斜了一般看不见,证明假网站做的还是有些粗糙,这个假网站的地址是heiyi1.buzz,两个网站都是一样的,前面我截图是1,1做的比例很好,没出现这个问题,上图是截图自2,做的就有些粗糙了。

打开之后,都是一样的界面,但是事实上,界面上所有的内容都是不能点击的,而到了这一步,在手机上扫码打开的受害者,已经很难察觉到他已经从原先的淘宝网,跳转到了这个骗子搭建的假网站上面,受害人只要点击付款,钱就没了。下图是我在QQ上点击付款的图片,这也是为什么骗子要让我们支付宝扫码的原因。

现在我们用支付宝扫码看看,还是老操作,随便输入18位数,在这里我得说一下,支付宝的页面,手指向下滑,是可以看到当前网页的。

点击付款以后,我们会看到。

大多数人这个时候不会有任何的怀疑,还以为自己在淘宝上,而实际上,这会儿的链接变成了。

https://mclient.alipay.com/home/exterfaceAssign.htm?_input_charset=utf-8&subject=%E8%8B%8F%E5%AE%81%E6%98%93%E8%B4%AD%E5%95%86%E5%93%81&sign=2810BkDI8%2BDNUQWHV%2BBUkWnA5KFDp6cl5AW0Wras81MeJShwK2gkl8CAioSbuypyoDGh9ZbK8SaaKwYlc61XMBQV2jIfdLVpB%2FFlsz7wZQ3FmTteXkwQ7gXuMQ12AP3YIyQztBUl%2B2QrV0GA%2FUNlCoVDZeGG8WbT7FzlHSgH0nQ%3D&disable_paymethod=pcredit%2CpcreditpayInstallment&it_b_pay=1440m¬ify_url=http%3A%2F%2Ftrade.suning.com%2Fspps-web%2Falipay%2Fnotify%2FpayNotify.htm&alipay_exterface_invoke_assign_model=cashier&alipay_exterface_invoke_assign_target=mapi_direct_trade.htm&payment_type=1&out_trade_no=15772368403622803986179&partner=2088421544613206&alipay_exterface_invoke_assign_sign=_v1_h_r_js_cdk_a_lim_k_g_o_tu7_n6p_o_b_x_ew6ui_z9_m_k_u_n_dgc_v_sp%2B6%2B_ebxf7qo_b_q%3D%3D&service=alipay.wap.create.direct.pay.by.user&total_fee=500.00&app_pay=Y&return_url=http%3A%2F%2Ftrade.suning.com%2Fspps-web%2Falipay%2Fnotify%2FwapFrontNotify.htm&sign_type=RSA&seller_id=2088421544613206&alipay_exterface_invoke_assign_client_ip=113.118.185.128

请大家注意这段链接。

出现了trade.suning.com。

在结合我们的想象就知道,他的钱,实际上被狸猫换太子了之后,是被支付到苏宁易购去了,然而被害人,这个时候,还以为他是在淘宝平台付款。

最后我们需要注意的是,在链接的最后面一个参数。出现了一个IP。

alipay_exterface_invoke_assign_client_ip=113.118.185.128

首先,我是四川的,肯定不会是深圳,我也没做IP代理。

那么,这个是不是骗子的IP呢?因为做跳转的原因他一起复制进去的呢?我不清楚,只能记录下来,等待考证。

那么这个时候我们明白骗子的手法,也就知道了,京东刷单,淘宝刷单,微信以及任何网购类平台为借口招人刷单的背后的真面目。

所以前端时间,也就是所谓的深挖咸鱼诈骗的事件,所有人把咸鱼都骂了一遍,说他的安全有问题。而实际上,腾讯支持的京东,包括腾讯自己就足够安全吗?深挖咸鱼黑色产业链文章中的的诈骗,实际上只是一个诈骗黑色产业链的小关节,他连链都没进去,充其量只是一个所谓的渔夫,先不说整个事件有多少真实的成分,就一通花里胡哨的操作,和黑白不均的截图,我都觉得,没有几分可信。

链接这个东西,也是存在漏洞的,你很难完全防得住,只要找到漏洞,公安局的网站都能成为伪装,具体请参考我的文章:利用url跳转漏洞冒充公安局官网的骚操作。

所以,任何时候我们都得自身多加个小心,刷单这些不可信的东西,请不要去尝试,因为你永远不知道骗子的套路有多深。

所以下面,我的给大家看看,他们还制作了那些网站。

经过大量的扫描和比对查看,js里的链接我一个都没放过,到最后通过一个网站,找到了更多东西。

首先是,京东:

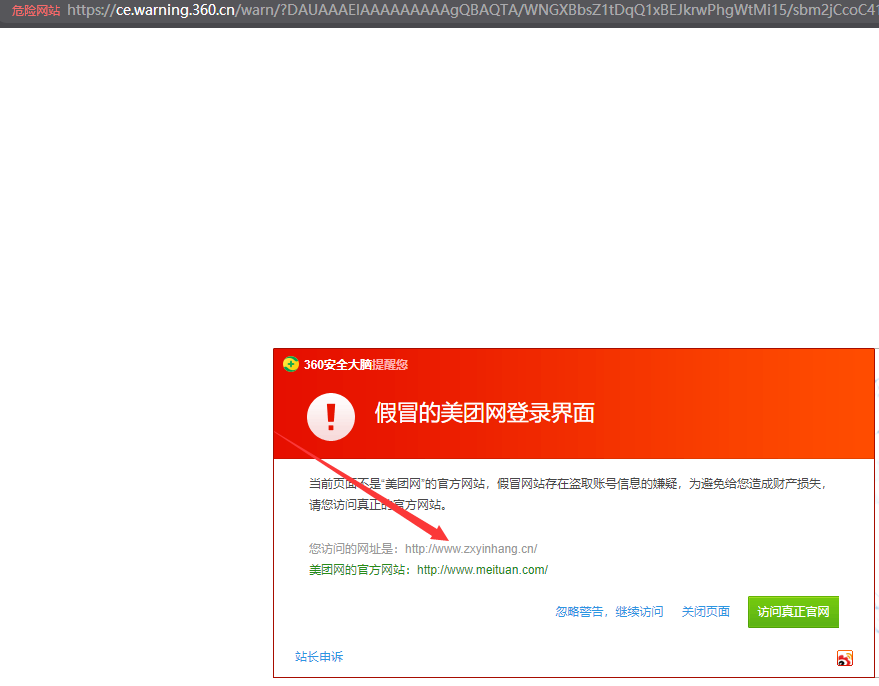

然后是美团:

支付宝:

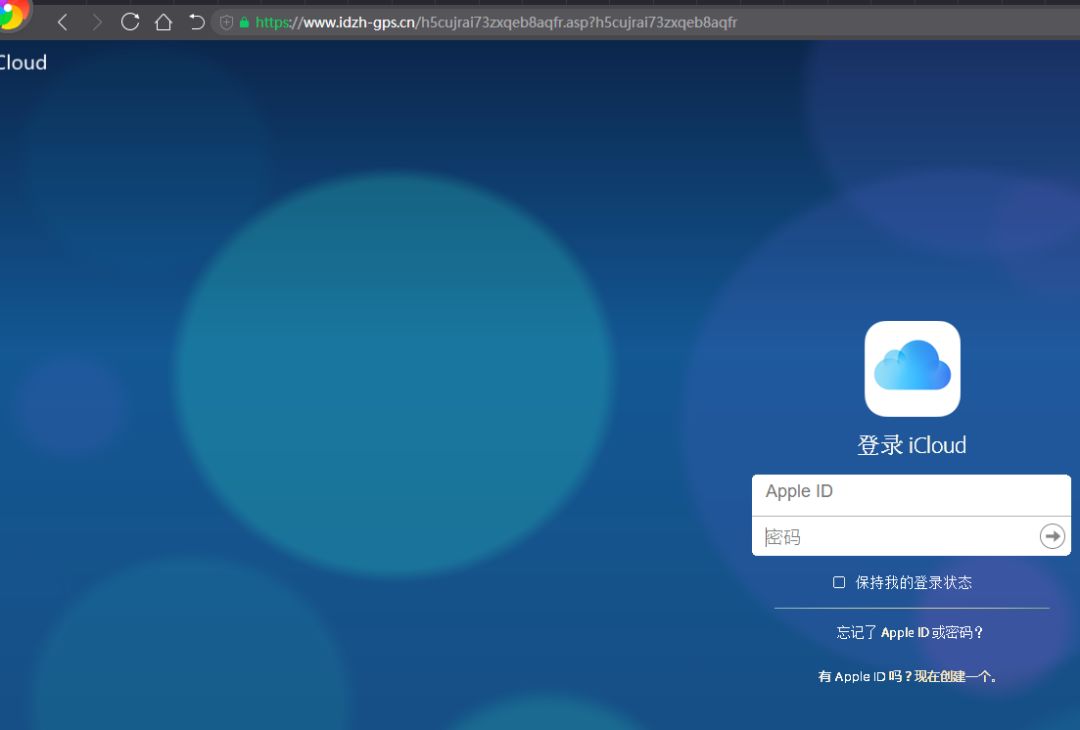

以及假的苹果官网,用来钓鱼的,钓苹果ID。

骗子的话术教学:

都到了这里了,第三部就是解密里面最大的利益集团和渔夫的上级,我们就叫他船长吧。首先我们先说船长。

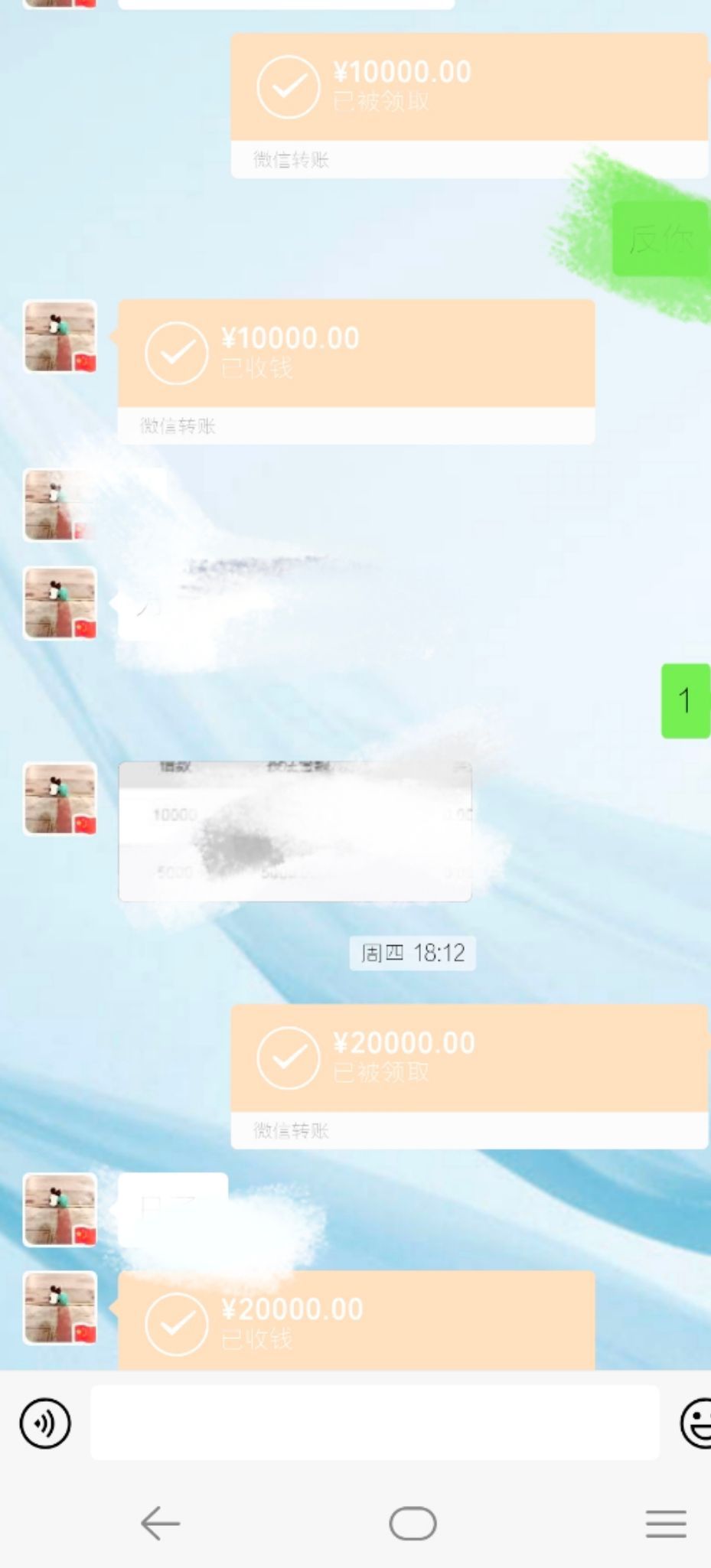

船长,控制跳转链接的网站和二维码的制作技术,手底下的渔夫杀鱼用的二维码都是由他发布制作,如图。

他们会在群里特定更新,渔夫骗到钱以后,钱会先到船长手里,然后通过单号去船长手里换出。

这就是船长,那么他们背后源头的技术团队呢?很抱歉,他们的技术团队,我敢肯定不止一个,但是我能找到的就只有一个,还是从仿冒京东的跳转站点通过whois查询的,没啥技术含量,让某些想看社会工程学的高级操作的人失望了。

为什么能确定是他?因为除了京东的仿冒网站,还有冒充支付宝的alipay.gs.cn,冒充支付宝和苹果官网的都是他注册的。

另外,域名是2019年12月10注册的,所属公司,是杭州电商互联科技有限公司,我有理由怀疑,这个公司在为诈骗团伙提供技术支持,但是既然是骗子,肯定是皮包公司,可能过去了,这个地方根本没人,

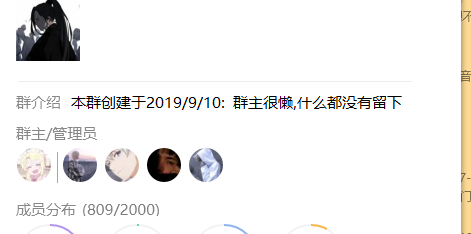

最后就是,这样的刷单骗子到底有多少人在做?

上两张截图吧:

一个群有八百人。那么.......10个群呢?一个亿我夸大了吗?

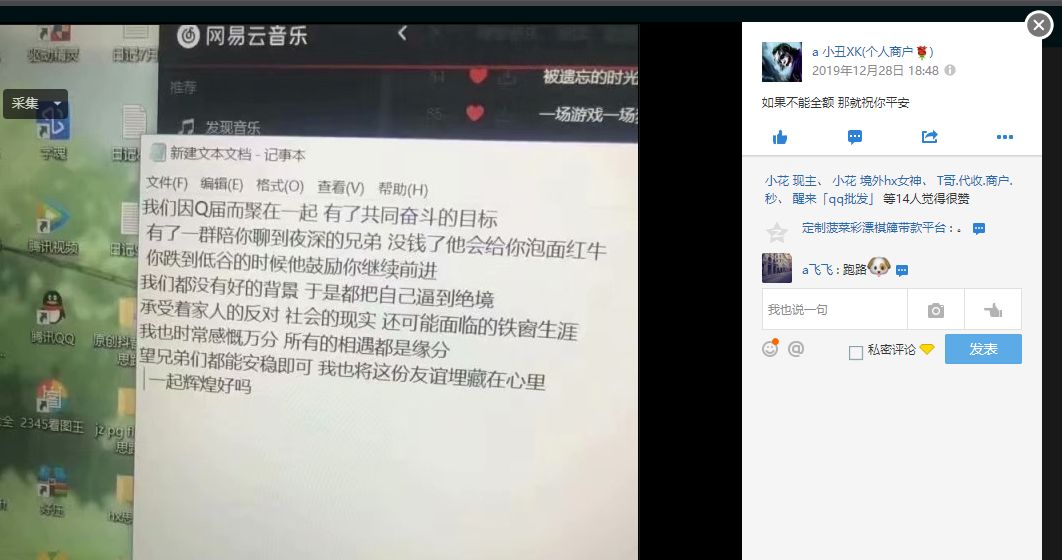

那么这些渔夫船长知道自己是在犯罪吗?我很明确的告诉你们,他们非常清楚。

最后,为了让大家直观的看到骗子做的假淘宝有多么的逼真,我给大家选了一个视频,在看视频的时候,请各位着重看网址,针对手机浏览的页面做的相当逼真,但是大家要记住,京东,拼多多,淘宝,天猫,骗子有团队专门做钓鱼仿站的,所以,这些网站都会出现,请大家擦亮双眼,不扫描来历不明的二维码,就算扫描了,也请注意观察网站的域名,不要被小利益迷失了双眼。

请大家仔细看网址,远离钓鱼。

文章到这里本来应该要结束了,但我还是如开头所说,有些话,想给大家讲,

第一。

首先,我没有模仿,事实上我2019年10月中旬,就已经在摸索和准备了,大家相互比较照片和内容,都知道这个不可能伪造,事件的真实性无可置疑,杜绝瞎编乱造,关于资金的所有截图,都是我潜伏到对方Q群里截取的。

第二。

我为什么没有能查到他们的信息?首先,他们人数众多,其次,微信账户,支付宝账号,银行卡都是别人所提供,甚至他们内部有专门的人负责这一块的出售,你很难去挨个查找到他们的真实信息,很多人的QQ账号,甚至微信都是数以十计,很难完成追踪,并且,这个产业链上下游人员散布全国各地,地域跨度过大,想靠个人力量去查人真的难上加难。

第三。

因为属地管辖等原因,很多被这些诈骗团伙诈骗的人报案往往很难找回来,因为这个团伙在全国人员众多,加上有部分人员以及是被处理过的,所以,反侦察意识极强,加上人员分散,跨区域大,也很难一网打尽,网络犯罪在国内已经是一大毒瘤,其中又以诈骗为最,莫谈小便宜,网络上的路,是下的最深的套路。

最后,希望各位凡事需要自己多加小心,才是保证自身安全的第一前提。

如果您身边也有被诈骗的朋友,也为了作者写的这8300字的文章。

请转发本文让更多的人知道这种刷单诈骗的套路。谢过!

咱们下一篇文章,在见!

学更多安全技巧,深入了解诈骗套路。

你扫我还是我扫你?

下方扫码关注"黑子的自我拯救" 。

无论身在天涯何处

有我在,让你了解网络黑手

长按识别二维码关注我们