突发,Spring框架发现重大漏洞!

近日,spring 框架发布重大漏洞信息。

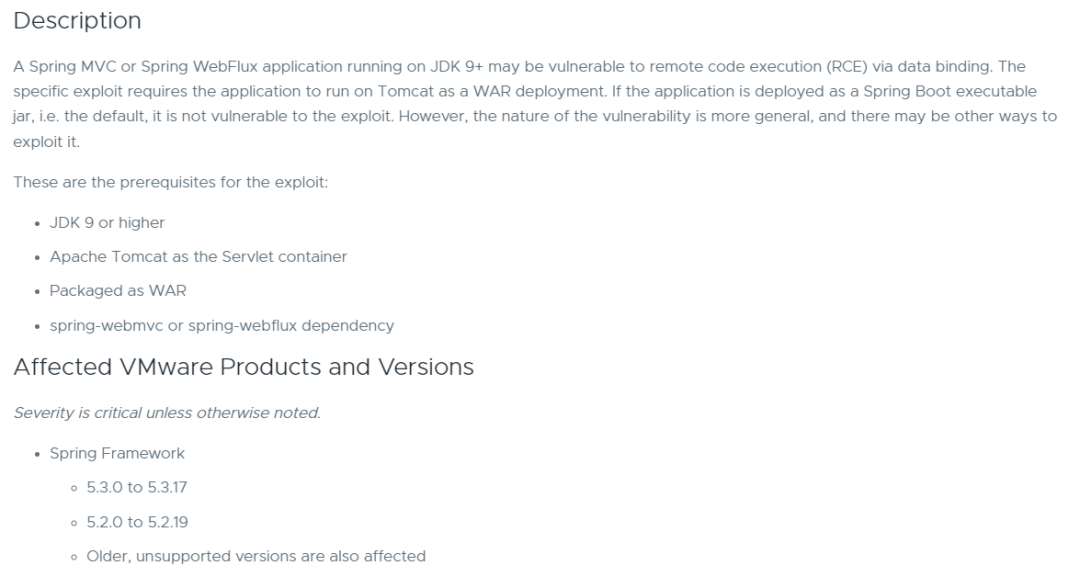

该漏洞编号为:CVE-2022-22965: Spring Framework RCE via Data Binding on JDK 9+

漏洞级别:Critical

详细描述为:

在JDK 9+上运行的Spring MVC或Spring WebFlux应用程序可能容易通过数据绑定进行远程代码执行(RCE)。该漏洞要求应用程序作为WAR部署在Tomcat上运行。如果应用程序部署为Spring Boot可执行jar,即默认jar,则不受漏洞的攻击。然而,脆弱性的性质更为普遍,可能还有其他方法可以利用它。

这些是漏洞执行的先决条件:

1.JDK 9或更高

2.Apache Tomcat作为Servlet容器

3.打包为WAR

4.依赖Spring-webmvc或spring-webflux

受影响的Spring Framework版本:

官方声明地址:https://tanzu.vmware.com/security/cve-2022-22965

解决方案

因为这次不是网传,而是Spring官宣,所以解决方案已经相对完善和容易了,受影响的用户可以通过下面的方法解决该漏洞的风险:

Spring 5.2.x用户升级到5.2.20+

Spring Boot 2.6.x用户升级到2.6.6+

Spring Boot 2.5.x用户升级到2.5.12+

正文结束

1.心态崩了!税前2万4,到手1万4,年终奖扣税方式1月1日起施行~

评论