抓紧修补!Discourse严重安全漏洞可致代码执行错误

周五,开发人员通过紧急更新修复了一个严重的Discourse远程代码执行 (RCE) 漏洞,跟踪为,CVE-2021-41163。该漏洞的CVSS v3得分为10.0。

Discourse 是一个流行的开源论坛和邮件列表管理软件应用程序。提供出色的可用性和集成潜力,同时重点关注于社交功能。

易受攻击的版本是2.7.8及更早版本,解决风险的最佳方法是更新到周五发布的2.7.9或更高版本。最新的测试版和测试版也已针对该漏洞进行了修补。

根据官方统计,仅在2021年9月,Discourse就发布了350万条被4.05亿用户浏览的帖子。

由于Discourse的广泛使用,CISA也发布了一个关于这个缺陷的警告,敦促论坛管理员更新到最新的可用版本或者应用必要的变通方法。

该漏洞是通过向易受攻击的软件发送恶意制作的请求来触发的,利用了“subscribe-url”值中缺乏验证的优势。

使用用户提供的输入调用 `open()` 允许以Web应用程序运行的任何权限调用操作系统命令,通常是“www-data”(admin)。

cve - 201 -41163漏洞的影响以及利用它(发送未经身份验证的POST)的容易程度会导致CVSS v3得分为10.0(严重),因此打补丁应被视为紧急情况。

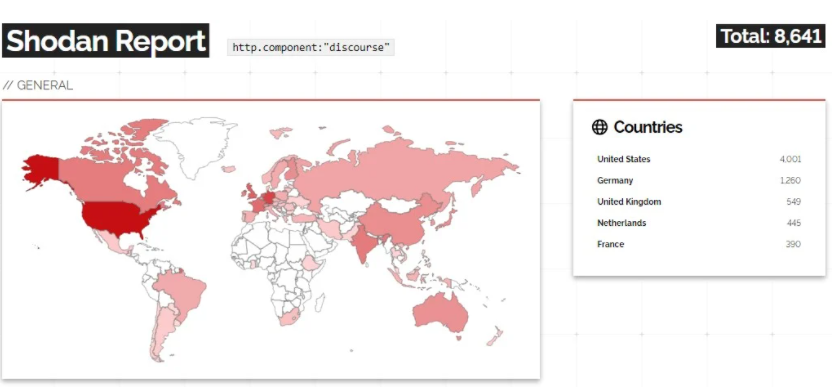

Shodan搜索返回了8641个Discourse部署,其中许多仍有可能暴露于RCE的开发潜力。不过,自周三以来,所有SaaS实例都已打了补丁。

任何不能更新到最新版本的人,建议在上游代理上用'/webhooks/aws'开头的路径阻止请求。

目前,该缺陷仍在进行技术分析,但发现它的研究人员已经发表了丰富的技术细节 。

在修复后的几天内发布过多的漏洞细节,只会给黑客提供如何利用漏洞的指南。

随着网络攻击事件愈发频繁,安全已成为重点关注问题。尤其90%的网络安全事件与安全漏洞被利用有关,这就要求企业在做软件开发时更要关注软件安全问题,尤其在开发阶段,使用静态代码检测工具可以及时发现代码缺陷及安全漏洞等易引起网络安全事故的问题,第一时间修正漏洞及缺陷不但有利于提高软件自身安全性,也能为网络安全防御做好重要补充工作。

建议企业除了安装防护软件之外,及时检测、发现网络系统中的薄弱环节,并进行维护和修补,减小被黑客盯上的概率。同时,对于软件开发企业,不应只关注在软件开发的功能和效率,同时要将安全问题融入至开发周期当中,尤其经常被忽略的代码缺陷等问题。在静态代码安全检测中,不但可以查找、定位代码的缺陷问题,同时还能检测出一些不需要运行即可发现的安全漏洞问题。

参读链接:

https://www.bleepingcomputer.com/news/security/cisa-urges-admins-to-patch-critical-discourse-code-execution-bug/

https://securityaffairs.co/wordpress/123775/hacking/discourse-rce.html