一周网安动态【20211213】|点击了解网络安全资讯

一周网安动态

Weekly Network Security

2021-12-13 周一

20211206-202111213

LEISHI

# 内容预览 #

Part1

1.《2021年工业互联网安全标准体系》正式发布

2. 工信部下架106款侵害用户权益APP

3.工信部:北京冬奥会测试赛期间处理网络安全事件300余个

4.黑客攻击!海康威视自身漏洞被黑客利用

Part2

1.澳大利亚电力供应商CS Energy遭到勒索软件攻击

2.美国会众议院版2022国防授权法案的网络相关内容

3.去中心化金融平台 BadgerDAO 遭黑客攻击 损失超过 1.2 亿美元

4.丹麦风电巨头维斯塔斯敏感数据遭勒索软件团伙泄露

Part3

1.Apache Log4j2爆高危漏洞危害堪比“永恒之蓝” 已发现近万次攻击

2.Grafana 任意文件读取漏洞

3.高危!SonicWall Global VPN客户端权限提升漏洞(CVE-2021-20047)

4.VMware 发布多个产品 Log4j2 RCE(CVE-2021-44228)危级漏洞

# 国内资讯 #

01

《2021年工业互联网安全标准体系》

正式发布

12月9日,在工业和信息化部网络安全管理局指导下,工业信息安全产业发展联盟、工业互联网产业联盟、工业和信息化部商用密码应用推进标准工作组共同发布《工业互联网安全标准体系(2021年)》。

消息来源:https://www.secrss.com/articles/37036

02

工信部下架106款侵害用户权益APP

今年以来,我部持续推进APP侵害用户权益专项整治行动,加大常态化检查力度,先后三次组织对用户反映强烈的重点问题开展“回头看”。我部针对APP超范围、高频次索取权限,非服务场景所必需收集用户个人信息,欺骗误导用户下载等违规行为进行了检查,并对未按要求完成整改的APP进行了公开通报。

消息来源:https://mp.weixin.qq.com/s/4PaaoMZ6PVXDo4ooDLbADA

03

工信部:北京冬奥会测试赛期间

处理网络安全事件300余个

据工业和信息化部官网消息,为营造测试赛期间安全稳定的网络环境,工业和信息化部网络安全管理局组织北京市、河北省通信管理局,中国信息通信研究院等行业单位1万余人全力协同做好值班值守和应急处置等保障工作。

消息来源:https://mp.weixin.qq.com/s/6262YeelX4cBO4fpmRdgfQ

04

黑客攻击!海康威视

自身漏洞被黑客利用

最近海康威视又一次因自身的漏洞被黑客利用而遭受攻击。攻击者可以利用这个漏洞在web服务器上发送一些带有恶意命令的消息,从而发起命令注入攻击。

消息来源:https://mp.weixin.qq.com/s/2Pqnqf3C9GsRm-fMSmZuiw

# 国外资讯 #

01

澳大利亚电力供应商

CS Energy遭到勒索软件攻击

据安全周刊12月9日报道,澳大利亚电力供应商 CS Energy 遭到勒索软件攻击,但该公司表示发电并未受到影响,并否认此次攻击是由国家资助的威胁组织实施的说法。该攻击于11月27日被发现,该公司在几天后向公众通报了该事件。勒索软件团伙Conti声称对此次澳大利亚电力公司 CS Energy的攻击负责。

消息来源:https://www.secrss.com/articles/36997

02

美国会众议院版2022

国防授权法案的网络相关内容

近几年来,美国国会每年通过的下一财年《国防授权法案》,已成为美国推进其网络安全专项工作的重要渠道。之前已通过该法案明确和落实的重要内容包括在白宫新设一个总领美国网络防御工作的国家网络总监岗位、扩大国土安全部网络安全与基础设施安全局(CISA)的职能授权等。

消息来源:https://www.secrss.com/articles/36982

03

去中心化金融平台 BadgerDAO

遭黑客攻击 损失超过 1.2 亿美元

有黑客从连接到去中心化金融平台 BadgerDAO 的多个加密货币钱包中窃取了价值 1.2 亿美元的各种代币。目前 Badger 已经和区块链安全和数据分析公司 Peckshield 合作调查本次事件。

消息来源:https://hackernews.cc/archives/36930

04

丹麦风电巨头维斯塔斯

敏感数据遭勒索软件团伙泄露

网络犯罪分子公布了最近从丹麦风力涡轮机巨头维斯塔斯风力系统公司窃取的数据,该公司12月8日证实了这一泄露事件。看来是勒索攻击者没有从该公司中得到赎金,进而公布了窃取的数据。

消息来源:https://www.secrss.com/articles/36998

# 威胁情报 #

01

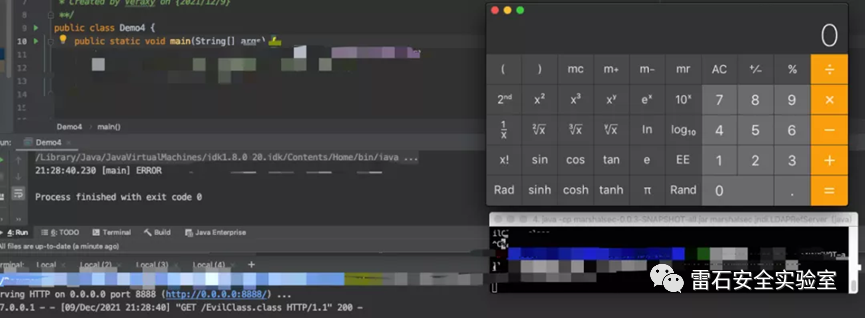

Apache Log4j 2爆高危漏洞危害

堪比“永恒之蓝” 已发现近万次攻击

近日,被全球广泛应用的组件Apache Log4j 2被曝出一个已存在在野利用的高危漏洞,攻击者仅需一段代码就可远程控制受害者服务器。几乎所有行业都受到该漏洞影响,包括全球多家知名科技公司、电商网站等,漏洞波及面和危害程度均堪比 2017年的“永恒之蓝”漏洞。

消息来源:https://www.4hou.com/posts/JWA9

02

Grafana 任意文件读取漏洞

2021年12月7日,斗象应急响应团队监测到互联网上出现Grafana任意文件读取漏洞利用,攻击者可以通过将包含特殊目录遍历字符序列(../)的特制HTTP请求发送到受影响的设备来利用此漏洞。成功利用该漏洞的攻击者可以在目标设备上查看文件系统上的的任意文件。

经验证,截止到到情报发布日,Grafana 版本8.3.0 仍受该漏洞影响,建议受影响用户通过禁用相关的漏洞利用路径请求进行临时防御,并禁用Grafana的公网访问。

消息来源:https://vas.riskivy.com/vuln-detail?id=104

03

高危!SonicWall Global VPN客户端

权限提升漏洞(CVE-2021-20047)

2021年12月9日,360漏洞云团队监测到SonicWall发布安全公告,修复了一个SonicWall Global VPN中的权限提升漏洞。漏洞编号:CVE-2021-20047,漏洞威胁等级:高危,漏洞评分:7.8。

消息来源:https://mp.weixin.qq.com/s/SZ3mhEjyjvi9ohKJ9zBHpw

04

VMware 发布多个产品 Log4j2 RCE

(CVE-2021-44228)危级漏洞

通过Apache Log4j的远程执行代码漏洞。常见漏洞和披露项目 (cve.mitre.org) 已将标识符 CVE-2021-44228 分配给此问题。

消息来源:https://www.vmware.com/security/advisories/VMSA-2021-0028.html

END

点击关注

一周网安动态由雷石安全实验室汇总整理

信息来源:

安全内参,安全客、中国信息安全、cnbeta、seebug,hacknews、freebuf