当vpc遇到K8s overlay

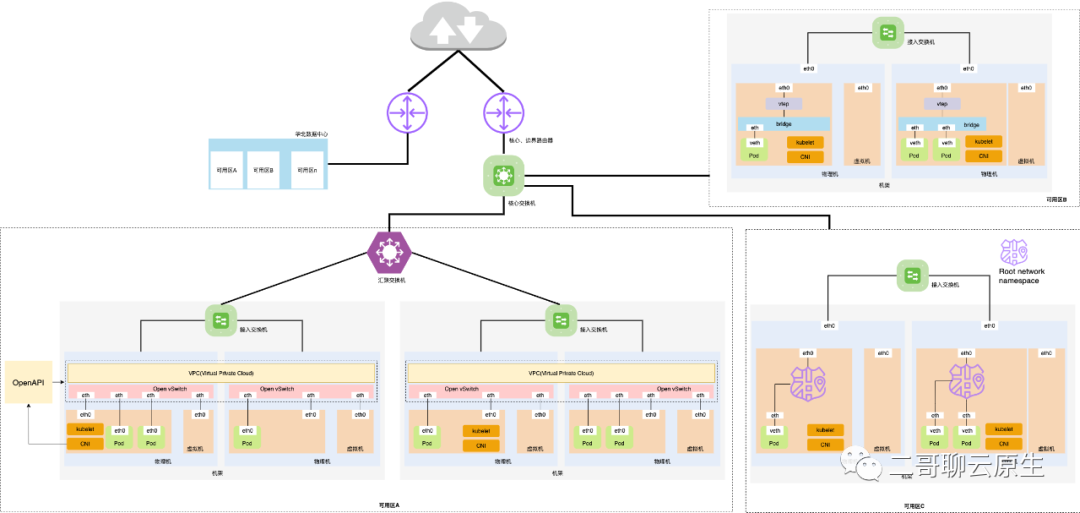

XX云上租用VM,你一定会碰到VPC。你是否好奇过VPC到底是如何实现的? 你在XX云上租用的VM和别人家的VM跑在一台物理机上,它们之间的网络流量又是如何被隔离的? 你的1000个K8s Pod分散在50个VM上,这50个VM又散落在10个物理机上,那这些Pod之间通信时,数据包是如何跨物理机流动的?

1. 数据中心网络拓扑回顾

2. 从VLAN到VXLAN

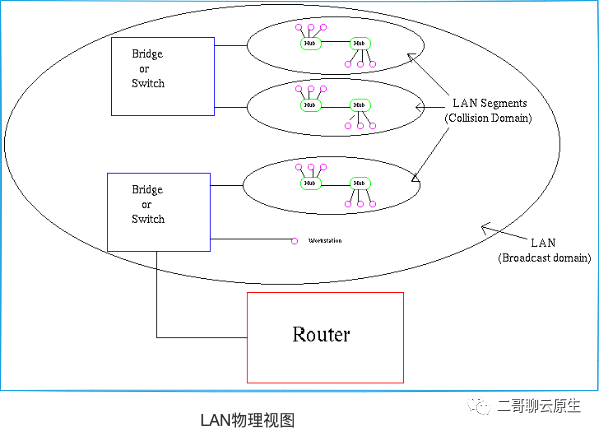

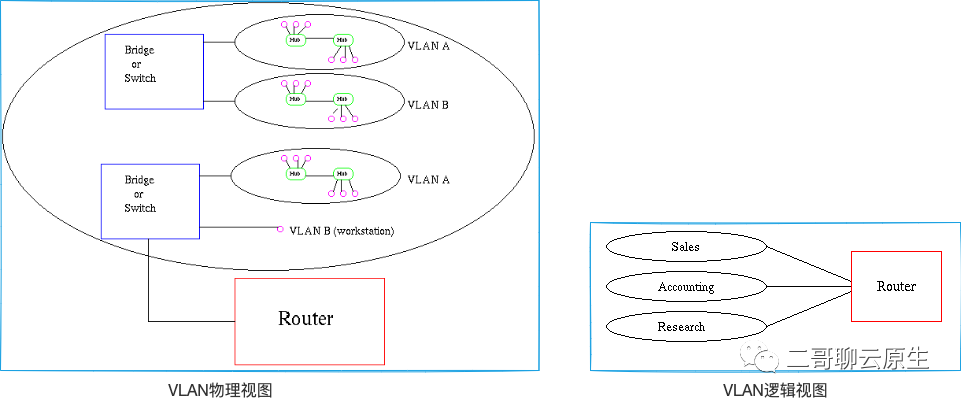

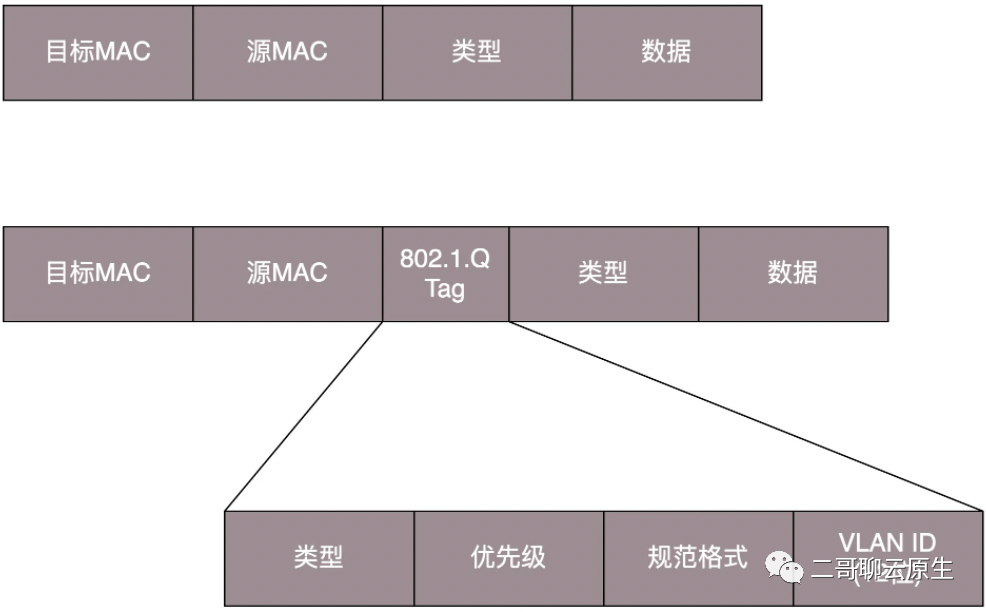

2.1 VLAN

它总是会把广播消息转发给所有的电脑。 如果大家按职能部门分楼层或分区域坐,就会出现有的交换机端口不够用,有的交换机却又空着一大片端口的现象。

2.2 趣谈隧道协议

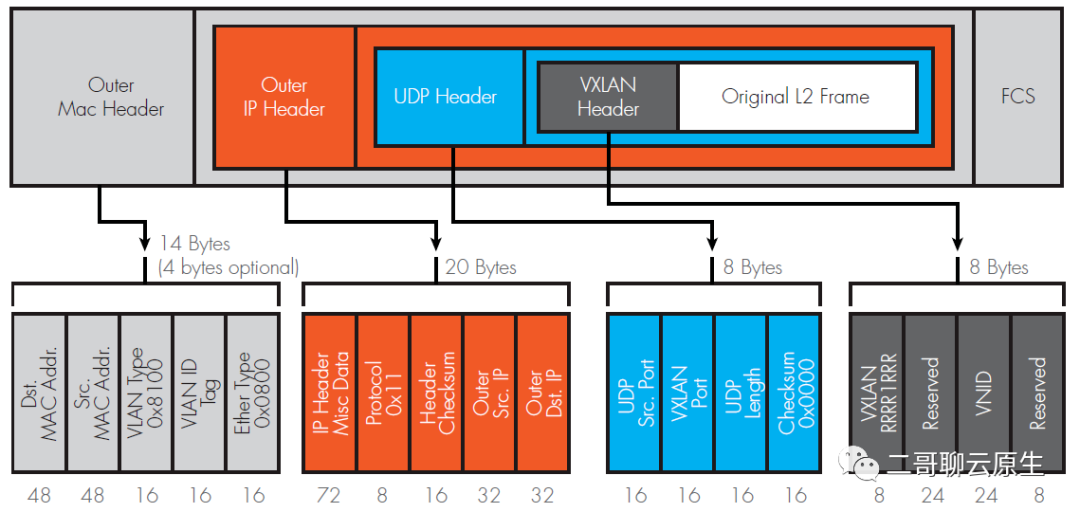

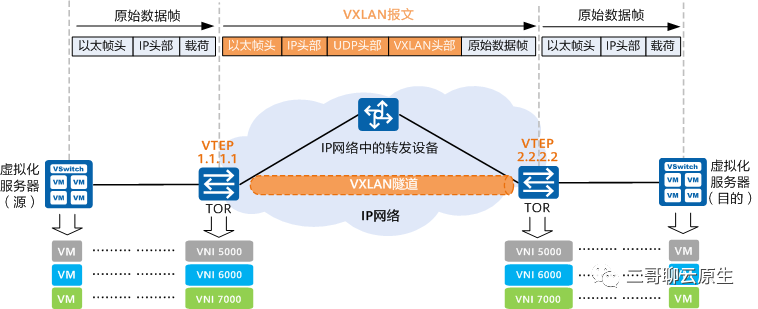

2.3 VXLAN

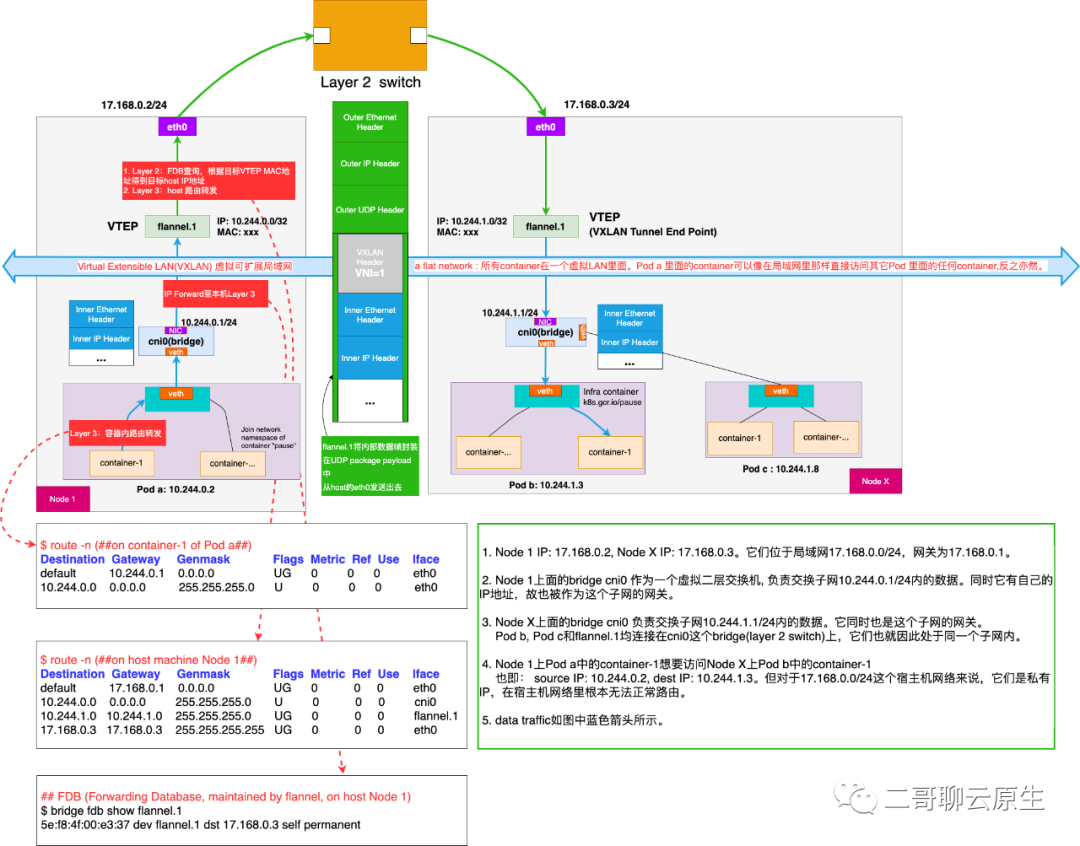

源VM发出的原始数据帧,在左端VTEP上被封装成VXLAN格式的报文,并塞进UDP payload中。 报文通过UDP协议在IP网络中传递到右端VTEP上。 右端VTEP解封装还原出原始的数据帧,最后转发给目的VM。

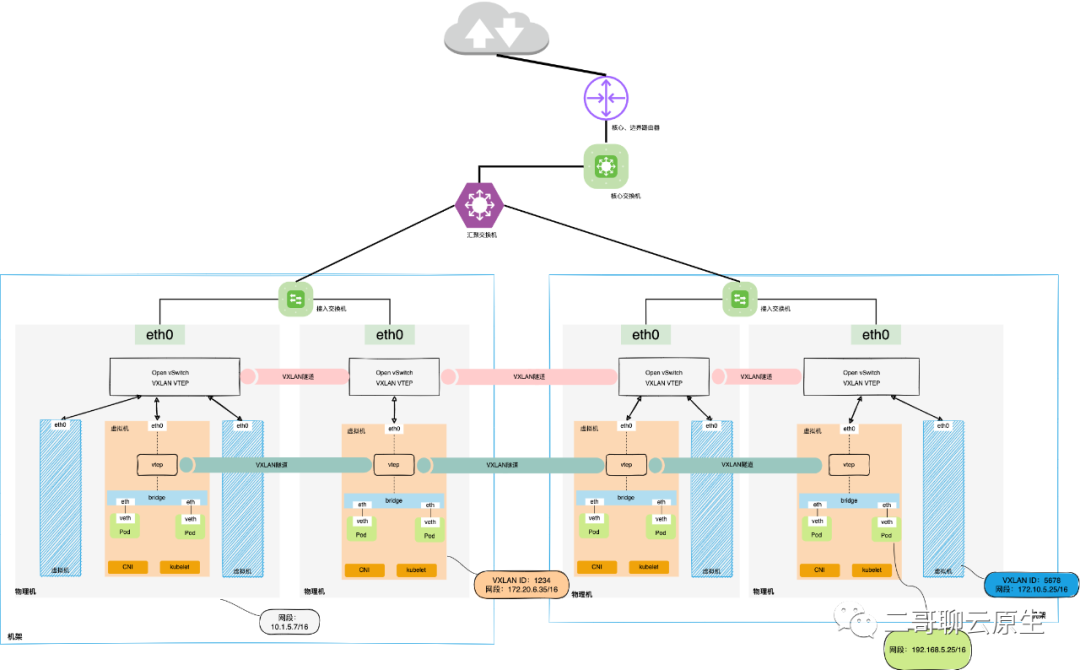

3. VPC是如何实现的

4. 当VPC遇到K8s Overlay

评论