内网渗透之Scan_OXID

点击蓝字 · 关注我们

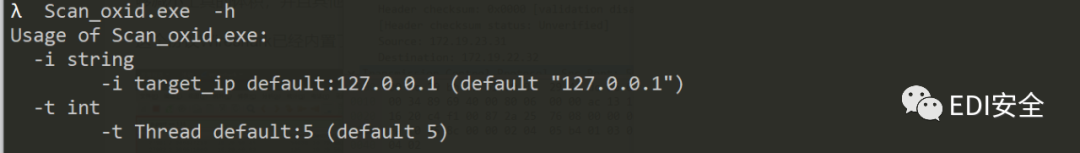

-i 指定目标ip 支持CIDR -t 设置线程

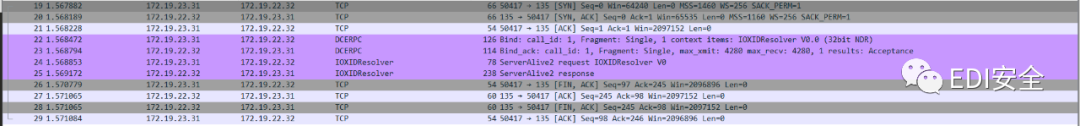

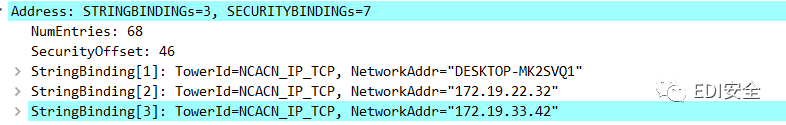

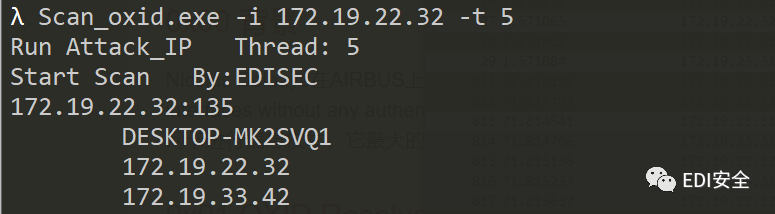

获取目标其他网卡IP

Scan_oxid.exe -i x.x.x.x -t 1Scan_oxid.exe -i xxx.xxx.x.x/xx -t 10 扫描C段

参考:

https://airbus-cyber-security.com/the-oxid-resolver-part-1-remote-enumeration-of-network-interfaces-without-any-authentication/评论