黑客利用MSHTML漏洞攻击俄罗斯国防部和火箭中心

Microsoft Office 0 day还被称为MSHTML攻击,该攻击被用来针对俄罗斯政府,包括内政部和国家火箭中心。

Malwarebytes 情报团队报告称,被归类为CVE-2021-40444的MSHTML漏洞已成为针对俄罗斯政府实体的威胁行动者的重点。

Malwarebytes研究人员拦截了网络钓鱼电子邮件附件,表明攻击者正试图针对俄罗斯组织。

CVE - 201 -40444漏洞涉及ActiveX,是一个旧漏洞,但它是最近被发现的。很快,威胁参与者开始在黑客论坛上分享其PoCs、教程和漏洞,让感兴趣的个人获得关于如何发起自己的攻击的循序渐进的指导。

微软通过发布缓解指导方针,禁用新的ActiveX控件安装,并在其最新的patch Tuesday报告中发布了一个补丁。但是,修补的时间相对于黑客利用缺陷的时间要长一些,因此给网络犯罪分子以攻击软件的可乘之机。

电子邮件模板分析

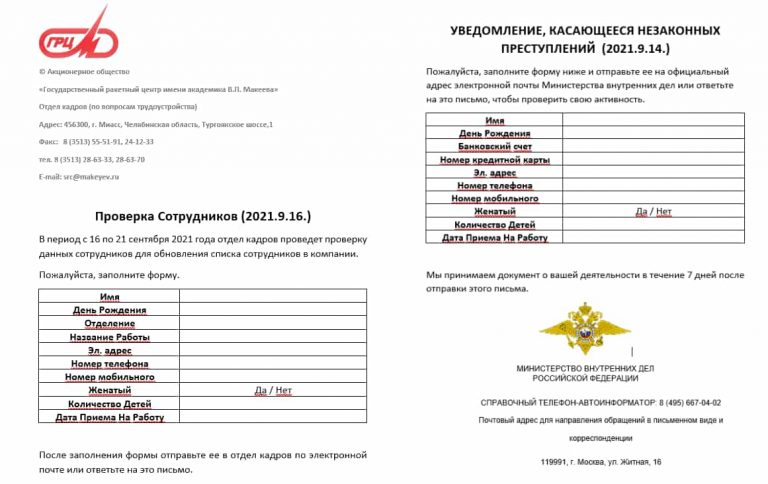

Malwarebytes分析的第一个模板创建后,看起来就像以院士V.P. Makeyev命名的股份公司国家火箭中心的内部通信。

据Malwarebytes称,这封钓鱼邮件声称,人力资源部门正在检查员工的个人数据,并敦促他们在邮件中填写表格或回复邮件。为了填写表单,接收者必须启用编辑功能,这将触发漏洞利用。

关于受影响的实体

GREC Makeyev 是俄罗斯航天和火箭工业的战略防御和工业综合体。该设施也是该国主要的固体和液体燃料战略导弹系统开发商。因此,它是俄罗斯开发火箭和宇宙技术的领先研发中心之一。

位于莫斯科的俄罗斯内政部也是类似行动的目标。研究人员指出,针对俄罗斯实体发起网络犯罪的证据很少见。考虑到攻击者的目标是该国的太空/火箭开发商,有可能是国家支持的行为组织实施了这些网络攻击。

针对Makeyev国家火箭中心的网络钓鱼电子邮件(左)

冒充俄罗斯内政部的网络钓鱼电子邮件(右)– 图片来源:Malwarebytes。

攻击如何运作?

根据 Malwarebytes 的博客文章,该攻击主要依赖于MSHTML。当接收者打开受感染的 MS Office文档并运行任意代码以使用更多恶意软件感染系统时,它会加载一个专门设计的ActiveX控件。

在恶意电子邮件中,研究人员称另一个附件来自莫斯科内政部。该附件可用于瞄准其他有几率中招的目标。该文件的标题是俄文,内容为:“非法活动通知”。该电子邮件敦促受害者在7天内返回填写好的表格。

俄罗斯遭受网络攻击

最近,俄罗斯一直在应对大规模的网络攻击,包括本月早些时候对Yandex的世界上最大的DDoS攻击,在前几天对其电子投票系统的19次DDoS攻击。

今年8月,臭名昭著的Konni RAT的一个新变种被发现以俄罗斯为目标。在攻击活动中,攻击者的目标是俄罗斯与邻国之间的经济和政治问题。

随着网络环境日益复杂化其中危险此起彼伏,网络攻击事件造成的破坏和影响日趋严重。从不断出现的攻击目标涉及医疗机构、港口码头和食品行业等来看,网络犯罪分子关注目标不再存有局限性,而影响严重更容易支付赎金的关键基础设施网络已成为一个热点目标。

结合此次事件和多数攻击事件来看,软件中的安全漏洞为企业遭到网络攻击提供了巨大的潜在风险。作为网络系统中最基础的部分,软件安全在网络安全中起到重要的作用。尤其网络犯罪团伙不断扫描网络系统中的安全漏洞加以利用,提升软件安全成为现有网络防护手段的重要补充。建议企业在软件开发过程中及时通过源代码安全检测查找代码缺陷及运行时的安全漏洞,在编码阶段将可见的安全漏洞扼杀在摇篮,不给犯罪分子留下可乘之机,同时也能将企业修复漏洞成本降至较低水平。

参读链接:

https://www.hackread.com/hackers-russia-ministry-rocket-center-mshtml-vulnerability/