Ngnix IP封禁以及实现自动封禁IP

在ngnix的conf目录下创建一个blockip.conf文件

里面放需要封禁的IP,格式如下

deny 1.2.3.4;

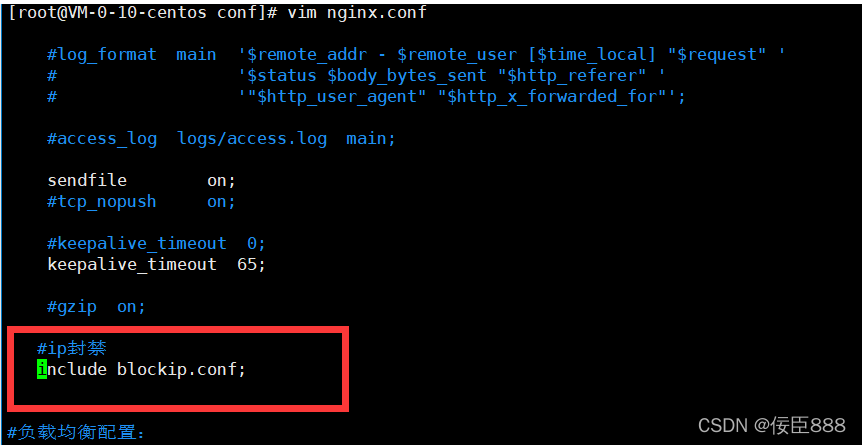

在ngnix的HTTP的配置中添加如下内容

include blockips.conf;

重启 ngnix

/usr/local/nginx/sbin/nginx -s reload

然后你就会看到IP被封禁了,你会喜提403;

小思考:如何实现使用ngnix自动封禁ip的功能

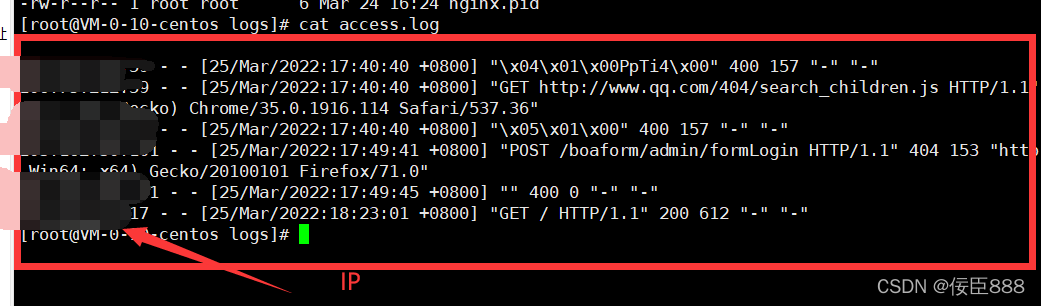

1.AWK统计access.log,记录每分钟访问超过60次的ip,然后配合nginx进行封禁

2.编写shell脚本

3.crontab定时跑脚本

好了上面操作步骤列出来了,那我们先来实现第一个吧

操作一:AWK统计access.log,记录每分钟访问超过60次的ip

awk '{print $1}' access.log | sort | uniq -cd | awk '{if($1>60)print $0}'

1. awk '{print $1}' access.log 取出access.log的第一列即为ip。

2. sort | uniq -cd 去重和排序

3. awk '{if($1>60)print $0}' 判断重复的数量是否超过60个,超过60个就展示出来

操作二:编写shell脚本,实现整体功能(写了注释代码)

#不能把别人IP一直封着吧,这里就清除掉了

echo "" > /usr/local/nginx/conf/blockip.conf

#前面最开始编写的统计数据功能

ip_list=$(awk '{print $1}' access.log | sort | uniq -cd | awk '{if($1>60)print $0}')

#判断这个变量是否为空

if test -z "$ip_list"

then

#为空写入 11.log中,并重新启动ngnix

echo "为空" >> /usr/local/nginx/logs/11.log

/usr/local/nginx/sbin/nginx -s reload

else

#如果不为空 前面加上 deny格式和ip写入blockip.conf中

echo "deny" $ip_list > /usr/local/nginx/conf/blockip.conf

#因为前面携带了行数,所有我们需要去除掉前面的行数,写入后在读取一次

ip_list2=$(awk '{print $3}' /usr/local/nginx/conf/blockip.conf)

#最后再把读取出来的值,在次写入到blockip.conf中

echo "deny" $ip_list2";"> /usr/local/nginx/conf/blockip.conf

#重启ngnix

/usr/local/nginx/sbin/nginx -s reload

#清空之前的日志,从最新的开始截取

echo "" > /usr/local/nginx/logs/access.log

fi

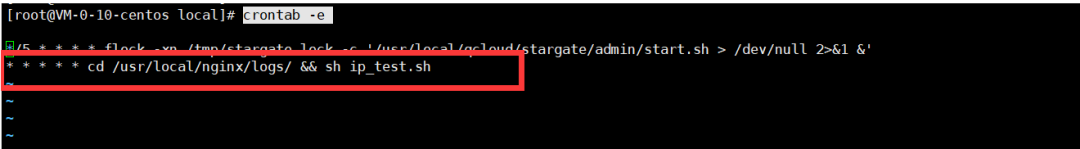

操作三:使用crontab定时,来实现访问每分钟超过60的

crontab -e

* * * * * cd /usr/local/nginx/logs/ && sh ip_test.sh 每一分钟运行一次

systemctl restart crond.service 重启一下配置既可

链接:https://blog.csdn.net/qq_38925100/article/details/123742463

(版权归原作者所有,侵删)

--完--

读到这里说明你

喜欢

本公众号的文章,欢迎

置顶(标星)

本公众号 信安黑客技术,这样就可以第一时间获取推送了~

在本公众号 信安黑客技术,后台回复:

黑客

,领取2T学习资料 !

推

荐

阅

读

1. 浅谈九款黑客必备工具(小白必看)

2. 10款最佳免费WiFi黑客工具(附传送门)

3.

5种最常用的黑客工具,以及如何防御

4. 最受欢迎的20款黑客工具

评论