公司能不能监控到微信聊天?

最近有朋友私信问我一个问题,在公司用微信聊天,用公司网络,公司能看到聊天内容吗?

坦率地说,以前从来没有分析过微信这类聊天软件,大概率使用私有协议。而私有协议在协议分析软件上的呈现,一般都是TCP封装一长串字节流,而这些字节流究竟是什么内容,协议软件无法给出答案!看看协议分析软件能否看到微信网页版、手机APP版的聊天内容?

网页版微信

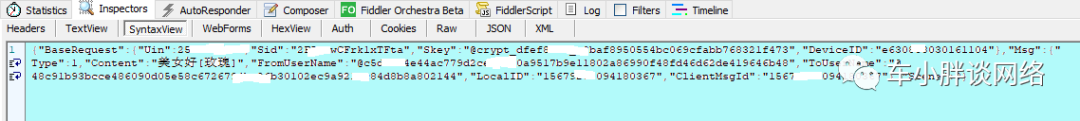

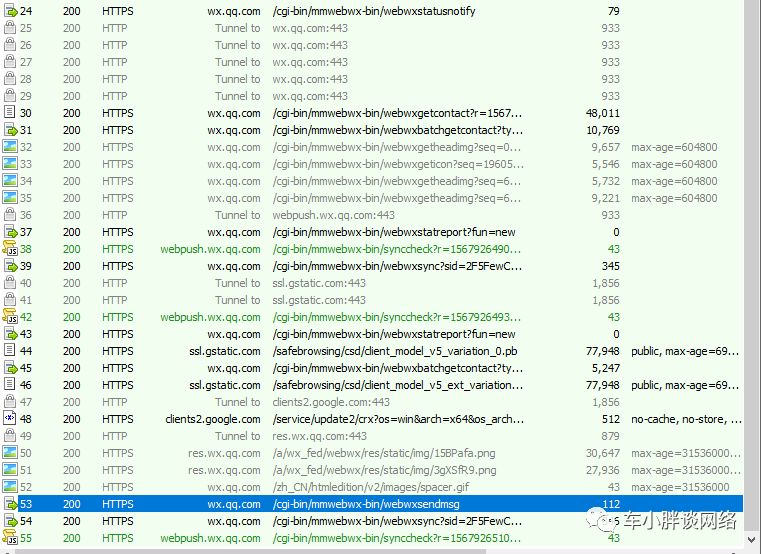

协议分析结果

不知道大家看到“美女好[玫瑰]”哇,这个就是协议分析软件分析出来的聊天内容。

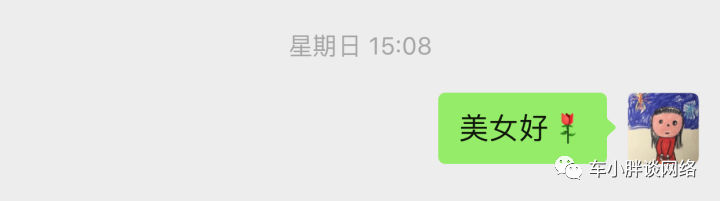

真实聊天内容

一摸一样!

实验结论

协议分析软件可以将聊天内容解密出来!

实验分析

网页版微信通常是使用浏览器来与微信服务器通信的,而浏览器多种多样,有Chrome、Firefox、IE等等,要想与不同的厂商浏览器通信,必须使用标准协议,而标准协议在协议分析软件上是可以解开的。

考虑到网页版的微信,可能会使用SSL/TLS加密聊天内容,需要用Fiddle作为中间人,用Fiddle伪造的证书来欺骗浏览器,让浏览器误以为Fiddle就是微信服务器。Fiddle再与微信服务器建立SSL/TLS加密通道,传输聊天内容。

浏览器与Fiddle建立SSL/TLS加密通道 Fiddle与微信服务器建立SSL/TLS加密通道 Fiddle做为二传手,将消息在两条通道上进行传递,先解密,再加密 Fiddle需要伪造微信服务器证书 电脑需要安装、信任Fiddle自签名的根证书

手机版微信

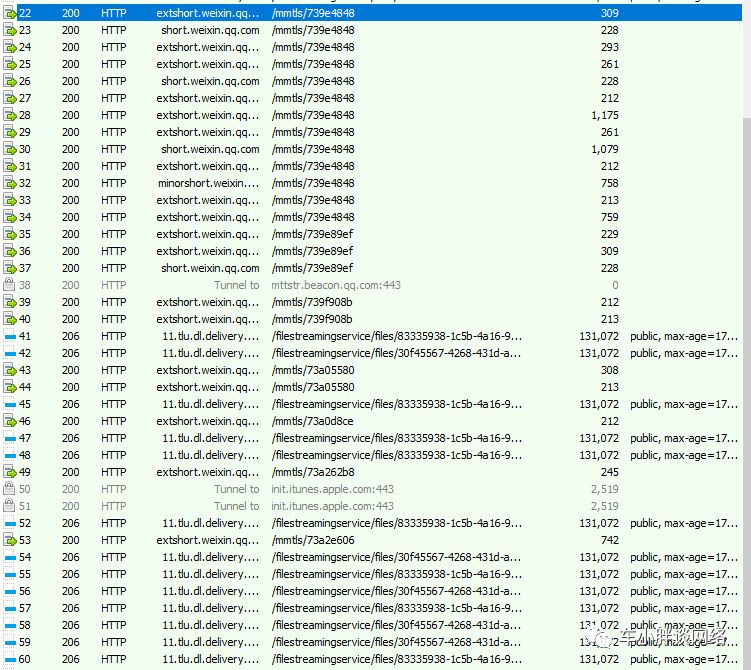

协议分析结果

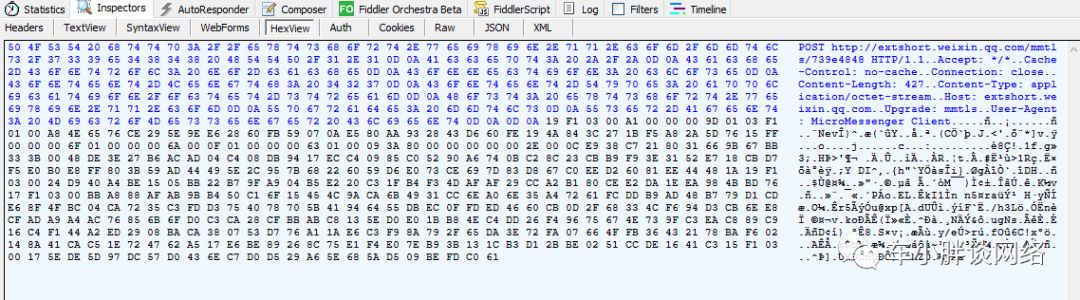

微信手机版没有使用TLS + HTTP= HTTPS的加密传输方式,而是使用了HTTP的传输方式,如上图所示。

每一个报文大概是这个样子的:

除了HTTP 报文头(HTTP Header)是明文的,HTTP报文体(HTTP Body)看起来是一堆杂乱无章的字节流。

没有找到聊天的任何内容。最最滑稽的是,当发送聊天内容时,Fiddle没有任何反应!

意味着发送聊天内容的报文既不是HTTP,也不是HTTPS,那很可能是TCP、或UDP协议原始(Raw)封装。

为了确认到底是TCP还是UDP传输报文,特意去了微信研发公众号去确认,得到的确认是采用TCP传输。分为两种连接方式:

长连接:TCP + 私有协议 + MMTLS + 业务层 短连接:TCP + HTTP + MMTLS + 业务层

官方的口径是,短连接是为了兼容老版本的软件,而长连接完全是私有实现,所以造成Fiddle没有捕获到,毕竟Fiddle只能捕获到HTTP或HTTPS,至于其它的协议压根不在其感兴趣范围!

于是,使用Wireshark捕获微信长连接的TCP报文,确实捕获到了,再怎么私有实现,总不能长翅膀飞!但是这些TCP报文没有展示的意义,TCP头之后字段全是杂乱无章的,这些都在预料之中!

ECDSA公钥 静态ECDH公钥

微信网页版,使用公司网络,公司可以看到聊天内容,无论使用的是公司电脑还是个人电脑。 微信网页版,使用4G网络,流量没走公司,公司自然也无法看到聊天内容。 微信手机版,使用私有协议通信,手机APP嵌入了服务器的公钥,APP只认与这个公钥一一对应的私钥签名。使用其它私钥签名的一概不认,所以无法欺骗微信APP。使用微信手机版聊天是安全的,无论是使用公司网络还是4G网络,公司都无法看到聊天内容。