openrasp-iast 灰盒扫描工具

Bypass

共 1031字,需浏览 3分钟

· 2021-08-23

openrasp-iast 是一款灰盒扫描工具,能够结合应用内部hook点信息精确的检测漏洞,需安装Agent和扫描器,支持java、PHP等应用程序。

在这里,我们通过docker部署控制台,接入一个PHP应用进行测试体验。

1、快速搭建环境

使用容器快速搭建一整套的测试环境,包含 IAST 扫描器、OpenRASP 管理后台 以及 漏洞测试用例。

=262144git clone https://github.com/baidu-security/openrasp-iast.gitcd openrasp-iast/docker/iast-cloudup#http://127.0.0.1:18662/vulns/ 触发PHP测试用例#http://127.0.0.1:18660/ 云控后台(账号openrasp/admin@123)

2、接入PHP应用程序

(1)使用lnmp一键安装PHP环境,导入dvwa源码运行。

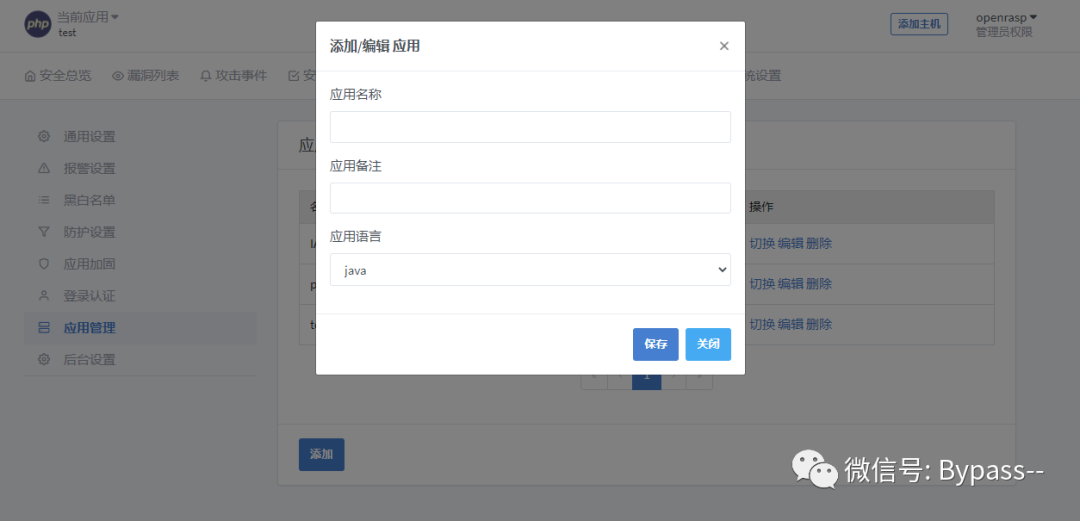

wget http://soft.vpser.net/lnmp/lnmp1.7.tar.gz -cO lnmp1.7.tar.gz && tar zxf lnmp1.7.tar.gz && cd lnmp1.7 && ./install.sh lnmp(2)使用默安账户登录控制台,添加一个新应用。

(3)切换到新的应用test,点击右上角的添加主机,安装agent。

PS:遇到重启PHP服务报错,需要查看openrasp.so 路径,如复制不成功,手工复制过去即可。

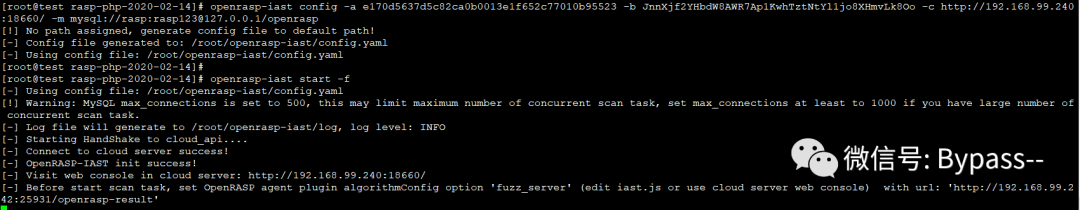

(4)安装iast扫描器

wget https://packages.baidu.com/app/openrasp/openrasp-iast-latest -O /usr/bin/openrasp-iast

复制上面的最后一个url,设置为Fuzz 服务器地址。

(5)启动扫描,访问站点触发。

(6) 查看漏洞列表

评论

中国人民大学《大语言模型》书籍中文版开放下载!还配套代码工具库~

大语言模型综述文章《A Survey of Large Language Models》团队终于出书啦!而且是中文版——《大语言模型》!这本书整理呈现了大模型技术框架和路线图,是一本非常好的入门书籍。🧿🧿🧿

此外,官方不仅发布了电子版 PDF 下载链接,还提供了配套资源。点赞 👍图书下载 → [大

机器学习算法与Python实战

0

【第129期】程序员的新宠:三款终端工具,让你告别Xshell!

概述 WindTerm:跨平台的SSH利器 首先介绍的是WindTerm,这是一款使用C语言开发的跨平台SSH客户端。它不仅完全免费,而且没有商业使用的限制。WindTerm支持SSH v2、Telnet、Raw Tcp等协议,而且性能出色,甚至超过了FinalShell和Electerm。功能

前端微服务

0

AI论文写作工具和生成器(一)

随着人工智能和大模型的迅猛发展,AI对研究人员和学生提供了极大的写作便利。本文将介绍市面上常用的AI论文写作工具,帮助你提高论文写作效率并遵循学术道德。请仅将AI论文生成器视为辅助参考手段,切勿直接挪用全文。XPaper AlXPaper AI是由点击式创作工具晓语台推出的一款论文写作生成平台,只需

IQ前端

0

特斯拉中国Model Y、S、X全系降价;盒马否认侯毅张勇出价20亿美元联手买下盒马;瑞幸回应“不招聘上海人”

特斯拉中国Model Y、S、X全系降价特斯拉中国Model Y售价降至24.99万元人民币,MODEL Y长续航版售价降至29.09万元人民币。特斯拉中国 MODEL Y高性能版售价降至35.49万元人民币。特斯拉中国MODEL S售价降至68.49万元人民币。特斯拉中国 MODEL S PLAI

亿欧网

0

分享几个前端中好玩且有用的开源工具,总有一个适合你!

点击上方 前端Q,关注公众号回复加群,加入前端Q技术交流群正所谓差生文具多,作为前端的我们,拥有几个合适的工具和网站可以很有效的提高我们的工具效率,还会有一些很有趣的网站可以在我们敲 bug 累了的时候供我们娱乐,接下来我就和大嘎分析一下我在用的一些工具和网站。聚合API该网站提供了大量的

前端Q

0

.NET 开源工具库,集成超过1000个扩展方法

前言推荐一个.NET 开源项目,集成了超过1000个扩展方法。项目简介Z.ExtensionMethods是由zzzprojects公司开发并维护的一款开源库,为.NET开发人员提供一系列实用的扩展方法,可以减少重复劳动、提高开发效率,支持.NET Framework 和 .NET Core。该项目

dotNET全栈开发

10

4款最新可用的老牌 KMS 工具,亲测完美激活!

对于没有激活的Windows、Office系列产品的电脑,确实有点难用!例如没有激活的Windows电脑,大大的图标水印提示需要激活!例如没有激活的Office产品,根本没有办法编辑。为了解决激活Windows、激活office、还有Windows家庭版升级专业版。这里给大家推荐4款亲测有效的KMS

dotNET全栈开发

10

6大类最新AI工具,共计39个分类梳理!

你好,我是郭震俗话说,工欲善其事必先利其器,用好AI工具一定事半功倍!这也是AI技术革命带给我们最能感知到的地方之一。这篇文章总结了6大类AI工具,分别包括:问答,图像,视频,AI编程,AI提示词和AI大模型,一共梳理挑选了共计39个AI工具,其中很多都是开源!文末还包括完整思维导图,大家记得收藏这

Python与算法社区

10