11 个步骤完美排查服务器是否被入侵

原文连接:https://zhuanlan.zhihu.com/p/441837141

1

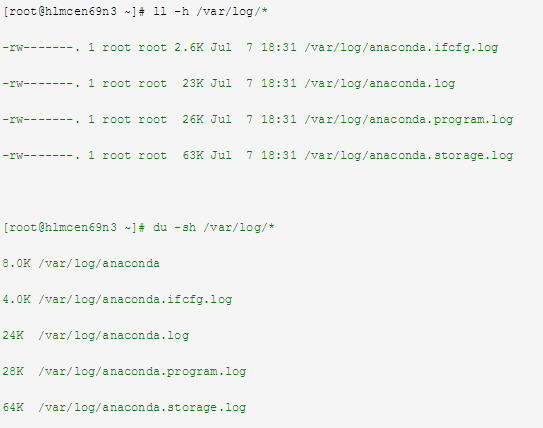

入侵者可能会删除机器的日志信息可以查看日志信息是否还存在或者是否被清空,相关命令示例:

2

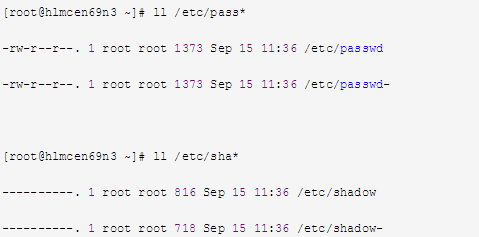

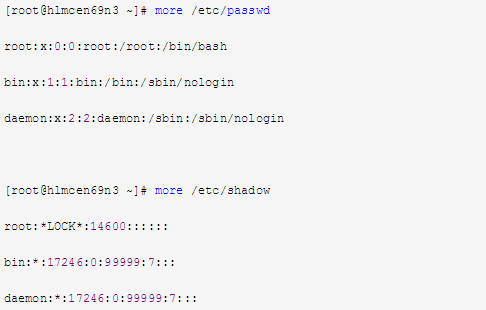

入侵者可能创建一个新的存放用户名及密码文件可以查看/etc/passwd及/etc/shadow文件,相关命令示例:

3

入侵者可能修改用户名及密码文件可以查看/etc/passwd及/etc/shadow文件内容进行鉴别,相关命令示例:

4

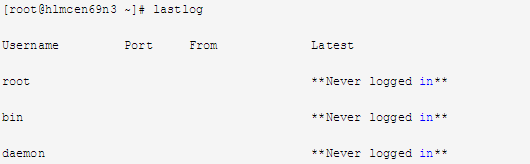

查看机器最近成功登陆的事件和最后一次不成功的登陆事件对应日志“/var/log/lastlog”,相关命令示例:

5

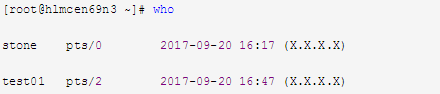

查看机器当前登录的全部用户对应日志文件“/var/run/utmp”,相关命令示例:

6

查看机器创建以来登陆过的用户对应日志文件“/var/log/wtmp”,相关命令示例:

7

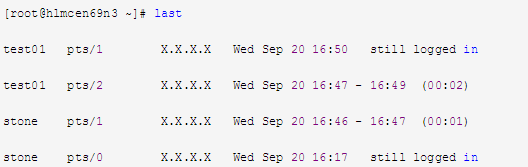

查看机器所有用户的连接时间(小时)对应日志文件“/var/log/wtmp”,相关命令示例:

8

如果发现机器产生了异常流量可以使用命令“tcpdump”抓取网络包查看流量情况或者使用工具”iperf”查看流量情况

9

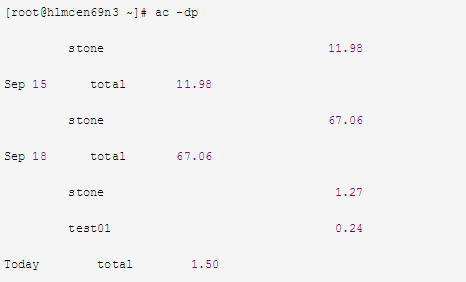

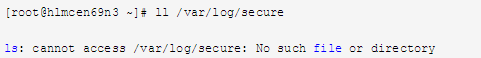

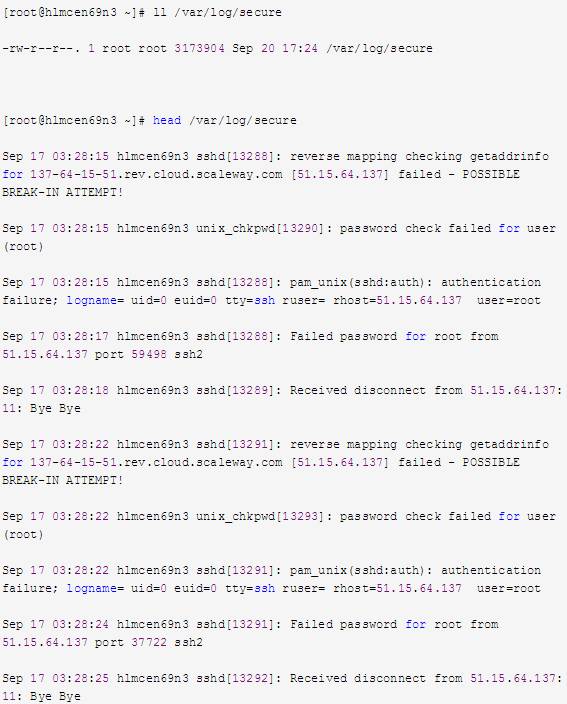

可以查看/var/log/secure日志文件尝试发现入侵者的信息,相关命令示例:

10

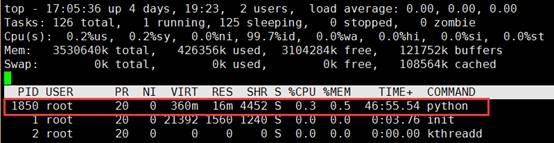

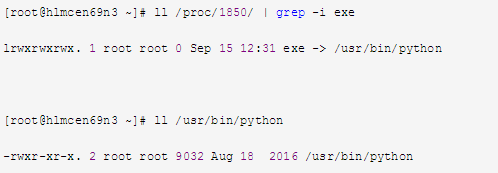

查询异常进程所对应的执行脚本文件a.top命令查看异常进程对应的PID

b.在虚拟文件系统目录查找该进程的可执行文件

11

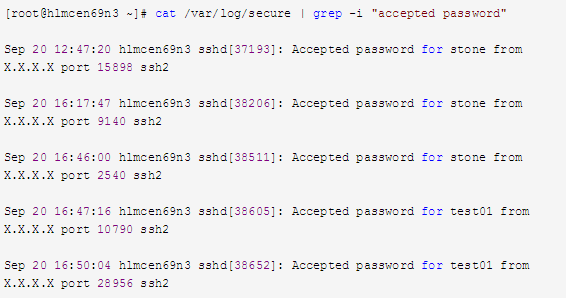

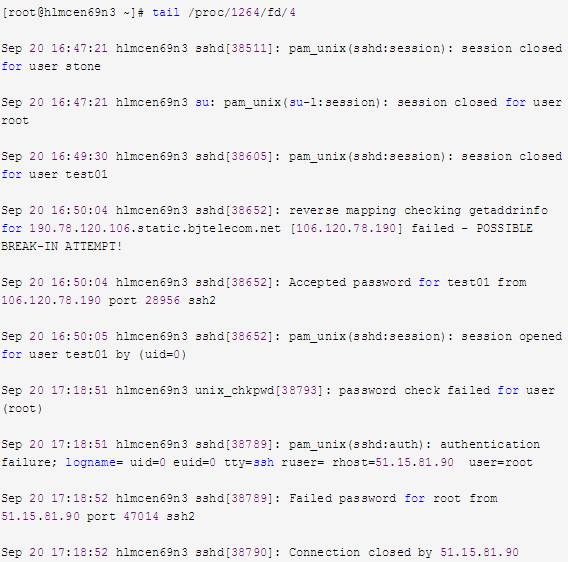

如果确认机器已被入侵,重要文件已被删除,可以尝试找回被删除的文件Note:a.查看/var/log/secure文件,发现已经没有该文件

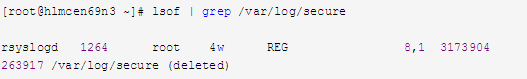

b.使用lsof命令查看当前是否有进程打开/var/log/secure,

d.从上面的信息可以看出,查看/proc/1264/fd/4就可以得到所要恢复的数据。如果可以通过文件描述符查看相应的数据,那么就可以使用I/O重定向将其重定向到文件中,如:

e.再次查看/var/log/secure,发现该文件已经存在。对于许多应用程序,尤其是日志文件和数据库,这种恢复删除文件的方法非常有用。

- END -

推荐阅读 最全的 Linux 学习思维导图,建议收藏! 10 分钟理解微服务、容器和 Kubernetes Kubernetes 生态架构图 20张最全的DevOps架构师技术栈图谱 在Kubernetes上部署一套 Redis 集群 Linux Shell 脚本编程最佳实践 做了这么多年运维工作,现在才看清职业方向 Gitlab+Jenkins+k8s+Helm 的自动化部署实践 K8s运维锦囊,19个常见故障解决方法 搭建一套完整的企业级高可用 K8s 集群(kubeadm方式)

点亮,服务器三年不宕机

评论