iOS 简单模拟 https 证书信任逻辑

👇👇关注后回复 “进群” ,拉你进程序员交流群👇👇

作者:头疼脑胀的代码搬运工

来源:稀土掘金

链接:

https://juejin.cn/post/7030345610704191501

开篇:https 证书是什么?如何进行认证呢?带着这些疑问来简单的实现一下验证过程

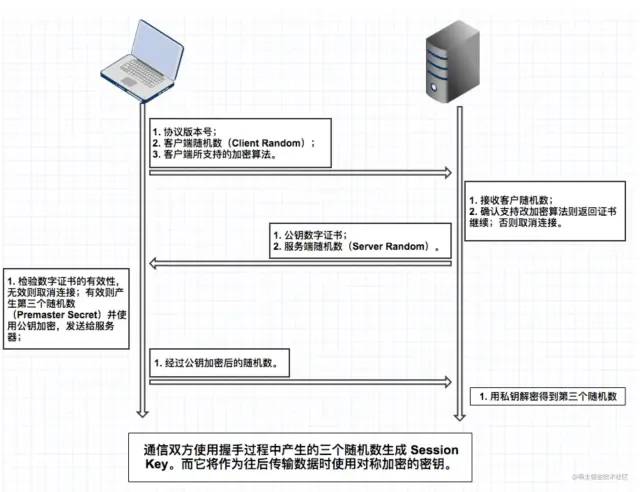

简单的了解一下 https 在数据传输前的一些操作,如图:

这里总结一下上面的流程图关键的步骤:

1、认证网络请求的安全性:

服务器会在建立真正的数据传输之前返回一个公钥数字证书。这里客户端需要在 URLSession 进行认证挑战方法回调里进行判断然后确定是否要继续进行请求。代理方法如下:

- (void)URLSession:(NSURLSession *)session

task:(NSURLSessionTask *)task

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential *credential))completionHandler

可以这样理解,URLSession 做 https 网络请求的时候其实会把请求鉴权的权限通过代理的方法给暴露出来,是否信任并继续建立连接可以按照特定规则去执行(如自签证书),只有 https 请求会走代理方法,http 则不进行回调,这也是为什么 iOS系统 为什么提倡使用 https 的原因。

2、认证通过,通过公私钥非对称加密方式对最后的对称加密密钥进行加、解密:

这话听起来有点绕,基于第一步的公钥数字证书信任,那么,生成一个用于请求数据对称加密的密钥(对称加密更快),用这个公钥进行非对称加密,在由服务器的私钥进行解密,得到这个密钥,那么,真正建立的数据传输就以此密钥进行加、解密。

下面,模拟一下如何进行的公钥证书受信

创建 公钥.der 及 证书.cer 文件

在终端依次输入如下命令:

//生成私钥

openssl genrsa -out private_key.pem 1024

//获取 证书.cer

openssl req -new -key private_key.pem -out rsaCertReq.csr

openssl x509 -req -days 3650 -in rsaCertReq.csr -signkey private_key.pem -out rsaCert.crt

//将 .crt 格式证书转换为 .cer 格式证书,后面iOS程序里需要 .cer格式证书

openssl x509 -in rsaCert.crt -out rsaCert.cer -outform der

//获得 公钥.der

openssl x509 -outform der -in rsaCert.crt -out public_key.der

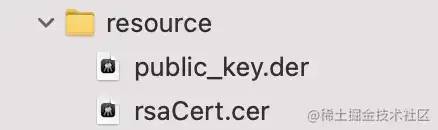

过程中会有一些简单信息输入,这里没有特别的要求,文件创建后目录如图:

把 .cer 格式证书 和 公钥.der 格式证书 全部拖到工程里:

下面输出一段代码,用 .cer 证书去验证 公钥.der 是否可信。

- (void)trustIsVaild

{

//获取工程下所有cer证书(https 网络请求鉴权必需证书)

NSArray *paths = [[NSBundle mainBundle] pathsForResourcesOfType:@"cer" inDirectory:@"."];

//保存工程内的所有 cer 证书(并在后面设置为鉴权锚点)

NSMutableArray *pinnedCertificates = [NSMutableArray array];

for (NSString *path in paths) {

NSData *certificateData = [NSData dataWithContentsOfFile:path];

[pinnedCertificates addObject:( __bridge_transfer id)SecCertificateCreateWithData(NULL, ( __bridge CFDataRef)certificateData)];

}

//获取工程下的公钥数字证书(在https网络请求认证挑战中由服务器返回)

NSString * publicKeyPath = [[NSBundle mainBundle] pathForResource:@"public_key" ofType:@"der"];

NSData *derData = [[NSData alloc] initWithContentsOfFile:publicKeyPath];

//证书资源

SecCertificateRef myCertificate = SecCertificateCreateWithData(kCFAllocatorDefault, ( __bridge CFDataRef)derData);

//验证政策设置

SecPolicyRef myPolicy = SecPolicyCreateBasicX509();

SecTrustRef myTrust;

//SecTrust 赋值

OSStatus status = SecTrustCreateWithCertificates(myCertificate,myPolicy,&myTrust);

if (status == noErr) {

//设置证书锚点(这里的意思就是如果鉴权到指定的证书是有效的,那么,就信任此公钥数字签名,这里如果不设置,那么就会一直找向根证书,由于工程里的公钥数字证书是自签的,所以,一定不会受信)

SecTrustSetAnchorCertificates(myTrust, ( __bridge CFArrayRef)pinnedCertificates);

SecTrustResultType result;

if (SecTrustEvaluate(myTrust, &result) == 0) {

//kSecTrustResultUnspecified 隐式信任

//kSecTrustResultProceed 可继续进行

if ((result == kSecTrustResultUnspecified || result == kSecTrustResultProceed)) {

NSLog(@"受信任的证书");

} else {

NSLog(@"未受信任的证书");

}

} else {

NSLog(@"未受信任的证书初始化操作失败");

}

}

}

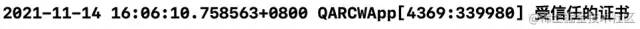

运行如下:

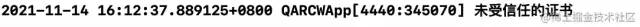

顺便输出一下不设置 证书锚点 控制台内容:

if (status == noErr) {

//不设置锚点

//SecTrustSetAnchorCertificates(myTrust, (__bridge CFArrayRef)pinnedCertificates);

SecTrustResultType result;

if (SecTrustEvaluate(myTrust, &result) == 0) {

if ((result == kSecTrustResultUnspecified || result == kSecTrustResultProceed)) {

NSLog(@"受信任的证书");

} else {

NSLog(@"未受信任的证书");

}

} else {

NSLog(@"未受信任的证书初始化操作失败");

}

}

到这里,公钥证书如果受信,那么,下一步就规定一个 对称加密 session key 用这个公钥加密,发送到服务器,然后用对应的私钥解密,供以后的数据传输进行 对称加密 操作。

所以,移动端在做自定义证书鉴权的时候就需要存储服务器生成的 .cer 证书文件!

AFNetworking 下的鉴权方式处理相对复杂,因为 URLSession 的认证挑战回调是允许程序员全部无条件开启的,所以,AFNetworking 在默认鉴权行为的基础上添加了几种自定义鉴权方式:

typedef NS_ENUM(NSUInteger, AFSSLPinningMode) {

AFSSLPinningModeNone,//无条件开启

AFSSLPinningModePublicKey,//认证公钥内容

AFSSLPinningModeCertificate,//认证证书

};

而且,在此之前 AFNetworking 通过

@property (readwrite, nonatomic, copy) AFURLSessionTaskAuthenticationChallengeBlock authenticationChallengeHandler;

暴露给外界闭包进行自定义鉴权逻辑及处理结果。

- (void)URLSession:(NSURLSession *)session

task:(NSURLSessionTask *)task

didReceiveChallenge:(NSURLAuthenticationChallenge *)challenge

completionHandler:(void (^)(NSURLSessionAuthChallengeDisposition disposition, NSURLCredential *credential))completionHandler

{

BOOL evaluateServerTrust = NO;

NSURLSessionAuthChallengeDisposition disposition = NSURLSessionAuthChallengePerformDefaultHandling;

NSURLCredential *credential = nil;

//AFNetworking 暴露给程序员自定义处理入口

if (self.authenticationChallengeHandler) {

id result = self.authenticationChallengeHandler(....);

... (解析处理结果)

}

...(证书认证处理代码)

//最后调用 completionHandler 继续执行操作

if (completionHandler) {

completionHandler(disposition, credential);

}

}

disposition: 可以设置继续鉴权挑战(NSURLSessionAuthChallengeUseCredential) 或者中断鉴权挑战(NSURLSessionAuthChallengeCancelAuthenticationChallenge)

credential: 如果证书认证通过则直接进行赋值,

credential = [NSURLCredential credentialForTrust:challenge.protectionSpace.serverTrust];

否则为 nil

这里只是简单的梳理一下证书信任逻辑,就不再赘述 AFNetworking 源码部分。

作者:头疼脑胀的代码搬运工

来源:稀土掘金

链接:

https://juejin.cn/post/7030345610704191501

-End-

最近有一些小伙伴,让我帮忙找一些 面试题 资料,于是我翻遍了收藏的 5T 资料后,汇总整理出来,可以说是程序员面试必备!所有资料都整理到网盘了,欢迎下载!

点击👆卡片,关注后回复【

面试题】即可获取