攻防第三日漏洞与情报整理及解决方案

-1-

攻防第三日小结

第三日的竞争也十分激烈,小精灵整理的第三天“疑似”漏洞汇总列表新鲜出炉,这些“疑似”漏洞的详细信息还未得到确认,希望大家擦亮眼睛,多加注意!

“疑似”漏洞汇总

· 某远OA系统任意文件上传漏洞

· 某潮 ClusterEngineV4.0 任意命令执行

· 某邮eYou命令执行漏洞

· 某达OA 11.9 SQL注入漏洞

· 某潮 ClusterEngineV4.0 登录处任意命令执行

· 某潮ClusterEngineV4.0 alarmConfig接口任意命令执行

· 某潮ClusterEngineV4.0任意用户名密码登陆

· 某治堡垒机任意用户登陆漏洞

· 某山终端安全系统 V8/V9存在文件上传漏洞

· 某安信NS-NGFW ⽹康防⽕墙 前台RCE

· 某尚在线客服系统任意文件上传

· 某友NC 6.5反序列化漏洞命令执行

· 某微OA8的e-mobile SQL注入

* 这些漏洞暂无官方公告,请大家持续关注~

-2-

0day/Nday漏洞

安恒产品解决方案

安恒AiLPHA产品检测方案

1、AiNTA流量探针检测方案

AiNTA流量探针在第一时间加入了对以上网传漏洞的检测,请将规则包升级到1.1.126版本(AiNTA-v1.1.5_release_ruletag_1.1.126-202104100937)及以上版本。

规则名称:某远OA系统任意文件上传漏洞

规则编号:93006602

规则名称:某潮 ClusterEngineV4.0 任意命令执行

规则编号:93006605

规则名称:某邮eYou命令执行漏洞

规则编号:93006603

规则名称:某达OA 11.9 SQL注入漏洞

规则编号:93006613

规则名称:某潮 ClusterEngineV4.0 登录处任意命令执行

规则编号:93006606

规则名称:某潮ClusterEngineV4.0 alarmConfig接口任意命令执行

规则编号:93006623

规则名称:某潮ClusterEngineV4.0任意用户名密码登陆

规则编号:93006620

规则名称:某治堡垒机任意用户登陆漏洞

规则编号:93006617

规则名称:某山终端安全系统 V8/V9存在文件上传漏洞

规则编号:93006619

规则名称:某安信NS-NGFW ⽹康防⽕墙 前台RCE

规则编号:93006614

规则名称:某尚在线客服系统任意文件上传

规则编号:93006621

规则名称:某友NC 6.5反序列化漏洞命令执行

规则编号:93006622

规则名称:某微OA8的e-mobile SQL注入

规则编号:93006616

AiNTA探针规则升级方法:系统管理->手动升级,选择“上传升级包”。升级成功后,规则版本会变为最新的版本号。

下载地址:https://bbs.dbappsecurity.com.cn/。

2、APT攻击预警平台

APT攻击预警平台已经在第一时间加入了对以上漏洞的检测,请将规则包升级到

GoldenEyeIPv6_C5714_strategy2.0.24730.210410.1及以上版本。

规则名称:某远OA系统任意文件上传漏洞

规则编号:9104672

规则名称:某潮 ClusterEngineV4.0 任意命令执行

规则编号:9104675

规则名称:某邮eYou命令执行漏洞

规则编号:9104676

规则名称:某达OA 11.9 SQL注入漏洞

规则编号:9104678

规则名称:某潮 ClusterEngineV4.0 登录处任意命令执行

规则编号:9104688

规则名称:某潮ClusterEngineV4.0 alarmConfig接口任意命令执行

规则编号:9104687

规则名称:某潮ClusterEngineV4.0任意用户名密码登陆

规则编号:9104684

规则名称:某治堡垒机任意用户登陆漏洞

规则编号: 9104685

规则名称:某山终端安全系统 V8/V9存在文件上传漏洞

规则编号:9104680

规则名称:某安信NS-NGFW ⽹康防⽕墙 前台RCE

规则编号: 9104682

规则名称:某尚在线客服系统任意文件上传

规则编号:9104683

规则名称:某友NC 6.5反序列化漏洞命令执行

规则编号:9104681

规则名称:某微OA8的e-mobile SQL注入

规则编号:91104686

APT攻击预警平台规则升级方法:系统->升级管理,选择“手动升级”或“在线升级”。

安恒AiLPHA大数据平台日志回溯分析方案

对于历史日志,可以通过大数据平台进行回溯分析。回溯分析步骤如下:

(1)检索位置:安全分析-原始日志

(2)时间:建议对今日(04.10)原始日志进行查询,并回溯过去一个月web日志,确认之前是否有利用情况,如日志量过大,可分成四周分别查询。

备注:

检索中可以基于实际情况在后面追加

AND responseCode == "200" # 请求响应码为200

AND direction== "10" # 访问方向为外网访问内网

AND responseCode != "403" # 请求响应码不为403

上述查询语句中已将响应码为404 都过滤。

-3-

攻防第三日 威胁狩猎分析

安恒威胁情报中心通过威胁狩猎捕获了大量红蓝对抗(攻防演练)的样本,并且从中分析提取出了精准木马控制端地址几十条,热点漏洞探测类ip上千条,收集整理互联网各渠道威胁情报数据数千条。以上不同可信度的情报数据,已经通过威胁情报中心 SDK/API赋能至公司各个产品,包括TIP、EDR、APT、SOC、迷网、AILPHA大数据平台、NGFW等已经集成安恒威胁情报中心能力的内外部产品,使用这些产品的客户,可以通过筛选告警数据中存在"hvv2021"的标签数据,进行重点关注和深度分析。

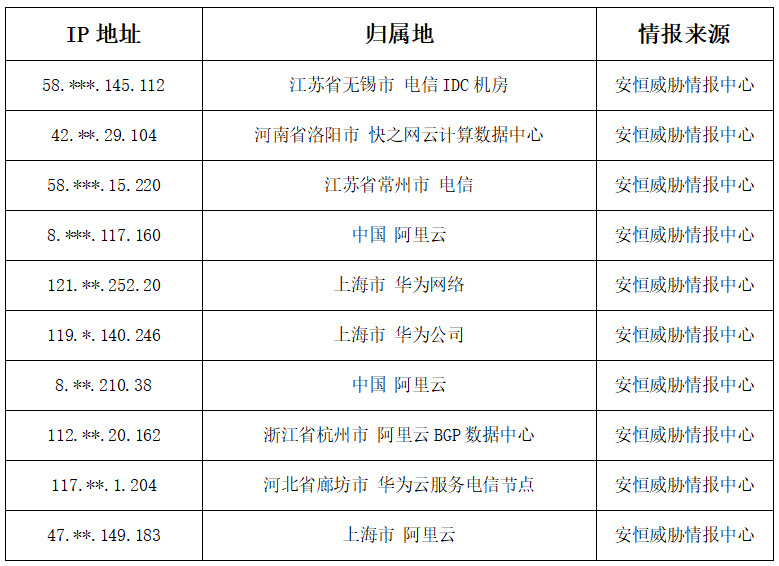

建议重点关注IP:

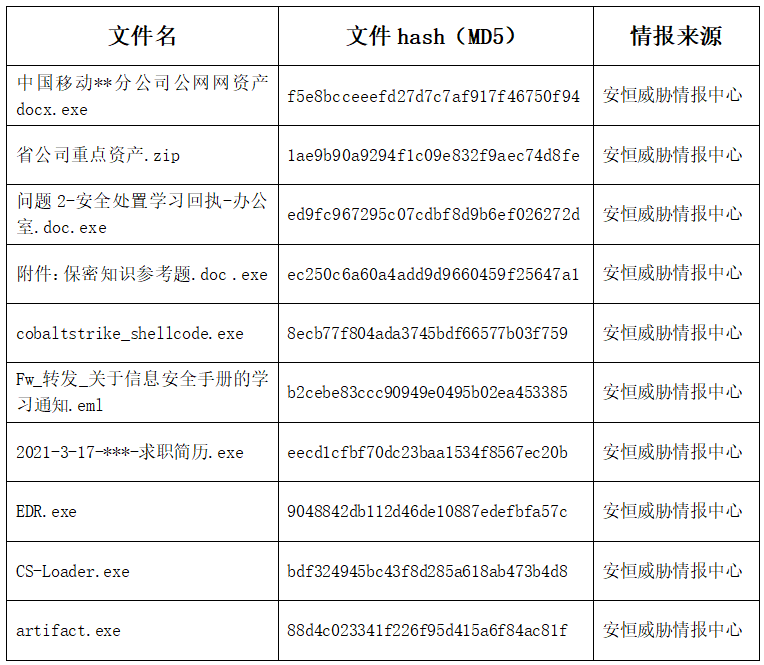

建议重点排查清单:

更多演练情报资讯,请关注安恒威胁情报中心

如发现可疑IP、域名、文件,可直接上传至

https://ti.dbappsecurity.com.cn/

-4-

历史文章

扫码关注 | 雷神众测