从RDP爆破定位内部攻击者

一台没有发布任何服务到公网的服务器,却有大量的账户登录失败记录,咋一看实在有点让人费解。我们需要做的就是,从繁杂的现象中,拔丝抽茧找到有价值的信息,进一步定位攻击来源,从根源上解决攻击问题。

01、攻击现象

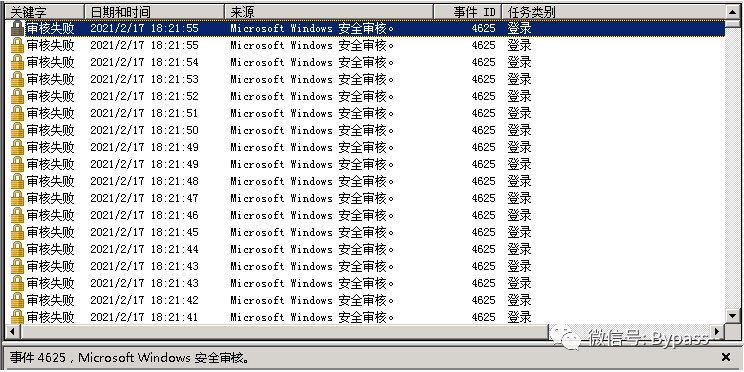

一台内网服务器,Windows安全日志存在大量的帐户登录失败记录(事件ID:4625)。

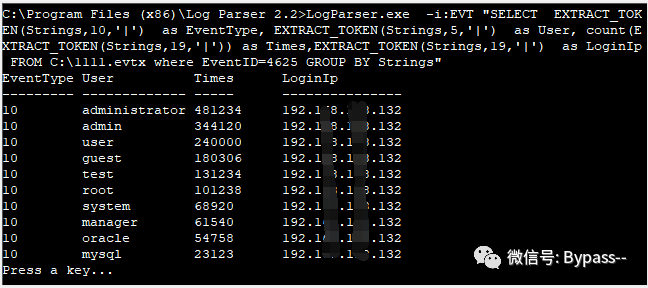

使用LogParser进行安全日志分析,编写查询语句对登录失败记录进行汇总:

如上图,登录类型 10代表的是远程登录,使用administrator尝试登录了48w次,确认服务器正在遭受RDP协议暴力破解攻击,攻击来源为内网的另一台服务器。

接下来,我们需要登录相关服务器进行排查原因。

02、入侵排查

(1)跟踪网络连接

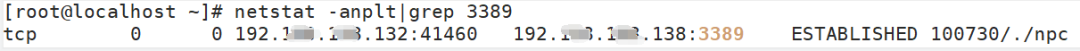

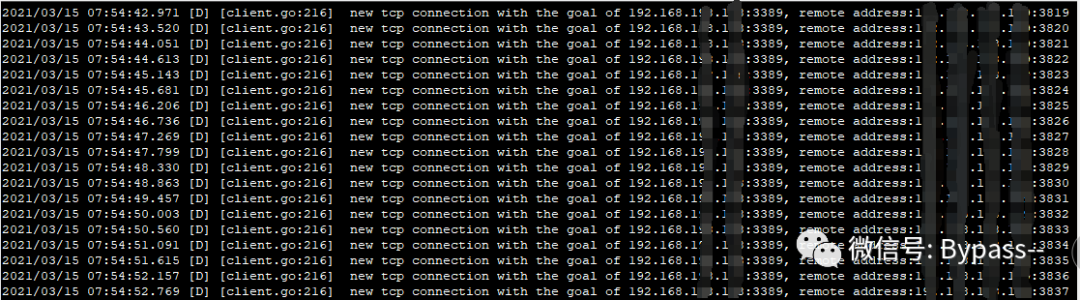

首先从网络连接来确认一下是哪个进程在暴力破解。

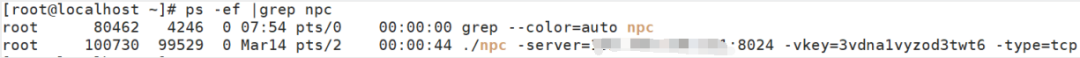

找到了进程id为100730的npc进程。

(2)找到异常进程

根据异常连接找到了进程,npc是内网穿透工具nps的客户端代理.

https://github.com/ehang-io/nps/releases

这里是客户端,那么,意味着还有一个服务端,顺着进程参数所带的域名,找到服务端IP地址,访问8080端口,找到nps的web管理页面。

(3)找到原因

通过爆破nps的web管理页面,获取用户密码,进入控制台查看。发现安装了npc客户端的服务器,并且建立了TCP隧道,将内网服务器的3389端口映射到了公网的12345端口。由于远程管理端口发布到了,导致每天都会有不同的ip尝试爆破,通过TCP隧道访问目标端口,在目标服务器安全日志里留下的只有作为客户端代理服务器的ip地址。

(4)定位内部攻击者

在跳板机上找到了npc连接日志,存在各种公网ip尝试爆破3389的记录,找到最早的访问日志,包括访问内部的相关网站和服务器,初步怀疑为内部相关人员。找到这几台服务器相关的管理员,确认了一下,出于对外网运维访问的需求,私自配置了内网穿透工具,将内网端口映射到了公网。

03、安全总结

通过内网穿透工具,绕过了原有的网络限制,从而变相地把内网端口发布到公网了。一般情况下,这是由攻击者发起的,一旦发现就100%意味着服务器已沦陷。但是,内部人员、第三方供应商也常常会做出类似的违规操作,这将给内网带来极大的风险。

如何有效检测端口转发、内网穿透、远控软件等行为,然后进一步判断攻击行为或者违规行为,这是一件很急迫的事。