“漏洞利用之王”HolesWarm紧盯未打补丁的Linux和Windows服务器

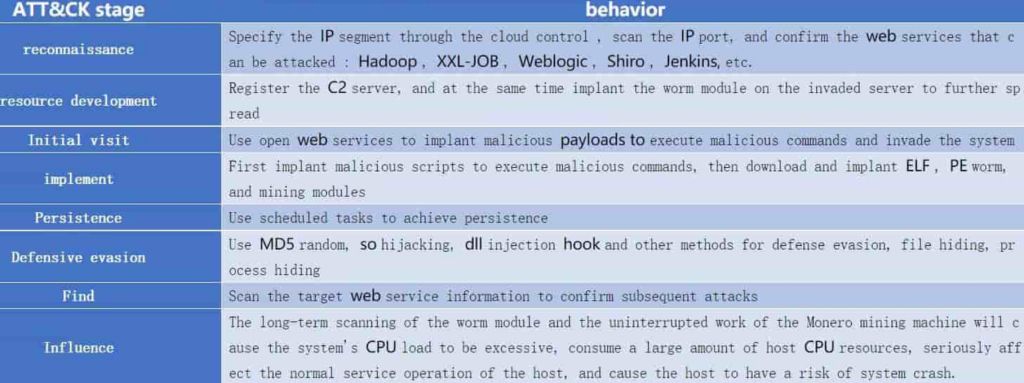

研究人员发现HolesWarm加密恶意软件攻击未打补丁的Linux、Windows服务器,并将 HolesWarm称为“漏洞利用之王”,因为该恶意软件在短短一个月内已经利用了20个已知的Linux 和Windows漏洞。

腾讯IT安全研究人员披露了一种新发现的恶意软件的详细信息,该恶意软件具有利用20多个已知漏洞的加密功能,主要存在于未修补的Windows和Linux服务器中。

被称为HolesWarm的加密矿工自2021年6月以来已经入侵了1,000多个云主机。HolesWarm 试图闯入云主机,并在渗透系统方面非常成功,以至于研究人员称其为“漏洞利用之王”。

研究人员警告政府和企业提防HolesWarm并尽快安装补丁,以防止恶意软件感染他们的系统。

恶意软件迅速改变其攻击方式

考虑到恶意软件在如此短的时间内已经改变了二十多种攻击方式,而被攻击的云主机数量仍在上升,安全分析师认为攻击者的攻击策略在不断改进。

此外,他们的分析显示,HolesWarm在标准办公服务器组件中使用了高风险漏洞,例如:

Jenkins

Structs2

Shiro

Weblogic

UFIDA

Zhiyuan

XXL-JOB

Spring boot

Apache Tomcat

他们还指出,恶意软件在安装恶意模块时,可以通过拉取或更新其他恶意模块来记录具有相同名称文本的配置版本信息。反之,当云配置较新时,病毒会结束相应的模块进程并自动更新。

Monero加密货币的僵尸网络矿山

HolesWarm希望利用受感染的系统来开采Monero,所以加密矿工似乎是为了通过加密开采来赚钱。但是只有当许多机器都在计算同样多的区块链字符串时,它们才能获得利润。

一些已知的加密挖矿恶意软件包括VictoryGate、PBot、LemonDuck和Crackonosh。然而,HolesWarm与其他加密器不同的是,它还允许攻击者控制受害者的服务器和密码信息。

计算机技术不断发展在生产生活中无处不在。网络信息系统的安全性关乎国家的发展,包括国家问题、社会和谐等。随着全球化信息技术的全面发展,网络信息的重要性也逐渐凸显出来。软件规模逐渐增大,网络安全漏洞及脆弱环节暴露的也越多。网络攻击者利用这些缺陷漏洞作为切入点,悄无声息潜入网络系统,并筹划着一场巨大的网络攻击盛筵。

随着网络攻击技术的不断翻新和发展,同时黑客也在不断研究安全防御技术,恶意软件很可能绕过传统网络安全防御如WAF、防火墙等加固设备及软件查杀工具,从而利用漏洞对核心系统及数据发起攻击。可以说,减少软件安全漏洞加强软件安全检测修复是现有网络安全防护手段的重要补充。对软件进行安全测试时,通过静态代码安全检测,结合渗透测试等方式,可以降低软件安全漏洞数,提高软件自身安全性。Wukong(悟空)静态代码检测工具,从源码开始,为您的软件安全保驾护航!

参读链接:

https://www.woocoom.com/b021.html?id=c226f4de07f04886a03101ec0ce3e88f

https://www.hackread.com/holeswarm-crypto-malware-linux-windows-servers/