巧用 SSH 打通外网限制

上一篇:推荐腾讯最新重磅开源项目!

文案转载于:知乎李耀

链接:https://zhuanlan.zhihu.com/p/444319023

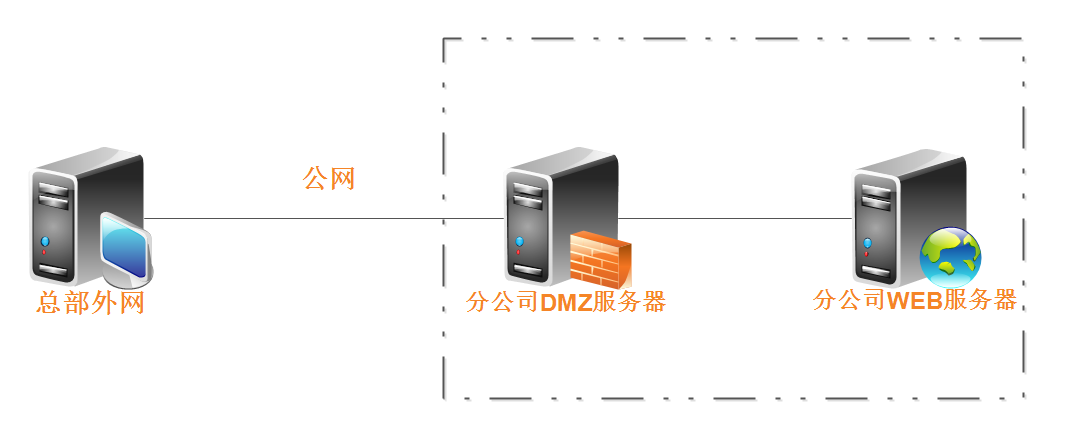

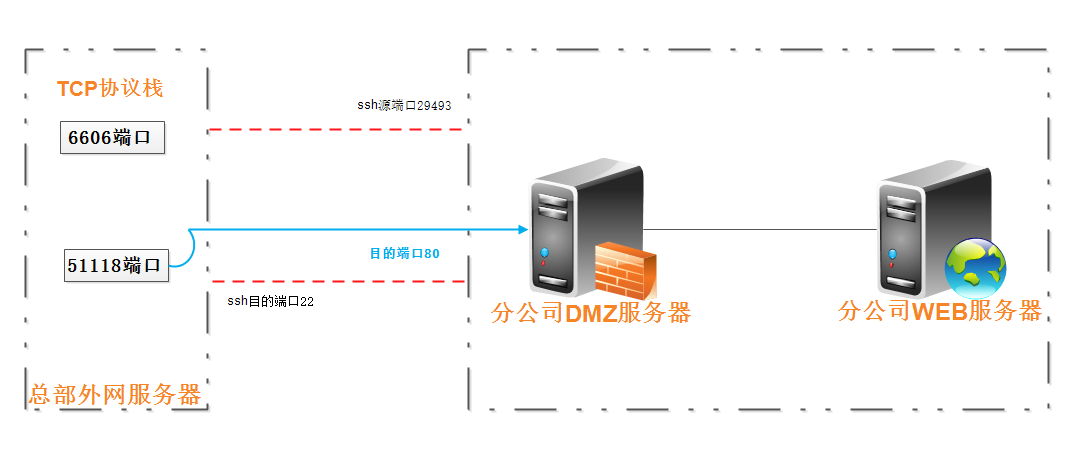

dmz服务器可以访问总部外网服务器22端口,不可以访问web服务器; web服务器不可访问公网,但是到dmz网络无限制。

[root@dmz]# ssh -f -N -g -R 6606:10.1.1.1:80 root@115.100.100.100

[root@center]# netstat -tunlp | grep 6606

tcp 0 0 127.0.0.1:6606 0.0.0.0:* LISTEN 8616/sshd: root

我们在总部服务器尝试端口提示拒绝,代表网络已经打通了,但是dmz服务器并没有监听80端口,所以报端口拒绝。

[root@center]# telnet 127.0.0.1 6606

Trying 127.0.0.1...

telnet: connect to address 127.0.0.1: Connection refused

[root@web]# ssh -f -N -g -R 80:10.1.1.1:80 root@10.1.1.2

[root@center]# telnet 127.0.0.1 6606

Trying 127.0.0.1...

Connected to 127.0.0.1.

Escape character is '^]'.

#dmz服务器以115.100.100.101:29493作源,访问本地22端口,建立了tcp连接。

[root@center]# ss | grep 115.

tcp ESTAB 0 0 172.16.1.1:22 115.100.100.101:29493

[root@center]# netstat -tpna | grep 115.

tcp 0 0 172.16.1.127:22 101.230.91.53:29493 ESTABLISHED 8555/sshd: root#本地端口也对应到了进程号8616[root@center]#netstat -tunlp | grep 6606

tcp 0 0 127.0.0.1:6606 0.0.0.0:* LISTEN 8616/sshd: root[root@center]# ps -ef | grep 8616

root 8616 8555 0 Dec03 ? 00:01:04 sshd: root.

双向通道已经建立

[root@center]# ss | grep 6606

tcp ESTAB 0 0 127.0.0.1:6606 127.0.0.1:51158

tcp ESTAB 0 0 127.0.0.1:51158 127.0.0.1:6606

感谢您的阅读,也欢迎您发表关于这篇文章的任何建议,关注我,技术不迷茫!小编到你上高速。

正文结束

2.深圳一普通中学老师工资单曝光,秒杀程序员,网友:敢问是哪个学校毕业的?

3.从零开始搭建创业公司后台技术栈

4.程序员一般可以从什么平台接私活?

5.清华大学:2021 元宇宙研究报告!

6.为什么国内 996 干不过国外的 955呢?

7.这封“领导痛批95后下属”的邮件,句句扎心!

8.15张图看懂瞎忙和高效的区别!

评论