卧槽!昨天被SQL注入攻击了!

今天1024,祝所有前端后端客户端,祝所有C/C++/Java/PHP/Python/JavaScript/C#/Go/Rust/Swift程序员节日快乐啊!

昨天的1024活动已经提前打响了,不清楚啥情况的可以去这里看看,现在参与还完全来得及哦:

这一次比以往的红包解密类的活动参与的人多多了,一度导致活动开始的一段时间里,服务器崩了,对,崩了!这免费的服务器和数据库还是太菜了一点,下次得升级下配置了!

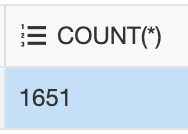

给大家同步一下最新的赛况,目前总共成功提交成绩的人有1651人,加上昨天有不少人提交失败的情况,加起来估计接近2000人左右。

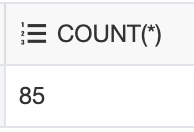

获得满分的同学数量:

当然,这个数据是经过去重的哈!看来大家还是觉得题目太难了,满分同学有点少啊,没关系,今天已经更新了题目,对部分有争议的、有难度的换上了更清晰更通识的题目,大家不妨来试试哦,现在获得满分的难度下降了不少。

我为什么要说“去重”呢?

估计不少小伙伴也发现了一个bug:好像可以重复答题!

而且重复提交100分的话,100分的排位顺序还可以不断变化,这就导致了一个问题:不断刷,说不定可以刷到中奖的顺序位!

好家伙,关注我公众号的人都不简单啊,而且我通过后台日志发现,不止有一个同学在刷这个顺序。

不过,现在已经不行了,这个bug已经修复,大家可以重复答题,但是100分的排位顺序,只以第一次为准,后面不会再更新了,刷顺序的同学可以歇歇啦,嘿嘿😁~

说到bug,这一次活动的小程序和后端是我用几个晚上赶出来的,只在几个手机上简单测试过流程,没有经过全面的测试,更别说压力测试了,所以出现了一些体验性的问题,感谢大家的包容和理解!

比如在自动生成海报的环节,出现了一个自测未发现的bug,部分人的头像在生成海报的时候会失败,只要包含那个特征的头像,都会失败,也是活久见,不过现在也修复了。

除了头像有bug,昵称也有bug,各种奇奇怪怪的微信昵称都出来了,各种特殊字符,让我大开眼界!

最奇葩的bug,居然有人对我的后台进行了SQL注入!!!你敢信吗?

你可能会好奇,这个小程序,都是选择题,没有手动输入的地方,怎么会有SQL注入呢?

事情发生在了这位同学的身上,大家看下她的微信昵称:

有没有发现什么异样?

注意,她的微信名字里面有一个单引号,而我的后端程序没有考虑对用户昵称进行过滤,这个单引号进入后,会造成SQL语句格式化错误,造成这位同学死活提交不了结果,当我看到原因的那一刻哭笑不得😂

这要是弄个包含SQL语句的微信昵称,还不得粗大事啊!

被我发现以后,也第一时间修复了这个问题。

你看,网络安全离我们并不远,这就给我上了生动的一课!

最后,1024活动还在火热进行中,欢迎大家点击下面小程序卡片参与哦~

今天更新了题目(变简单了,嘿嘿),再次增加了活动经费(之前没有得满分的同学可以再来试试哦):

100满分顺序位已经被大家刷到了第175位了,从发文开始,

第188、233、256、314、512、666、888位获得满分的同学,把海报分享到朋友圈后可以凭截图找我领取10.24元红包哦。

第1024位满分的同学,可以领取102.4元红包哦!