涨姿势!将部署在虚拟机里的服务接入Istio

来源:https://segmentfault.com/a/1190000038799970

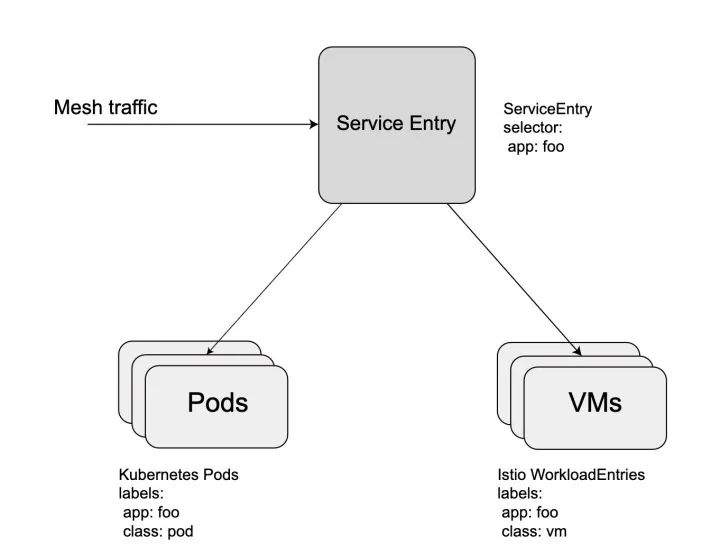

WorkloadEntry

apiVersion: networking.istio.io/v1alpha3

kind: WorkloadEntry

metadata:

name: vm1

namespace: ns1

spec:

address: 1.1.1.1

labels:

app: foo

instance-id: vm-78ad2

class: vm

---

apiVersion: networking.istio.io/v1alpha3

kind: ServiceEntry

metadata:

name: svc1

namespace: ns1

spec:

hosts:

- svc1.internal.com

ports:

- number: 80

name: http

protocol: HTTP

resolution: STATIC

workloadSelector:

labels:

app: foo

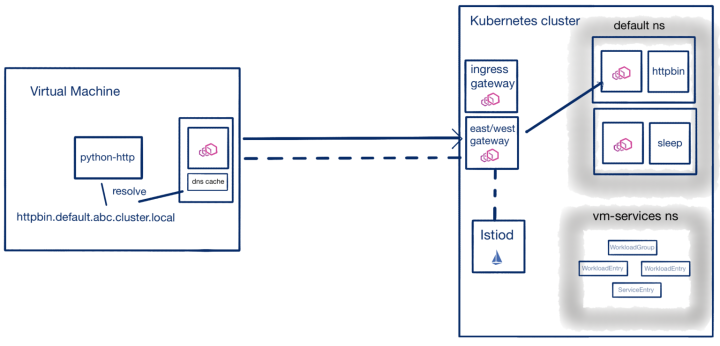

VM自动注册

在安装istiod的时候,启用自动注册的功能。

$ istioctl install --set values.pilot.env.PILOT_ENABLE_WORKLOAD_ENTRY_AUTOREGISTRATION=true

部署一个east-west gateway。用于暴露istiod服务,从而可以让VM上的Sidecar 可以和istiod 通信。

apiVersion: networking.istio.io/v1alpha3

kind: WorkloadGroup

metadata:

name: python-http

namespace: vm

spec:

metadata:

annotations: {}

labels:

app: python-http

template:

ports: {}

serviceAccount: my-vm

apiVersion: networking.istio.io/v1beta1

kind: ServiceEntry

metadata:

name: vm-workload-svc

namespace: vm

spec:

hosts:

- vmservice.example.com

location: MESH_INTERNAL

ports:

- number: 80

name: http

protocol: HTTP

targetPort: 9090

resolution: STATIC

workloadSelector:

labels:

app: python-http

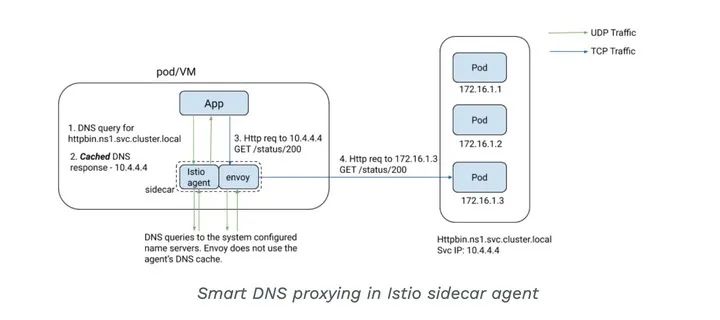

智能DNS

--set meshConfig.defaultConfig.proxyMetadata.ISTIO_META_DNS_CAPTURE=true

- END -

推荐阅读 31天拿下Kubernetes含金量最高的CKA证书! Linux 系统中成功恢复已删除的文件 图解 Kafka,入门好文 Linux 系统安全强化指南 这个程序占用CPU特别高!秒级定位线上问题 从零开始搭建创业公司DevOps技术栈 Shell 脚本进阶,经典用法及其案例 2021年的DevOps趋势预测 Kubernetes+Helm+Jenkins 自动化发布项目 搭建一套完整的企业级 K8s 集群(v1.20,kubeadm方式) 60道常见的 Kubernetes 面试题总结

点亮,服务器三年不宕机

评论